In der modernen Technologiewelt ist das Scannen auf Schwachstellen in Cloud-Umgebungen eine unverzichtbare Maßnahme zur Sicherstellung der Cybersicherheit. Während Netzwerkadministratoren grundlegende Sicherheitsvorkehrungen treffen, können versteckte Schwachstellen schwer aufzuspüren sein. Hier kommen automatisierte Cloud-Sicherheits-Scans ins Spiel.

Technologiebegeisterte sollten in der Lage sein, grundlegende Schwachstellenscans ihrer Cloud-Umgebung durchzuführen. Dies beginnt mit dem Erlernen von Tools, die den Prozess der Erkennung von Cloud-Schwachstellen automatisieren. Viele Scanner sind kostengünstig oder sogar kostenlos erhältlich, doch es ist entscheidend, die effektivsten Optionen zu kennen.

Was genau ist ein Vulnerability Scanner?

Ein Vulnerability Scanner ist eine Software, die entwickelt wurde, um Anwendungen und Netzwerke automatisch auf Fehlkonfigurationen und Sicherheitslücken zu untersuchen. Diese Tools führen automatisierte Sicherheitstests durch, um Bedrohungen in einem Cloud-Netzwerk zu erkennen. Sie nutzen ständig aktualisierte Datenbanken mit Cloud-Schwachstellen, um effektive Sicherheitsanalysen durchzuführen.

Auswahl des richtigen Schwachstellen-Scanners

Die Wahl des passenden Scanners ist für die Cloud-Sicherheit unerlässlich. Während eine Vielzahl von Tools verfügbar ist, bieten nicht alle die gewünschten Funktionen. Hier sind einige wichtige Kriterien bei der Auswahl:

Ein guter Schwachstellen-Scanner sollte:

- Komplexe Webanwendungen scannen können

- Kritische Systeme und Sicherheitsmaßnahmen überwachen

- Empfehlungen zur Behebung von Schwachstellen geben

- Compliance-Anforderungen und Industriestandards erfüllen

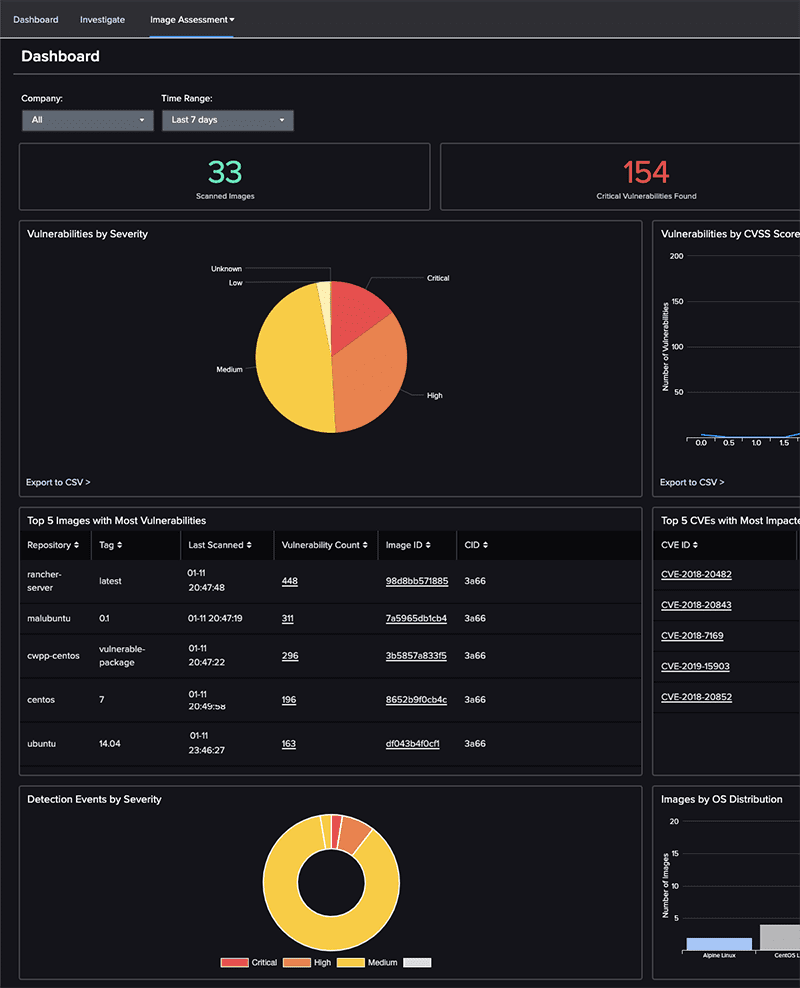

- Ein übersichtliches Dashboard zur Risikobewertung bieten

Es ist ratsam, verschiedene Tools zu vergleichen, um den für die eigenen Bedürfnisse am besten geeigneten zu finden. Diese Tools bieten einzigartige Vorteile und tragen dazu bei, dass Systemnetzwerke und Webanwendungen sicher und reibungslos funktionieren.

Vorteile von Scannern sind unter anderem:

- Scannen von Systemen und Netzwerken auf Schwachstellen

- Ad-hoc-Sicherheitstests bei Bedarf

- Nachverfolgung, Diagnose und Behebung von Cloud-Schwachstellen

- Erkennung und Beseitigung von Fehlkonfigurationen

Hier sind nun die Top 5 Schwachstellen-Scanner für Cloud-Sicherheit:

Intruder Cloud Security

Intruder ist ein speziell für AWS, Azure und Google Cloud entwickelter Cloud-Vulnerability-Scanner. Er erkennt proaktiv Schwachstellen in digitalen Infrastrukturen, um kostspielige Datenschutzverletzungen zu verhindern. Seine Stärke liegt in den Fähigkeiten zum Perimeter-Scanning und der optimierten Fehler- und Risikoerkennung.

Intruder erschwert es Hackern, in ein Netzwerk einzudringen, da es alle Schwachstellen aufdeckt, bevor diese ausgenutzt werden können. Zudem bietet es ein fortschrittliches Bedrohungsinterpretationssystem, das die Schwachstellenverwaltung erleichtert.

Aqua Cloud Security

Aqua Cloud Security dient dem Scannen, Überwachen und Beheben von Konfigurationsproblemen in öffentlichen Cloud-Konten. Es ist eine umfassende Cloud-native Plattform für Sicherheitsmaßnahmen, die auf Plattformen wie AWS, Azure, Oracle Cloud und Google Cloud zum Einsatz kommt. Es wird für das Schwachstellenmanagement, die dynamische Bedrohungsanalyse sowie die Sicherheit von Kubernetes und Serverless-Umgebungen eingesetzt.

Aqua Cloud Security bietet verschiedene CSPM-Editionen an und unterstützt die Sicherung einzelner Cloud-Dienste mit CloudSploit. Angesichts der Komplexität von Cloud-Umgebungen ist eine umfassende Lösung für das Multi-Cloud-Sicherheitsstatus-Management von entscheidender Bedeutung, um Fehlkonfigurationen zu verhindern und Datenschutzverletzungen vorzubeugen.

Qualys Cloud Security

Qualys Cloud Security ist eine Plattform, die Cloud-Schwachstellen identifiziert, klassifiziert und überwacht, während gleichzeitig die Einhaltung von Richtlinien sichergestellt wird. Der Scanner priorisiert das Scannen und die Behebung von Problemen durch die automatische Erkennung und Beseitigung von Malware-Infektionen in Webanwendungen und Systemen.

Qualys integriert sich mit öffentlichen Cloud-Plattformen und bietet umfassende Transparenz über Cloud-Bereitstellungen. Da viele Cloud-Anbieter ein Modell der „geteilten Verantwortung“ verfolgen, sind Benutzer angehalten, ihre Arbeitslasten in der Cloud zu schützen. Qualys überwacht und bewertet AWS-Ressourcen kontinuierlich und bietet eine zentrale Benutzeroberfläche für die Überwachung von Web-Apps und AWS-Ressourcen.

Rapid7 Insight Cloud Security

Rapid7 InsightCloudSec ist ein weiterer leistungsstarker Schwachstellen-Scanner für Cloud-Umgebungen. Die Insight-Plattform bietet Funktionen für die Webanwendungssicherheit, das Schwachstellenmanagement, die Bedrohungsabwehr und die Reaktion auf Vorfälle. Rapid7 unterstützt Unternehmen bei der sicheren Gestaltung ihrer Geschäftsprozesse und der Förderung von Innovationen durch kontinuierliche Sicherheits- und Compliance-Maßnahmen.

Die Plattform bietet unter anderem Risikobewertung, einheitliche Sichtbarkeit und Überwachung, Automatisierung und Echtzeit-Korrektur, Cloud-Identitäts- und Zugriffsverwaltung, Bedrohungsschutz und Infrastruktur-als-Code-Sicherheit.

CrowdStrike Cloud Security

CrowdStrike Cloud Security ist ein führender Schwachstellen-Scanner, der Sicherheitsverletzungen in Multi-Cloud- und Hybridumgebungen verhindert. Die Plattform hat die Art und Weise, wie Cloud-Sicherheitsautomatisierung in Webanwendungen und Netzwerken durchgeführt wird, verändert.

CrowdStrike bietet umfassende Cloud-native Sicherheit für Workloads, Hosts und Container. Es ermöglicht DevOps-Teams, Probleme zu identifizieren und zu beheben, bevor sie sich auf ein System auswirken, während Sicherheitsteams sich mithilfe von Cloud-Daten und -Analysen gegen Sicherheitsverletzungen verteidigen können. Die Plattform automatisiert die Erkennung von Cloud-Schwachstellen, die Bedrohungserkennung und den kontinuierlichen Laufzeitschutz.

Fazit 👩💻

Schwachstellen-Scanner sind für die Cloud-Sicherheit von großer Bedeutung, da sie Schwächen in Systemen erkennen und effektive Korrekturen priorisieren können. Dies hilft, die Arbeitsbelastung von Sicherheitsteams zu reduzieren. Jeder der vorgestellten Scanner bietet einzigartige Vorteile.

Diese Tools ermöglichen es Benutzern, Scans durchzuführen, indem sie sich als autorisierte Benutzer anmelden. Sie überwachen und scannen automatisch nach Schwachstellen in den Systemen und erkennen Anomalien in Netzwerkpaketkonfigurationen, um Hackerangriffe zu verhindern. Die automatisierte Schwachstellenbewertung ist für Cloud-Sicherheitsdienste von entscheidender Bedeutung.

Schwachstellen-Scanner erkennen und validieren Tausende von Schwachstellen und priorisieren deren Behebung basierend auf dem Risikograd. Die hier vorgestellten Scanner sind bewährt und zuverlässig.

Es ist wichtig zu betonen, dass Schwachstellenscans sich von Penetrationstests unterscheiden. Während Scanner Schwachstellen entdecken und klassifizieren, nutzen Penetrationstests gefundene Schwachstellen aus, um die Widerstandsfähigkeit eines Systems zu testen. Beide Prozesse sind jedoch für die Sicherheit von Cloud-Umgebungen unerlässlich.