Vulnerability-Management-Tools schützen Ihre Systeme vor Sicherheitsbedrohungen und sorgen für die Sicherheit Ihrer Daten.

Die Nachfrage nach Schwachstellenmanagement steigt heutzutage sprunghaft an, und um in der heutigen Welt wettbewerbsfähig zu bleiben, muss Ihr Unternehmen mit den Markttrends auf dem Laufenden sein.

Viele Unternehmen verlassen sich auf zahlreiche Softwarelösungen und Apps, um die Produktivität zu steigern und das Kundenerlebnis zu verbessern. Diese Apps und Lösungen sind jedoch anfällig für Schwachstellen, die ihr Unternehmen einem Cyberangriff aussetzen können.

Um Ihr Unternehmen vor diesen Risiken zu schützen, müssen Sie im Rahmen Ihrer Gesamtstrategie für das IT-Risikomanagement ein solides Schwachstellenmanagementprogramm implementieren.

Schwachstellenmanagement umfasst die Identifizierung, Bewertung, Behandlung und Meldung von Sicherheitsverletzungen in den darauf ausgeführten Systemen, Software und Lösungen.

Die Bedeutung des Schwachstellenmanagements hat im Laufe der Zeit erheblich zugenommen und gilt heute als grundlegender Bestandteil der Sicherheit eines Unternehmens.

Inhaltsverzeichnis

Warum wird Vulnerability Management Software benötigt?

Vulnerability-Management-Software schützt Ihr Netzwerk vor bekannten Schwachstellen und macht es Angreifern schwer, Ihr Unternehmen anzugreifen.

Die Software erreicht dies, indem sie Ihr Netzwerk auf Softwarekompatibilitätsprobleme, fehlende Updates und allgemeine Softwarefehler scannt. Die Reparaturpriorisierung ist für Schwachstellen festgelegt.

Es stellt auch die Einhaltung aller regulatorischen Anforderungen sicher und schützt Ihr Unternehmen vor Bußgeldern oder Strafen, die von einer Regulierungsbehörde wegen Nichteinhaltung einer Bestimmung verhängt werden. Es hilft Ihnen, das Geld und den Ruf Ihrer Organisation zu retten.

Wie funktioniert Vulnerability Management Software?

Der Einsatz von Vulnerability-Management-Software hilft Unternehmen, den Prozess des Vulnerability-Managements über ihre Anwendungen und ihr Netzwerk hinweg zu automatisieren.

Sie verwenden verschiedene Tools, um Schwachstellen in den Systemen der Organisation zu identifizieren und zu melden.

Sobald diese Schwachstellen entdeckt sind, wird das damit verbundene Risiko in verschiedenen Kontexten bewertet, um die beste Vorgehensweise zu bestimmen.

Diese Softwaretools helfen Unternehmen dabei, potenzielle Sicherheitsrisiken für die Sicherheitsinfrastruktur des Unternehmens zu priorisieren.

Sie sollten sie nicht mit Antivirus oder Firewall verwechseln. Sie sind reaktiv und bewältigen Bedrohungen, wenn sie auftreten. Vulnerability Management Software ist jedoch proaktiv.

Schritte des Schwachstellen-Management-Lebenszyklus

Der Schwachstellen-Management-Prozess umfasst die folgenden Schritte:

#1. Entdecken von Schwachstellen

Der erste Schritt zum Auffinden einer Schwachstelle besteht darin, Ihr Netzwerk zu scannen und eine Schwachstellenanalyse durchzuführen. Dieser Schritt hilft bei der Identifizierung von Fehlkonfigurationen und Codierungsfehlern, die eine Anwendung/ein System ausnutzen können. Sobald Sie sich der möglichen Schwachstellen bewusst sind, ist es an der Zeit, sie zu bewerten.

#2. Assets priorisieren

Nicht jede Schwachstelle ist gleich. Darüber hinaus ist die Behandlung für jeden von ihnen auch unterschiedlich. Soweit Sie wissen, könnten die kritischsten Schwachstellen im Rückstand sein, nicht nur neu entdeckt.

Um die Schweregrade dieser Schwachstellen abzubilden, können Sie eine Risikobewertungskarte zuweisen, um zu priorisieren, welche Schwachstelle zuerst behoben werden soll.

#3. Schwachstellen behandeln

Sobald Sie die Schwachstellen entdeckt und priorisiert haben, ist es an der Zeit, Maßnahmen zu ergreifen. In diesem Schritt beginnen Sie mit der Implementierung eines Patch-Verwaltungsverfahrens. Danach repariert und testet Ihr Engineering-Team jede Schwachstelle.

Die Lösung könnte sowohl kurz- als auch langfristig sein.

#4. Schwachstellen melden

Es ist entscheidend, die in den vorherigen Schritten gesammelten Daten zusammenzustellen und diese Informationen in dokumentierter Weise darzustellen. Ihre Schwachstellenbewertungsberichte sollten auf unterschiedliche Zielgruppen zugeschnitten sein, je nach Bedarf an technischen Details. Während das Management möchte, dass Trends auf hoher Ebene kommuniziert werden, benötigen Sicherheitsteams klare Berichte, um eine reibungslose Behebung zu ermöglichen.

#5. Verbessern Sie Ihre Bemühungen

Nachdem Sie die erforderlichen Maßnahmen ergriffen haben, um diese Schwachstellen zu beseitigen, besteht ein wichtiger Schritt darin, Ihre Bemühungen zu verbessern. Es hilft Ihnen zu erkennen, welche Methoden gut funktioniert haben und welche nicht.

Durch die Auswertung der Ergebnisse können langfristige Verbesserungen festgestellt und dann für Haushaltszwecke verwendet werden.

Hauptmerkmale einer Vulnerability Management Software

Sie können Schwachstellen-Management-Software basierend auf den Sicherheitsanforderungen und Funktionen auswählen, die sie bieten. Hier haben wir eine Liste der wichtigsten Funktionen zusammengestellt, um Ihnen bei der Auswahl der besten Vulnerability-Management-Software zu helfen:

Geltungsbereich und Abdeckung

Das grundlegendste Merkmal von Vulnerability-Management-Software ist ihr Umfang und ihre Abdeckung. Die Vitalität und Effizienz des Scannens werden durch seinen Umfang und seine Abdeckung bestimmt. Folgendes können Sie sicherstellen:

Genauigkeit

Die Vulnerability-Management-Software bietet Ihnen die Flexibilität, regelmäßige Scans durchzuführen, und sie sollten neben anderen erforderlichen Diensten auch mit POC (Anforderung zur Bereitstellung von Nachweisen) geliefert werden.

Unternehmen werden eine erhebliche Produktivitätssteigerung erfahren, wenn sie eine gründlichere Begründung erhalten und falsch positive Ergebnisse ausschließen, bevor sie Entwickler mit der Behebung einer gemeldeten Schwachstelle beauftragen.

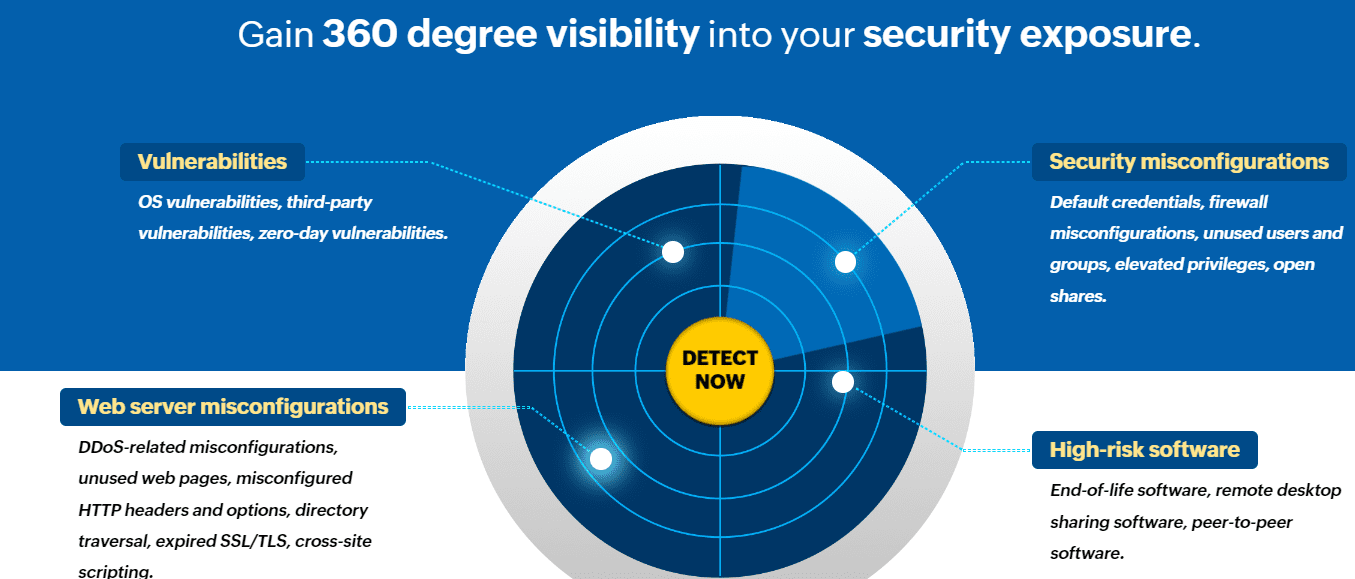

Beheben von Berichten

Die Berichtsfunktion in jeder Vulnerability Manager-Anwendung ist von entscheidender Bedeutung. Es gibt Ihnen einen 360-Grad-Überblick über die Sicherheit Ihres Vermögens. Sie können sogar detaillierte Informationen zu den im Bericht erwähnten Schwachstellen generieren.

Die Berichtsfunktion deckt normalerweise die folgenden Details ab:

Gesamtrisikobewertung

Durch das Scannen von Unternehmensressourcen können Unternehmen erkennen, wo bestimmte Schwachstellen vorhanden sind. Es ist jedoch wichtig, ein Gleichgewicht zwischen Risikoprioritäten und vorhandenen Ressourcen zu finden, bevor Sie Maßnahmen ergreifen.

Vulnerability-Management-Software mit dieser Funktion hebt Risikobewertungen in drei Kategorien hervor – niedrig, mittel und kritisch.

Risikobewertungen werden basierend auf dem Umfang und Schweregrad der in Ihren Anwendungen und Netzwerken identifizierten Schwachstellen zugewiesen.

Politikbewertung

Die Stärkung Ihres Netzwerks ist ebenso wichtig wie das Erkennen und Beheben von Schwachstellen. Das Schwachstellen-Scannen umfasst auch integrierte Richtlinien, mit denen Sie Ihre Sicherheitsinfrastruktur unter anderem anhand von Industriestandards wie OWASP Top 10, SANS 25 und WASC bewerten können.

Sie können auch benutzerdefinierte Überprüfungen zur Minderung von Risiken hinzufügen, die ausschließlich für Ihre Umgebung gelten.

Erweiterte Authentifizierungsfunktion

Beim nicht authentifizierten Scannen werden nur abgelaufene Zertifikate, schwache Kennwörter und nicht gepatchte Software erkannt. Wenn Sie sich für eine erstklassige Vulnerability-Management-Software entscheiden, können Sie benutzerfreundliche Authentifizierungsfunktionen nutzen.

Es scannt auch passwortgeschützte Anwendungen, ohne die Anmeldemakros aufzuzeichnen.

Schützen Sie Ihr Unternehmen mit unseren Top-Picks für die beste Vulnerability-Management-Software. Schützen Sie Ihre Daten mit diesen geprüften Lösungen.

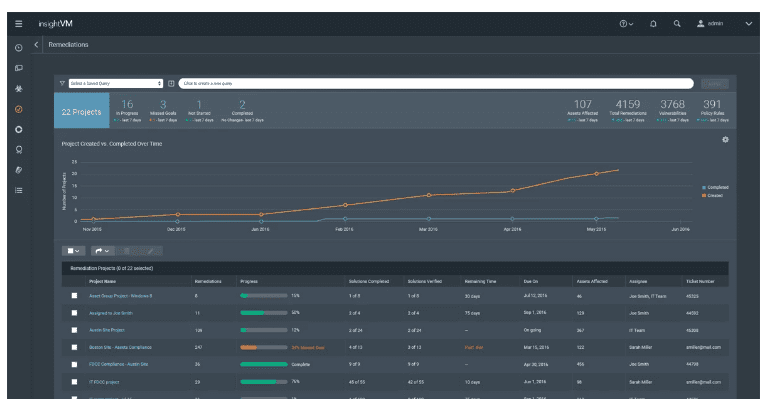

Rapid7 InsightVM

Die Vulnerability-Management-Software InsightVM von Rapid7 ist dafür bekannt, Schwachstellen im gesamten Unternehmen automatisch zu identifizieren und zu bewerten.

Rapid7 InsightVM zeichnet sich durch umfassendes Reporting aus. Es zeigt Live-Dashboards mit allen Daten zu Schwachstellen an. Mit Hilfe dieser Informationen hilft die Software, die Risiken so zu mindern, dass die Wahrscheinlichkeit, dass sie sich auf das System auswirken, verringert wird.

Die Lösung ist voll automatisiert. Es sammelt wichtige Informationen zu Schwachstellen, beschafft Abhilfemaßnahmen für gefundene Fehler und installiert Patches, wenn ein Systemadministrator sie genehmigt.

Merkmale

- Die Berichterstattung ist recht umfassend und die Ergebnisse sind leicht verständlich.

- Ermöglicht es Ihnen, auf Anmeldeinformationen basierende Scans durchzuführen.

- Die identifizierten Bedrohungen enthalten zahlreiche Details zu ihrer Art und zu Minderungsplänen.

Die Preise für InsightaVM hängen von nein ab. von Vermögenswerten; Das Mindestpaket beginnt bei 250 Assets mit 2,19 $/Monat oder 26,25 $/Jahr pro Asset und geht bis zu mehr als 1250 Assets für 1,62 $/Monat oder 19,43 $/Jahr pro Asset.

QualysVMDR 2.0

Die Qualys VMDR 2.0 Vulnerability Management-Lösung ermöglicht es Ihnen, alle Ihre IT-Assets von einem Dashboard aus zu überwachen. Die Software sammelt und analysiert proaktiv Daten von diesen Assets, um potenzielle Schwachstellen zu identifizieren.

Es hilft Benutzern, Bedrohungen frühzeitig zu erkennen und das Risiko zu mindern, bevor sie erheblichen Schaden anrichten.

Merkmale

- Die Benutzeroberfläche ist recht intuitiv.

- Die Berichte sind sehr umfangreich und helfen, die Schwachstellen schnell zu identifizieren

- Hilft Ihnen, Scans basierend auf IP-Adressen statt URLs durchzuführen

Qualys VMDR 2.0 benachrichtigt Benutzer, sobald eine Bedrohung in Echtzeit erkannt wird, und stellt so genügend Zeit zur Verfügung, um dagegen vorzugehen.

ManageEngine

ManageEngine Vulnerability Manager Plus ist eine der besten Schwachstellen-Management-Software, da sie Schwachstellen identifiziert und behebt. Als Schwachstellen-Management-Paket bietet die ManageEngine Schwachstellen-Scanner und Patch-Manager und verfügt über mehrere andere Dienstprogramme.

Während die meisten Vulnerability-Management-Softwaretools monatliche Scans anbieten, führt die ManageEngine Scans alle 90 Minuten durch. Es verfügt auch über einen Konfigurationsmanager, der schlecht verwaltete Geräteeinstellungen neu organisiert und verhindert, dass sie sich ändern.

Merkmale

- Führt alle 90 Minuten einen Schwachstellenscan durch.

- Startet automatisch Reparaturaktionen

- Enthält einen Konfigurationsmanager, der schlecht verwaltete Einstellungen organisiert

ManageEngine hat drei Pakete: Free Edition für KMUs mit bis zu 25 Computern, Professional und Enterprise. Professional ist für Computer in einem LAN-Netzwerk und Enterprise für Computer in einem WAN-Netzwerk.

Frontline Vulnerability Manager

Der Frontline Vulnerability Manager von Digital Defense gehört zu den umfassendsten und genauesten Vulnerability-Management-Software. Durch ihre proprietäre Scan-Technologie führt die App eingehende Sicherheitsbewertungen durch und priorisiert und verfolgt die Ergebnisse, wodurch die Behebung schnell und einfach wird.

Merkmale

Sie können sogar Compliance-Audit-Tests über die Anwendung durchführen und automatische Labels für jedes Asset generieren. Nach der Bewertung werden Schwachstellen behoben und ein Bericht erstellt. Sie können basierend auf verschiedenen Filteroptionen anpassbare Berichte zu Asset-spezifischen Schwachstellen- und Patch-Management erstellen.

Flexera

Flexera ist eine SaaS-basierte Vulnerability-Management-Software für Unternehmen mit komplexen Hybridsystemen. Es bietet die umfassendste und transparenteste Ansicht Ihrer IT-Assets. Sie können diese Daten dann verwenden, um Ihre digitale Reise in der Cloud zu planen und bestehende Geschäftsprozesse zu modernisieren.

Merkmale

- Ideal sowohl für mittelständische als auch für Unternehmen.

- Bietet genaue Dateneinblicke

Das Tool wird ständig aktualisiert und unterstützt mehrere Cloud-Architekturen. Es ermöglicht Benutzern auch, neue und regelmäßige Einnahmen durch flexibles Lizenzierungs-, Bereitstellungs- und Lebenszyklusmanagement für Kundennutzungsrechte zu optimieren.

Nessus

Nessus setzt eine risikobasierte Schwachstellenmanagementstrategie ein, um Schwachstellen im Netzwerk, auf der Website und in den Web-Apps Ihres Systems zu finden und zu beheben. Es verschafft Ihnen ein vollständiges Bild der Systeminfrastruktur Ihres Unternehmens und scannt jeden Winkel und jede Ritze, um die undurchsichtigsten Schwachstellen systematisch zu finden.

Diese Vulnerability-Management-Software nutzt geschickt Bedrohungsinformationen, um vorherzusehen, welche Schwachstellen ein ernsthaftes Risiko für die Sicherheit Ihres Systems darstellen. Es bietet Sicherheitsteams und Entwicklern auch wichtige Analysen und praktische Einblicke, um ihnen zu helfen, ernsthafte Risiken zu reduzieren.

Merkmale

- Es stehen viele Anpassungsmöglichkeiten zur Verfügung, um den Bedürfnissen jedes Benutzers gerecht zu werden.

- Bietet qualitativ hochwertige Daten, Informationen und Einblicke in Schwachstellen.

- Deckt ein breites Spektrum an Genauigkeit und Abdeckung ab.

Tenable Nessus bietet zwei Pläne an, Nessus Expert und Nessus Professional.

Nessus Expert eignet sich für Entwickler, KMUs, Penetrationstester und Berater, und die Preise beginnen bei 8.838 $ für ein Jahr. Nessus Professional wurde für Sicherheitspraktiker entwickelt und die Preise beginnen bei 4.000 US-Dollar für ein Jahr.

Es hat auch eine 24 * 365 Tage Vorab-Support-Einrichtung und On-Demand-Schulungen gegen Aufpreis.

BreachLock

BreachLock ist eine Cloud-basierte SaaS-Plattform zum Scannen und Bewerten von Schwachstellen. Es hilft, ausnutzbare Schwachstellen mit manuellen AWS-Penetrationstests zu finden. Es ist durch Zwei-Faktor-Authentifizierung gesichert und erfordert keine zusätzliche Hardware oder Software.

Merkmale

- Bietet einen 360-Grad-Überblick über die Schwachstellen des Systems

- Die Software bietet schnelle Testlösungen.

- Verwendet manuelle AWS-Penetrationstests, um Fehler zu identifizieren.

Die Vulnerability-Management-Software von BreachLock führt KI-gestützte monatliche Scans durch. Es benachrichtigt Benutzer auch per E-Mail, wenn eine Schwachstelle identifiziert wird.

Abschließende Gedanken

Ein ungesichertes Netzwerk kann äußerst schädliche Auswirkungen haben, insbesondere im Hinblick auf Datenschutzverletzungen. Während Antivirus-Software-Tools eine mögliche Lösung darstellen, sind sie in erster Linie reaktiv und können nur bis zu einem gewissen Grad helfen.

Geschäftsinhaber benötigen Lösungen, die einen Schritt voraus sind und dazu beitragen können, Sicherheitsbedrohungen zu verhindern, bevor sie ihre Systeme treffen.

Vulnerability-Management-Tools helfen Ihnen dabei. Diese Software-Tools ermöglichen es Sicherheitsteams, die Bedrohungen, denen sie ausgesetzt sind, klar zu verstehen und geeignete Maßnahmen zu ergreifen, um sie zu beheben.

Alle diese oben genannten Tools helfen Ihnen dabei, dasselbe zu erreichen. Wir hoffen, dass die Liste hilfreich war und Ihnen bei der Auswahl des Tools zum Schutz Ihrer internen Infrastruktur behilflich sein wird.

Sie können auch einige der besten IT-Asset-Management-Software für kleine und mittlere Unternehmen erkunden.