Es gibt keinen besseren Weg, das Vertrauen in ethische Hacking-Fähigkeiten zu stärken, als sie auf die Probe zu stellen.

Für ethische Hacker und Penetrationstester kann es eine Herausforderung sein, ihre Fähigkeiten legal zu testen. Daher ist es eine fantastische Möglichkeit, sich herauszufordern, wenn Websites unsicher sind und eine sichere Umgebung zum Testen von Hacking-Fähigkeiten bieten.

Websites und Web-Apps, die so konzipiert sind, dass sie unsicher sind und eine sichere Hacking-Umgebung bieten, sind ideale Lerngrundlagen. Neue Hacker können bei ihnen lernen, wie sie Schwachstellen finden, und Sicherheitsexperten und Fehlerprämie Jäger können ihr Fachwissen erweitern und einige andere neue Schwachstellen finden.

Inhaltsverzeichnis

Verwendung von anfälligen Web-Apps

Die Nutzung dieser absichtlich erstellten anfälligen Websites und Web-Apps zum Testen bietet Ihnen eine sichere Umgebung, um Ihre Tests legal durchzuführen und gleichzeitig auf der richtigen Seite des Gesetzes zu stehen. Auf diese Weise können Sie hacken, ohne gefährliches Territorium zu betreten, das zu Ihrer Verhaftung führen könnte.

Diese Anwendungen wurden entwickelt, um Sicherheitsbegeisterte beim Erlernen und Verbessern ihrer Fähigkeiten in den Bereichen Informationssicherheit und Penetrationstests zu unterstützen.

In diesem Artikel habe ich verschiedene Arten von Apps aufgelistet, die absichtlich unsicher gestaltet wurden, oft bekannt als „verdammt anfällig“.

Die Buggy-Webanwendung, oft bekannt als BWAPP, ist ein kostenloses Open-Source-Tool. Es ist eine PHP-Anwendung, die eine MySQL-Datenbank als Backend verwendet. Diese Bwapp hat über 100 Fehler, an denen Sie arbeiten können, egal ob Sie sich auf eine Aufgabe vorbereiten oder einfach nur Ihre ethischen Hacking-Fähigkeiten auf dem neuesten Stand halten möchten. Dies deckt alle wichtigen (und am weitesten verbreiteten) Sicherheitslücken ab.

Mehr als 100 Schwachstellen und Fehler in Online-Anwendungen sind in diesem Tool enthalten, das aus dem OWASP Top 10-Projekt abgeleitet wurde. Im Folgenden sind einige der Mängel aufgeführt:

- Cross-Site-Scripting (XSS) und Cross-Site Request Forgery (CSRF)

- DoS-Angriffe (Denial-of-Service).

- Man-in-the-Middle-Angriffe

- Serverseitige Anforderungsfälschung (SSRF)

- SQL-, OS-Befehls-, HTML-, PHP- und SMTP-Injektionen usw.

Diese Webanwendung unterstützt Sie bei der Durchführung von rechtmäßigem ethischem Hacking und Pen-Tests.

Sie können diese bwapp einfach herunterladen, indem Sie hier klicken.

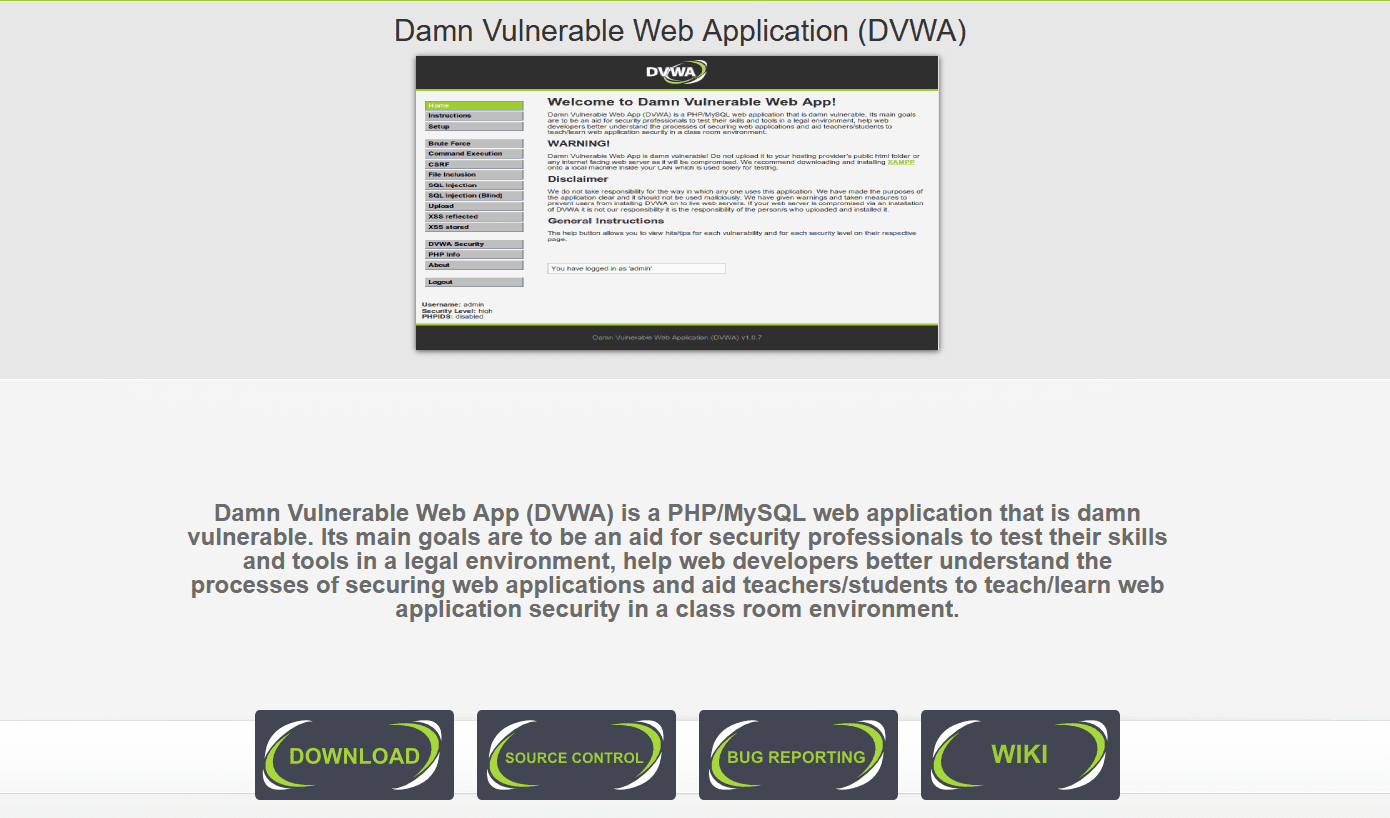

Verdammte anfällige Webanwendung

Verdammte anfällige Webanwendung, oft bekannt als DVWA, wird in PHP und MySQL entwickelt. Es ist absichtlich angreifbar, damit Sicherheitsexperten und ethische Hacker ihre Fähigkeiten testen können, ohne das System von irgendjemandem legal zu kompromittieren. Für die Ausführung von DVWA ist die Installation eines Webservers, von PHP und MySQL erforderlich. Wenn Sie noch keinen Webserver eingerichtet haben, können Sie DVWA am schnellsten installieren, indem Sie „XAMPP“ herunterladen und installieren. XAMPP steht hier zum Download bereit.

Diese verdammt anfällige Web-App bietet einige Schwachstellen zum Testen.

- Rohe Gewalt

- Befehlsausführung

- CSRF und Dateiaufnahme

- XSS- und SQL-Injection

- Unsicherer Dateiupload

Der Hauptvorteil von DVWA besteht darin, dass wir die Sicherheitsstufen festlegen können, um Tests für jede Schwachstelle zu üben. Jede Sicherheitsstufe erfordert eine einzigartige Gruppe von Talenten. Dank der Entscheidung der Entwickler, den Quellcode zu veröffentlichen, können Sicherheitsforscher untersuchen, was im Backend vor sich geht. Dies ist hervorragend für Forscher, um mehr über diese Probleme zu erfahren und anderen dabei zu helfen, etwas über sie zu lernen.

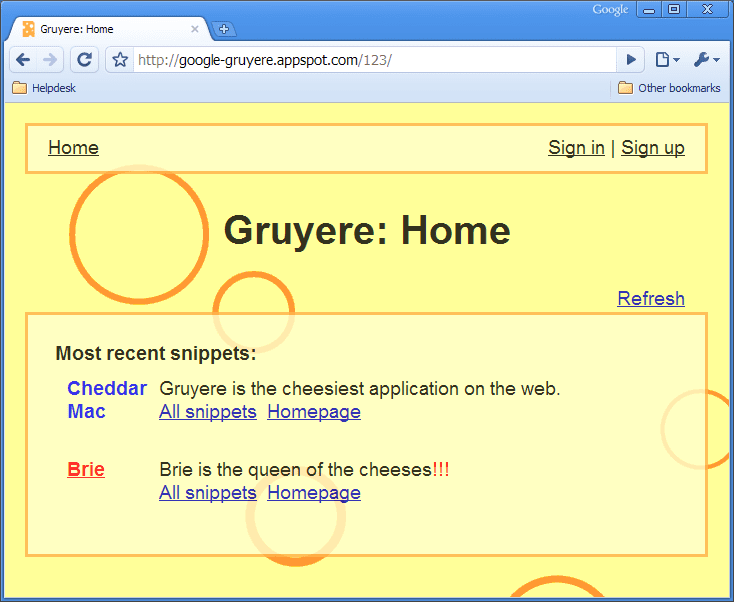

Google Greyerz

Wir sehen die Wörter „Käse“ und „Hacking“ nicht oft zusammen verwendet, aber diese Website ist voller Löcher, genau wie köstlicher Käse. Gruyère ist eine ausgezeichnete Wahl für Anfänger, die lernen möchten, wie man Schwachstellen findet und ausnutzt und wie man sie bekämpft. Es verwendet auch eine „käsige“ Codierung, und das gesamte Design basiert auf Käse.

Bildquelle: Google gruyere

Bildquelle: Google gruyere

Zur Vereinfachung ist es in Python geschrieben und nach Schwachstellenarten kategorisiert. Sie erhalten eine kurze Beschreibung der Schwachstelle, die Sie mit Black-Box- oder White-Box-Hacking (oder einer Kombination aus beiden Techniken) für jede Aufgabe finden, ausnutzen und identifizieren werden. Einige von ihnen sind :

- Offenlegung von Informationen

- SQL-Injektion

- Cross-Site-Anfragefälschung

- Denial-of-Service-Angriffe

Obwohl einige Vorkenntnisse erforderlich sind, ist dies die beste Option für Anfänger.

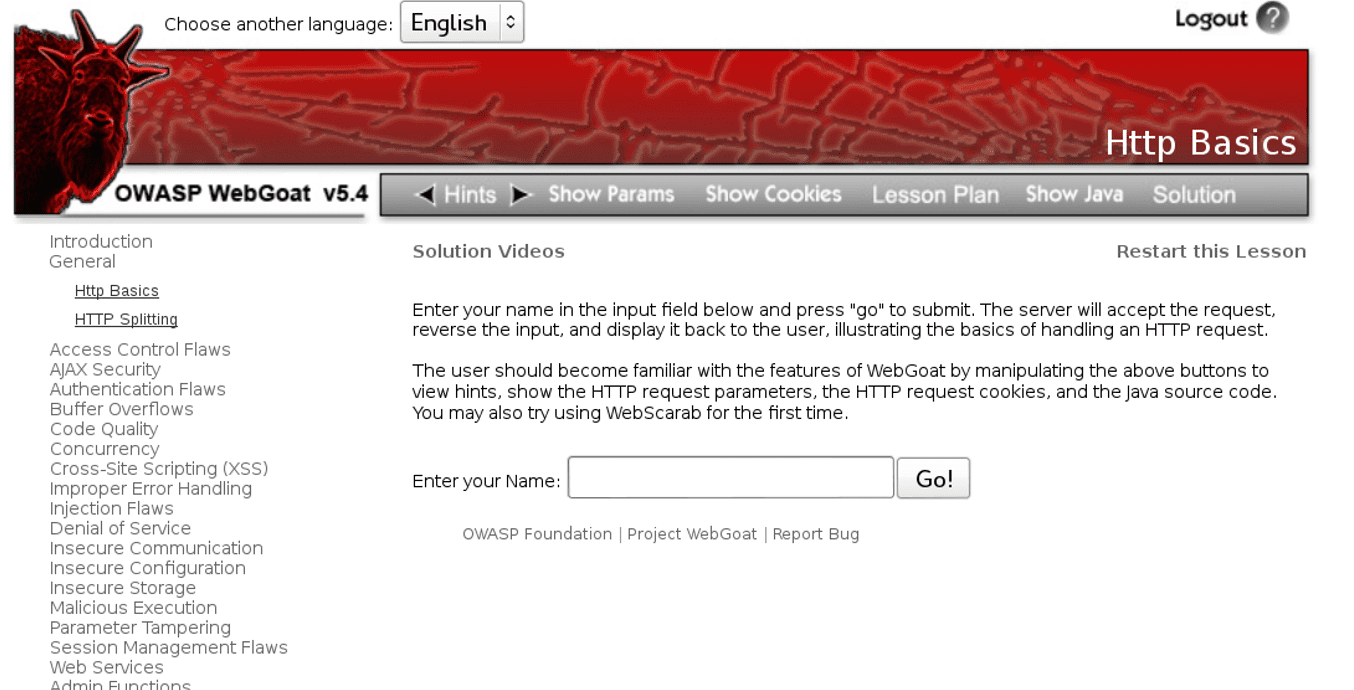

WebZiege

Diese Liste enthält ein weiteres OWASP-Element und eines der beliebtesten. WebZiege ist ein unsicheres Programm, das verwendet werden kann, um sich über allgemeine Probleme mit serverseitigen Anwendungen zu informieren. Es soll Menschen dabei helfen, mehr über Anwendungssicherheit zu lernen und Pentest-Techniken zu üben.

In jeder Lektion können Sie etwas über eine bestimmte Sicherheitslücke lernen und sie dann in der App angreifen.

Einige der Schwachstellen in Webgoat sind:

- Puffer läuft über

- Unsachgemäße Fehlerbehandlung

- Einspritzfehler

- Unsichere Kommunikation und Konfiguration

- Fehler in der Sitzungsverwaltung

- Parametermanipulation

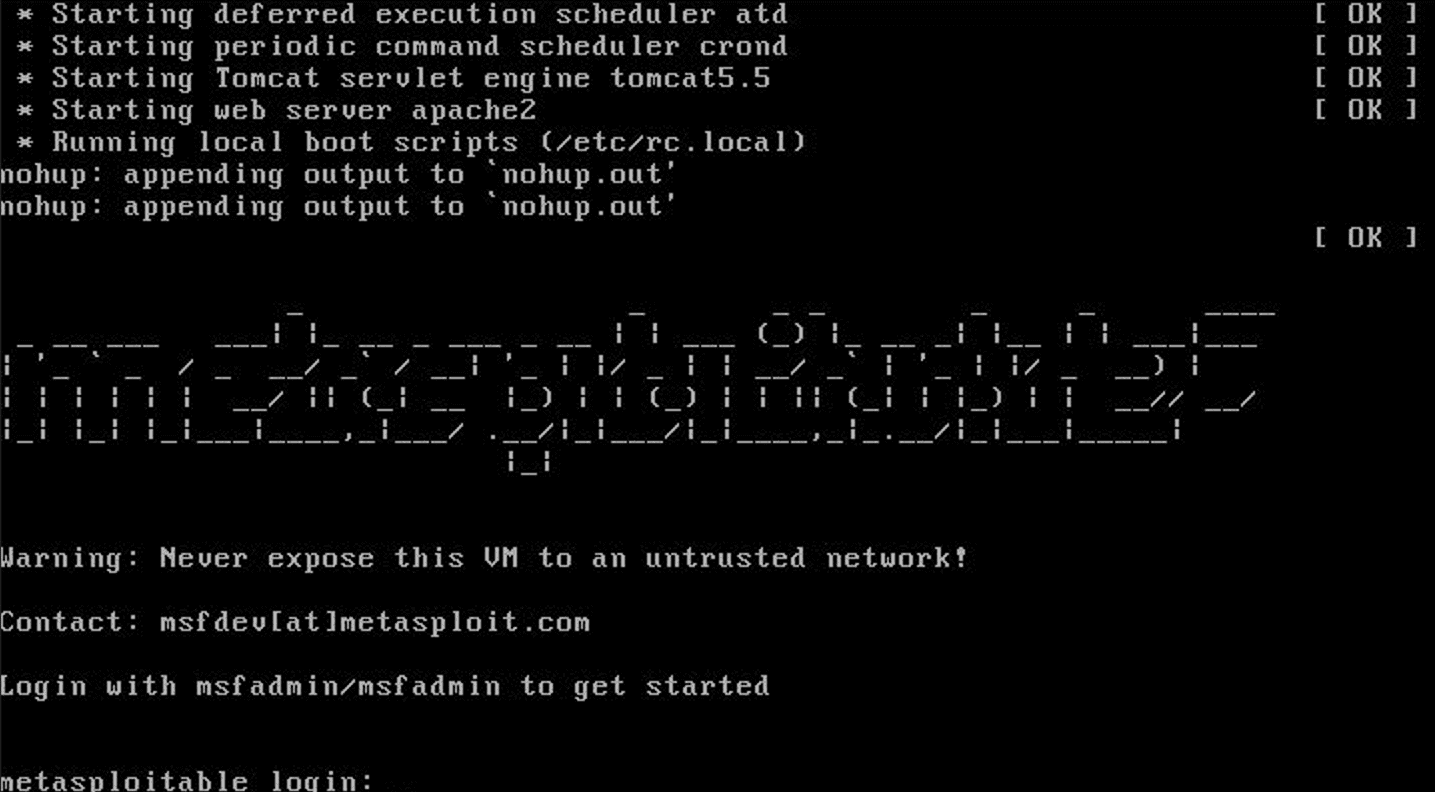

Metasploitfähig 2

Unter Sicherheitsforschern Metasploitfähig 2 ist die am häufigsten genutzte Online-Anwendung. High-End-Tools wie Metasploit und Nmap können von Sicherheitsenthusiasten zum Testen dieser Anwendung verwendet werden.

Der Hauptzweck dieser anfälligen Anwendung ist das Testen von Netzwerken. Es wurde nach dem bekannten Metasploit-Programm modelliert, mit dem Sicherheitsforscher Sicherheitslücken entdecken. Vielleicht finden Sie sogar eine Shell für dieses Programm. WebDAV, phpMyAdminund DVWA sind integrierte Funktionen in dieser Anwendung.

Möglicherweise können Sie die GUI der Anwendung nicht finden, aber Sie können dennoch zahlreiche Tools über das Terminal oder die Befehlszeile verwenden, um sie auszunutzen. Sie können sich unter anderem die Ports, Dienste und Versionen ansehen. Dies wird Ihnen dabei helfen, Ihre Fähigkeit einzuschätzen, das Metasploit-Tool zu erlernen.

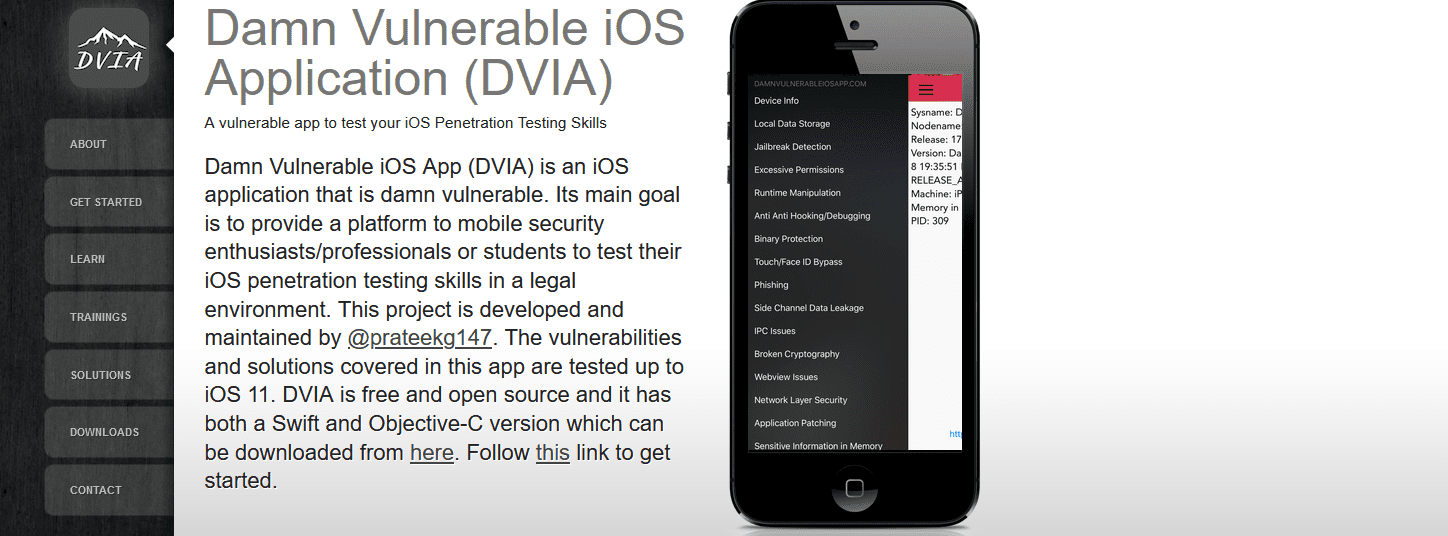

Verdammte anfällige iOS-App

DVIA ist ein iOS-Programm, das es Enthusiasten, Experten und Entwicklern für mobile Sicherheit ermöglicht, Penetrationstests zu üben. Es wurde kürzlich neu veröffentlicht und ist jetzt auf GitHub frei verfügbar.

In Anlehnung an die OWASP Top 10 der mobilen Risiken enthält DVIA typische iOS-App-Schwachstellen. Es wurde in Swift entwickelt und alle Schwachstellen wurden bis iOS 11 getestet. Sie benötigen Xcode, um es zu verwenden.

Einige der in DVIA verfügbaren Funktionen sind:

- Jailbreak-Erkennung

- Phishing

- Gebrochene Kryptographie

- Laufzeitmanipulation

- Patchen von Anwendungen

- Binäres Patchen

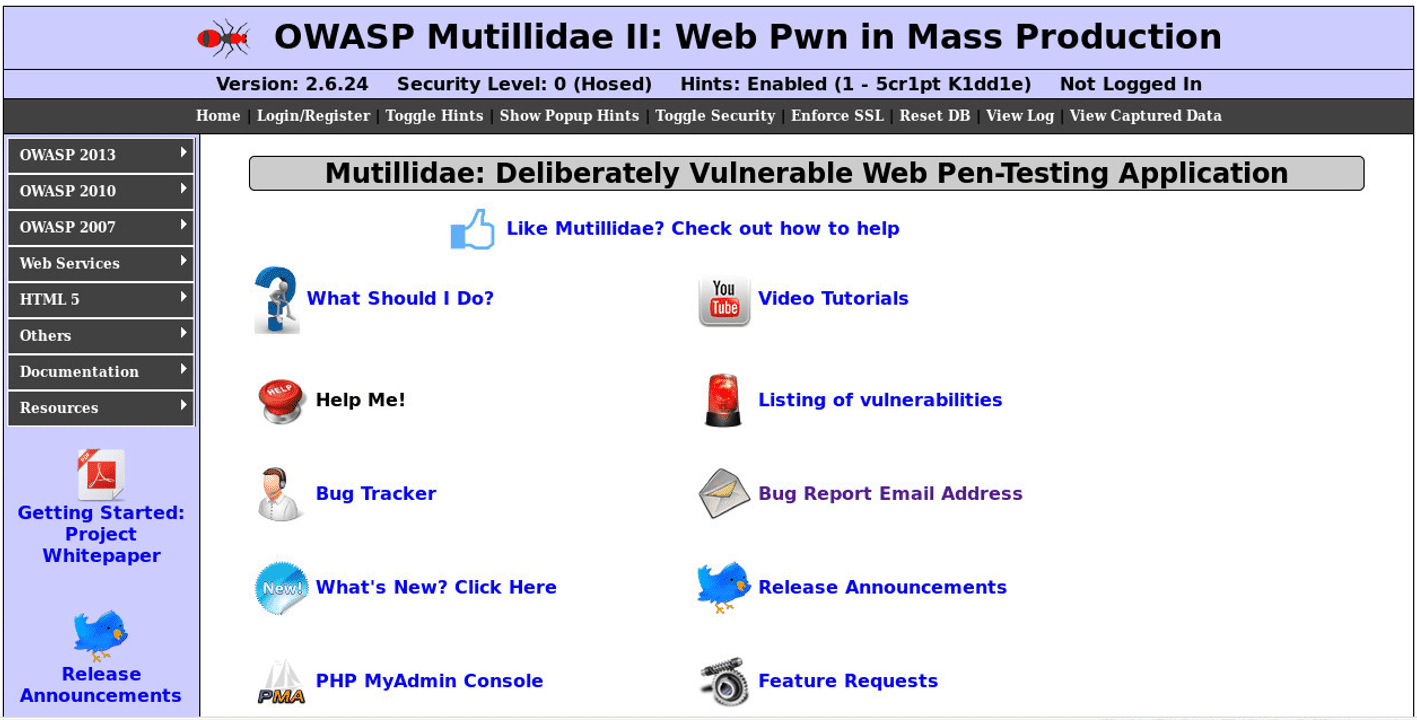

OWASP Mutillidae II

Mutillidae II ist ein quelloffenes und kostenloses Programm, das von OWASP entwickelt wurde. Viele Sicherheitsbegeisterte haben es genutzt, da es eine einfach zu bedienende Online-Hacking-Umgebung bietet. Es enthält eine Vielzahl von Schwachstellen sowie Empfehlungen, die dem Benutzer helfen sollen, diese auszunutzen. Mit dieser Webanwendung können Sie Ihre Fähigkeiten auffrischen, wenn Penetrationstests oder Hacking Ihr Zeitvertreib sind.

Es enthält eine Vielzahl von zu testenden Schwachstellen, darunter Clickjacking, Authentifizierungsumgehung und mehr. Der Abschnitt Schwachstellen enthält auch Unterkategorien, die weitere Alternativen bieten.

Sie müssen installieren XAMPP auf Ihrem System. Mutillidae enthält jedoch XAMPP. Sogar ein Wechsel zwischen sicheren und unsicheren Modi ist möglich. Mutillidae ist eine komplette Laborumgebung, die alles enthält, was Sie brauchen.

Web-Sicherheits-Dojo

WSD ist eine virtuelle Maschine mit verschiedenen Tools wie Burp Suite und ratproxy und Zielcomputer (z. B. WebGoat). Es ist eine Open-Source-Trainingsumgebung, die auf dem Betriebssystem Ubuntu 12.04 basiert. Für einige Ziele enthält es auch Schulungsmaterialien und Benutzerhandbücher.

Sie müssen keine anderen Tools ausführen, um es zu verwenden; Alles, was Sie brauchen, ist diese VM. Sie müssen zunächst VirtualBox 5 (oder höher) installieren und ausführen, oder Sie können stattdessen VMware verwenden. Importieren Sie dann die OVA-Datei in VirtualBox/VMware, und Sie sind fertig. Es fühlt sich genauso an wie jedes andere Ubuntu-Betriebssystem.

Diese VM ist ideal für das Selbststudium und das Lernen von Anfängern, Profis und Lehrern, die Schwachstellen unterrichten möchten.

Fazit 😎

Sie müssen praktische Erfahrung mit unsicheren Anwendungen haben, bevor Sie in den professionellen Bereich der Informationssicherheit eintreten. Es hilft bei der Entwicklung Ihrer Fähigkeiten.

Es hilft Ihnen auch dabei, Ihre Schwachstellen zu identifizieren und zu üben. Indem Sie ethisches Hacken in speziell entwickelten Anwendungen praktizieren, werden Sie Ihre Hacking-Fähigkeiten und Ihre Position im Sicherheitsbereich besser verstehen. Es ist vorteilhaft, Informationen zu teilen. Sie können diese Webanwendungen verwenden, um anderen zu zeigen, wie sie typische Fehler in Webanwendungen erkennen können.