Packet Sniffing ist eine tiefgreifende Art der Netzwerkanalyse, bei der Details des Netzwerkverkehrs zur Analyse entschlüsselt werden. Dies ist eine der wichtigsten Fähigkeiten zur Fehlerbehebung, die ein Netzwerkadministrator besitzen sollte. Die Analyse des Netzwerkverkehrs ist eine komplizierte Aufgabe. Um mit unzuverlässigen Netzwerken fertig zu werden, werden Daten nicht in einem kontinuierlichen Strom gesendet. Stattdessen wird es in einzeln gesendete Fragmente zerhackt. Die Analyse des Netzwerkverkehrs beinhaltet die Fähigkeit, diese Datenpakete zu sammeln und sie zu etwas Sinnvollem zusammenzusetzen. Dies können Sie nicht manuell tun, daher wurden Paket-Sniffer und Netzwerkanalysatoren erstellt. Heute werfen wir einen Blick auf sieben der besten Paket-Sniffer und Netzwerkanalysatoren.

Wir beginnen die heutige Reise, indem wir Ihnen einige Hintergrundinformationen darüber geben, was Paketschnüffler sind. Wir versuchen herauszufinden, was der Unterschied ist – oder ob es einen Unterschied gibt – zwischen einem Paketschnüffler und einem Netzwerkanalysator. Wir werden dann zum Kern unseres Themas übergehen und jede unserer sieben Auswahlen nicht nur auflisten, sondern auch kurz überprüfen. Was wir für Sie haben, ist eine Kombination aus GUI-Tools und Befehlszeilendienstprogrammen, die auf verschiedenen Betriebssystemen ausgeführt werden können.

Inhaltsverzeichnis

Ein paar Worte zu Paket-Sniffer und Netzwerkanalysatoren

Beginnen wir damit, etwas zu regeln. Für diesen Artikel gehen wir davon aus, dass Paket-Sniffer und Netzwerkanalysatoren ein und dasselbe sind. Einige werden argumentieren, dass sie anders sind und vielleicht Recht haben. Aber im Kontext dieses Artikels werden wir sie zusammen betrachten, vor allem, weil sie zwar unterschiedlich funktionieren – aber tun sie das wirklich? – sie demselben Zweck dienen.

Paket-Sniffer machen normalerweise drei Dinge. Erstens erfassen sie alle Datenpakete, wenn sie eine Netzwerkschnittstelle betreten oder verlassen. Zweitens wenden sie optional Filter an, um einige der Pakete zu ignorieren und andere auf der Festplatte zu speichern. Sie führen dann eine Art Analyse der erfassten Daten durch. In dieser letzten Funktion von Paketschnüfflern unterscheiden sie sich am meisten.

Für die eigentliche Erfassung der Datenpakete nutzen die meisten Tools ein externes Modul. Die gebräuchlichsten sind libpcap auf Unix/Linux-Systemen und Winpcap auf Windows. Normalerweise müssen Sie diese Tools nicht installieren, da sie normalerweise von den verschiedenen Tools-Installationsprogrammen installiert werden.

Eine weitere wichtige Sache, die Sie wissen sollten, ist, dass Packet Sniffer – selbst die besten – nicht alles für Sie erledigen werden. Sie sind nur Werkzeuge. Es ist wie ein Hammer, der von sich aus keinen Nagel eintreibt. Sie müssen also sicherstellen, dass Sie lernen, wie Sie jedes Tool am besten verwenden. Der Paket-Sniffer lässt Sie nur den Datenverkehr sehen, aber es liegt an Ihnen, diese Informationen zu verwenden, um Probleme zu finden. Es gibt ganze Bücher über die Verwendung von Packet-Capture-Tools. Ich selbst habe einmal einen dreitägigen Kurs zu diesem Thema besucht. Ich versuche nicht, Sie zu entmutigen. Ich versuche nur, Ihre Erwartungen zu korrigieren.

So verwenden Sie einen Paket-Sniffer

Wie wir bereits erklärt haben, erfasst und analysiert ein Paket-Sniffer den Datenverkehr. Wenn Sie also versuchen, ein bestimmtes Problem zu beheben – was normalerweise der Grund dafür ist, dass Sie ein solches Tool verwenden – müssen Sie zunächst sicherstellen, dass der von Ihnen erfasste Datenverkehr der richtige Datenverkehr ist. Stellen Sie sich eine Situation vor, in der sich alle Benutzer darüber beschweren, dass eine bestimmte Anwendung langsam ist. In einer solchen Situation wäre es wahrscheinlich am besten, den Datenverkehr an der Netzwerkschnittstelle des Anwendungsservers zu erfassen. Möglicherweise stellen Sie dann fest, dass Anfragen normal beim Server ankommen, der Server jedoch lange braucht, um Antworten zu senden. Das würde auf ein Serverproblem hindeuten.

Wenn Sie andererseits sehen, dass der Server rechtzeitig antwortet, bedeutet dies möglicherweise, dass das Problem irgendwo im Netzwerk zwischen dem Client und dem Server liegt. Sie würden dann Ihren Paket-Sniffer einen Hop näher an den Client heranrücken und sehen, ob die Antworten verzögert sind. Ist dies nicht der Fall, rücken Sie näher an den Client heran und so weiter und so weiter. Irgendwann kommt man an die Stelle, an der es zu Verzögerungen kommt. Und sobald Sie den Ort des Problems identifiziert haben, sind Sie der Lösung einen großen Schritt näher gekommen.

Jetzt fragen Sie sich vielleicht, wie wir es schaffen, Pakete an einem bestimmten Punkt zu erfassen. Es ist ziemlich einfach, wir nutzen eine Funktion der meisten Netzwerk-Switches namens Port Mirroring oder Replikation. Dies ist eine Konfigurationsoption, die den gesamten Datenverkehr in und aus einem bestimmten Switch-Port auf einen anderen Port auf demselben Switch repliziert. Angenommen, Ihr Server ist mit Port 15 eines Switches verbunden und Port 23 desselben Switches ist verfügbar. Sie verbinden Ihren Packet-Sniffer mit Port 23 und konfigurieren den Switch so, dass er den gesamten Datenverkehr von Port 15 auf Port 23 repliziert. Als Ergebnis erhalten Sie auf Port 23 ein Spiegelbild – daher der Name der Port-Spiegelung – dessen, was durch Port 15 geht.

Die besten Paket-Sniffer und Netzwerkanalysatoren

Nachdem Sie nun besser verstehen, was Paket-Sniffer und Netzwerkanalysatoren sind, sehen wir uns die sieben besten an, die wir finden konnten. Wir haben versucht, eine Mischung aus Befehlszeilen- und GUI-Tools sowie Tools einzubeziehen, die auf verschiedenen Betriebssystemen ausgeführt werden. Schließlich führen nicht alle Netzwerkadministratoren Windows aus.

1. SolarWinds Deep Packet Inspection and Analysis Tool (KOSTENLOSE TESTVERSION)

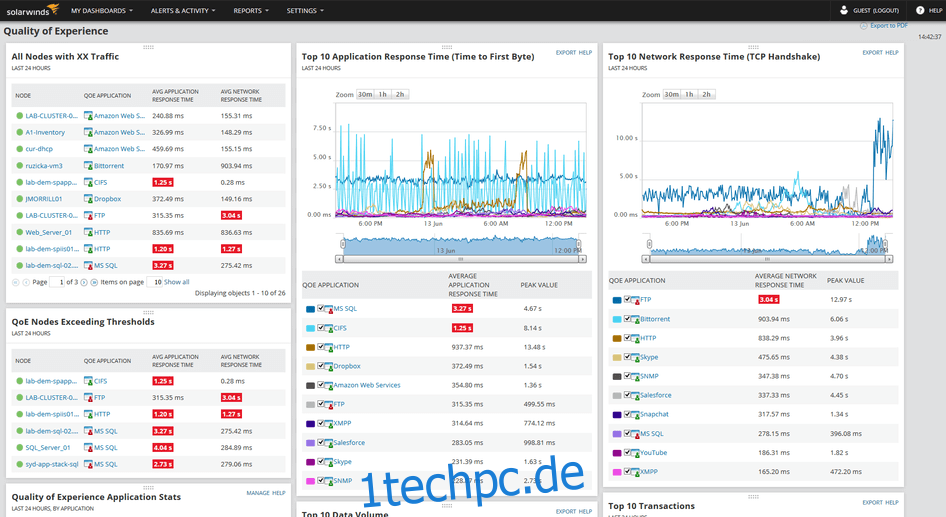

SolarWinds ist bekannt für seine vielen nützlichen kostenlosen Tools und seine hochmoderne Netzwerkverwaltungssoftware. Eines seiner Tools heißt Deep Packet Inspection and Analysis Tool. Es ist eine Komponente des Flaggschiffprodukts von SolarWinds, dem Network Performance Monitor. Seine Funktionsweise unterscheidet sich deutlich von eher „traditionellen“ Paket-Sniffer, obwohl er einem ähnlichen Zweck dient.

Um die Funktionalität des Tools zusammenzufassen: Es hilft Ihnen, die Ursache von Netzwerklatenzen zu finden und zu beheben, betroffene Anwendungen zu identifizieren und festzustellen, ob die Langsamkeit durch das Netzwerk oder eine Anwendung verursacht wird. Die Software wird auch Deep-Packet-Inspection-Techniken verwenden, um die Antwortzeit für über 1200 Anwendungen zu berechnen. Es klassifiziert auch den Netzwerkverkehr nach Kategorie, geschäftlichem vs. sozialem und Risikoniveau und hilft Ihnen dabei, nicht geschäftlichen Verkehr zu identifizieren, der möglicherweise gefiltert oder anderweitig eliminiert werden muss.

Und vergessen Sie nicht, dass das Deep Packet Inspection and Analysis Tool von SolarWinds Teil des Network Performance Monitors ist. NPM, wie es oft genannt wird, ist eine beeindruckende Software mit so vielen Komponenten, dass ihr ein ganzer Artikel gewidmet werden könnte. Im Kern handelt es sich um eine vollständige Netzwerküberwachungslösung, die die besten Technologien wie SNMP und Deep Packet Inspection kombiniert, um so viele Informationen wie möglich über den Zustand Ihres Netzwerks bereitzustellen. Das preisgünstige Tool wird mit einer kostenlosen 30-Tage-Testversion geliefert, damit Sie sich vergewissern können, dass es wirklich Ihren Anforderungen entspricht, bevor Sie es kaufen.

Offizieller Download-Link: https://www.solarwinds.com/topics/deep-packet-inspection

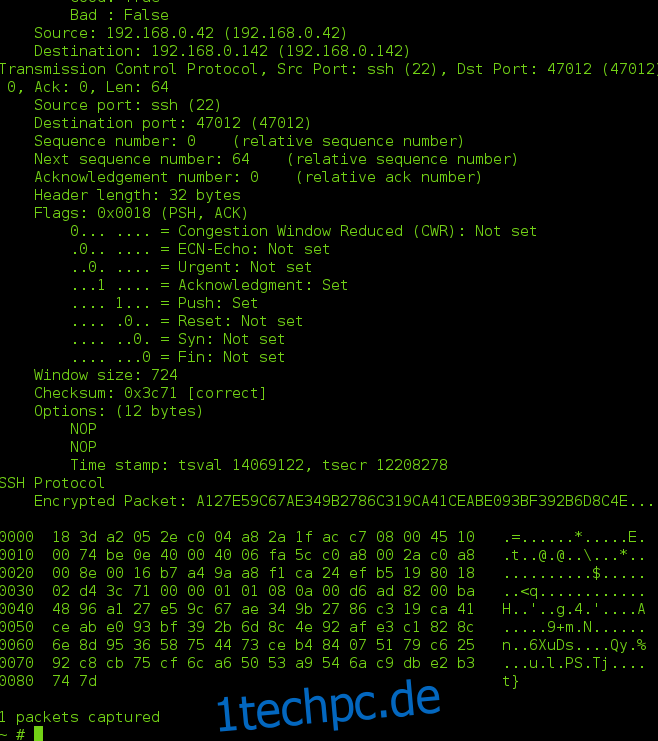

2. tcpdump

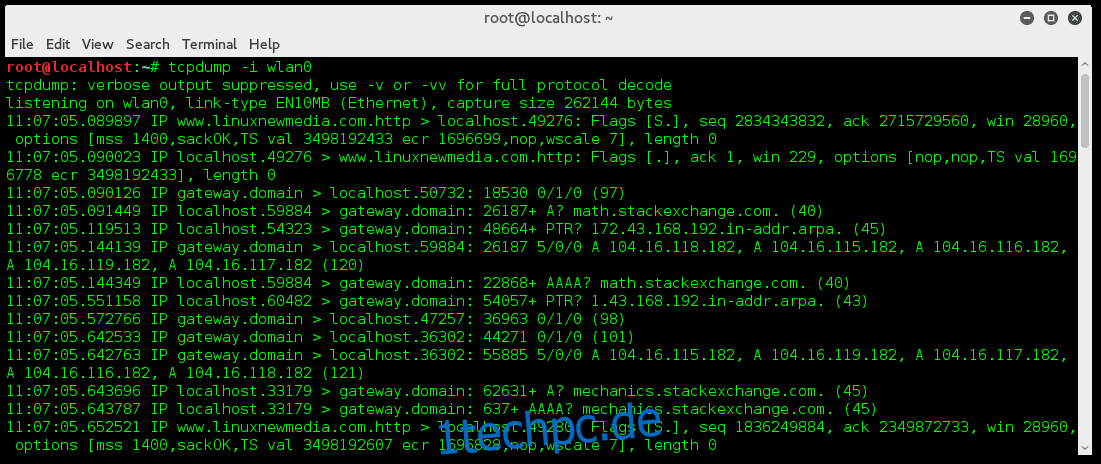

TCPdump ist wahrscheinlich DER originale Paketschnüffler. Es wurde bereits 1987 erstellt. Seitdem wurde es gepflegt und verbessert, bleibt aber im Wesentlichen unverändert, zumindest in der Art und Weise, wie es verwendet wird. Es ist in praktisch jedem Unix-ähnlichen Betriebssystem vorinstalliert und hat sich zum De-facto-Standard entwickelt, wenn man ein schnelles Tool zum Erfassen von Paketen benötigt. Tcpdump verwendet die libpcap-Bibliothek für die eigentliche Paketerfassung.

Standardmäßig. tcpdump erfasst den gesamten Datenverkehr auf der angegebenen Schnittstelle und „dumpt“ ihn – daher der Name – auf dem Bildschirm. Der Dump kann auch in eine Capture-Datei geleitet und später mit einem – oder einer Kombination – mehrerer verfügbarer Tools analysiert werden. Ein Schlüssel zur Stärke und Nützlichkeit von tcpdump ist die Möglichkeit, alle Arten von Filtern anzuwenden und seine Ausgabe zur weiteren Filterung an grep – ein weiteres gängiges Unix-Befehlszeilenprogramm – weiterzuleiten. Jemand mit guten Kenntnissen von tcpdump, grep und der Befehlsshell kann es dazu bringen, genau den richtigen Datenverkehr für jede Debugging-Aufgabe zu erfassen.

3. Windhüpfer

Windump ist im Wesentlichen nur eine Portierung von tcpdump auf die Windows-Plattform. Als solches verhält es sich ähnlich. Es ist nicht ungewöhnlich, solche Ports erfolgreicher Dienstprogramme von einer Plattform auf eine andere zu sehen. Windump ist eine Windows-Anwendung, aber erwarten Sie keine ausgefallene GUI. Dies ist ein reines Befehlszeilenprogramm. Die Verwendung von Windump ist daher im Grunde dasselbe wie die Verwendung seines Unix-Gegenstücks. Die Befehlszeilenoptionen sind die gleichen und die Ergebnisse sind auch fast identisch. Die Ausgabe von Windump kann auch zur späteren Analyse mit einem Drittanbieter-Tool in einer Datei gespeichert werden.

Ein wesentlicher Unterschied zu tcpdump besteht darin, dass Windump nicht in Windows integriert ist. Sie müssen es von herunterladen Windump-Website. Die Software wird als ausführbare Datei geliefert und erfordert keine Installation. Genau wie tcpdump die libpcap-Bibliothek verwendet, verwendet Windump jedoch Winpcap, das wie die meisten Windows-Bibliotheken separat heruntergeladen und installiert werden muss.

4. Wireshark

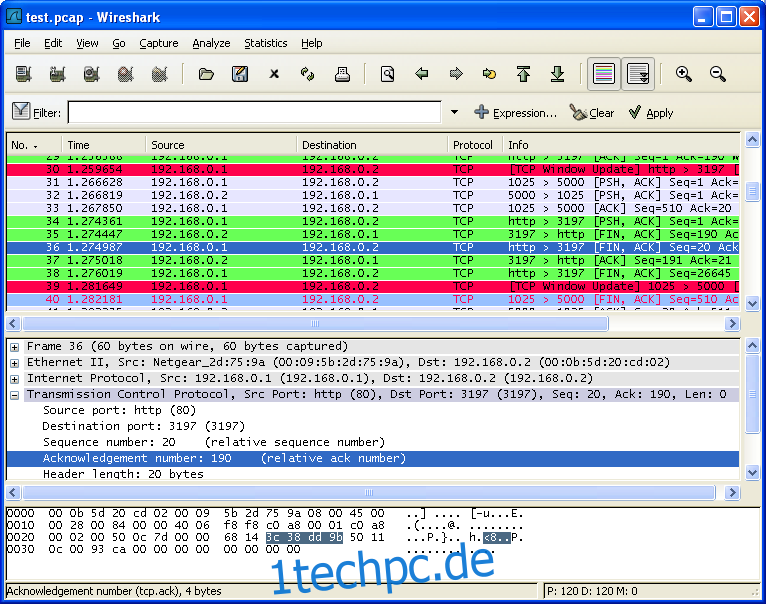

Wireshark ist die Referenz in Paketschnüfflern. Es ist zum De-facto-Standard geworden und die meisten anderen Tools tendieren dazu, es nachzuahmen. Dieses Tool erfasst nicht nur den Datenverkehr, es verfügt auch über sehr leistungsfähige Analysefunktionen. So leistungsfähig, dass viele Administratoren tcpdump oder Windump verwenden, um den Datenverkehr in einer Datei zu erfassen und dann die Datei zur Analyse in Wireshark zu laden. Dies ist eine so gängige Art der Verwendung von Wireshark, dass Sie beim Start aufgefordert werden, entweder eine vorhandene pcap-Datei zu öffnen oder mit der Erfassung des Datenverkehrs zu beginnen. Eine weitere Stärke von Wireshark sind all die integrierten Filter, mit denen Sie genau die Daten eingrenzen können, die Sie interessieren.

Um ganz ehrlich zu sein, dieses Tool hat eine steile Lernkurve, aber es lohnt sich, es zu lernen. Es wird sich immer wieder als unschätzbar erweisen. Und sobald Sie es gelernt haben, können Sie es überall verwenden, da es auf fast jedes Betriebssystem portiert wurde und kostenlos und Open Source ist.

5. thai

Tschark ist eine Art Kreuzung zwischen tcpdump und Wireshark. Das ist eine großartige Sache, da sie einige der besten Paket-Sniffer da draußen sind. Tshark ist wie tcpdump darin, dass es ein reines Kommandozeilen-Tool ist. Aber es ist auch wie Wireshark, da es den Datenverkehr nicht nur erfasst, sondern auch analysiert. Tshark stammt von denselben Entwicklern wie Wireshark. Es ist mehr oder weniger die Befehlszeilenversion von Wireshark. Es verwendet die gleiche Art von Filterung wie Wireshark und kann daher schnell nur den Datenverkehr isolieren, den Sie analysieren müssen.

Aber warum, fragen Sie sich vielleicht, sollte irgendjemand eine Befehlszeilenversion von Wireshark wollen? Warum nicht einfach Wireshark verwenden; mit seiner grafischen Oberfläche soll es einfacher zu bedienen und zu erlernen sein? Der Hauptgrund ist, dass Sie es auf einem Nicht-GUI-Server verwenden können.

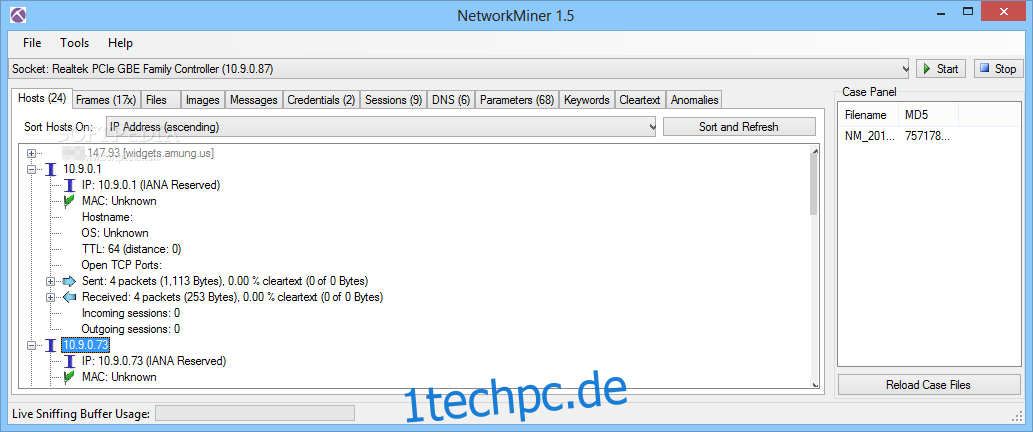

6. Netzwerk-Miner

Netzwerk-Miner ist eher ein forensisches Tool als ein echter Paketschnüffler. Network Miner folgt einem TCP-Stream und rekonstruiert eine gesamte Konversation. Es ist wirklich ein mächtiges Werkzeug. Es kann im Offline-Modus arbeiten, in dem Sie eine Capture-Datei importieren, damit Network Miner seine Magie entfalten kann. Dies ist eine nützliche Funktion, da die Software nur unter Windows läuft. Sie könnten tcpdump unter Linux verwenden, um etwas Datenverkehr zu erfassen, und Network Miner unter Windows, um ihn zu analysieren.

Network Miner ist in einer kostenlosen Version verfügbar, aber für die erweiterten Funktionen wie IP-basierte Geolokalisierung und Skripterstellung müssen Sie eine Profesional-Lizenz erwerben. Eine weitere erweiterte Funktion der Professional-Version ist die Möglichkeit, VoIP-Anrufe zu dekodieren und wiederzugeben.

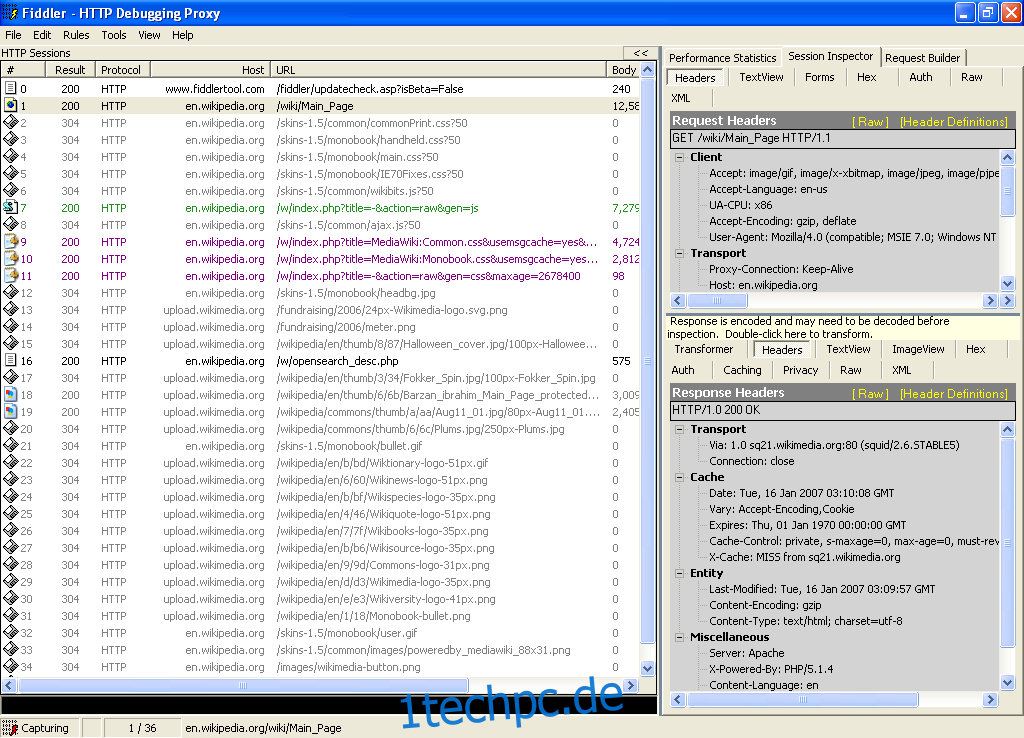

7. Geiger (HTTP)

Einige unserer sachkundigeren Leser könnten argumentieren, dass Fiddler weder ein Paketschnüffler noch ein Netzwerkanalysator ist. Sie haben wahrscheinlich Recht, aber wir dachten, wir sollten dieses Tool in unsere Liste aufnehmen, da es in vielen Situationen sehr nützlich ist. Geiger erfasst tatsächlich den Datenverkehr, aber keinen Datenverkehr. Es funktioniert nur mit HTTP-Verkehr. Sie können sich vorstellen, wie wertvoll es trotz seiner Einschränkung sein kann, wenn Sie bedenken, dass so viele Anwendungen heute webbasiert sind oder das HTTP-Protokoll im Hintergrund verwenden. Und da Fiddler nicht nur den Browserverkehr, sondern nahezu jedes HTTP erfasst, ist es bei der Fehlerbehebung sehr nützlich

Der Vorteil eines Tools wie Fiddler gegenüber einem echten Paket-Sniffer wie beispielsweise Wireshark besteht darin, dass Fiddler darauf ausgelegt ist, den HTTP-Datenverkehr zu „verstehen“. Es entdeckt zum Beispiel Cookies und Zertifikate. Es findet auch tatsächliche Daten, die von HTTP-basierten Anwendungen stammen. Fiddler ist kostenlos und nur für Windows verfügbar, obwohl Beta-Builds für OS X und Linux (mit dem Mono-Framework) heruntergeladen werden können.

Fazit

Wenn wir Listen wie diese veröffentlichen, werden wir oft gefragt, welche die beste ist. Wenn mir diese Frage in dieser speziellen Situation gestellt würde, müsste ich „alle“ beantworten. Sie sind alle kostenlose Tools und alle haben ihren Wert. Warum nicht alle zur Hand haben und sich mit jedem vertraut machen. Wenn Sie in eine Situation kommen, in der Sie sie verwenden müssen, ist dies viel einfacher und effizienter. Auch Kommandozeilen-Tools haben einen enormen Wert. Sie können beispielsweise skriptgesteuert und geplant werden. Stellen Sie sich vor, Sie haben ein Problem, das täglich um 2:00 Uhr morgens auftritt. Sie könnten einen Job planen, um tcpdump von Windump zwischen 1:50 und 2:10 Uhr auszuführen und die Erfassungsdatei am nächsten Morgen zu analysieren. Sie müssen nicht die ganze Nacht aufbleiben.