Cloud Access Security Broker (CASB)-Lösungen bieten eine zusätzliche Schutzschicht für Unternehmensmitarbeiter, die auf Cloud-basierte Anwendungen zugreifen.

Die Software setzt auch Sicherheitsrichtlinien durch und fungiert als Gateway zwischen den Mitarbeitern und Cloud-Diensten. Es ermöglicht Unternehmen, die Sicherheitskontrollen vor Ort über ihr lokales Netzwerk oder ihre Infrastruktur hinaus auszudehnen.

In der Praxis ist eine typische CASB-Lösung eine Cloud-basierte oder On-Premise-Software, die sich zwischen einem Cloud-Anwendungsbenutzer und dem Cloud-Service-Provider befindet. Von hier aus sichert die Lösung die Cloud-Apps, Benutzer und Daten, indem sie die Sicherheitsrichtlinien des Unternehmens durchsetzt.

Heutzutage verlassen sich immer mehr Unternehmen aufgrund der Kosteneinsparungen, des Komforts und der Unterstützung für eine verteilte Belegschaft auf Cloud-basierte Anwendungen. Leider ist der Zugriff auf Cloud-Anwendungen mit einer Vielzahl von Sicherheitsrisiken verbunden. Im Allgemeinen ist die traditionelle Perimetersicherheit, die vor Ort schützt, für Cloud-basierte Anwendungen nicht angemessen, daher ist zusätzliche Sicherheit erforderlich, wie sie beispielsweise von Cloud Access Security Broker-Lösungen angeboten wird.

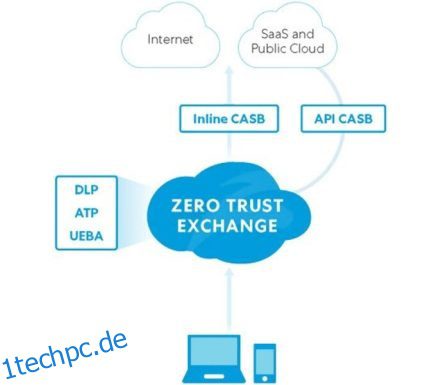

Wie ein CASB Cloud-Apps schützt Bild: Beweispunkt

Normalerweise besteht die Rolle der CASB-Lösung darin, Sicherheitsrisiken und Compliance-Verstöße zu identifizieren, wenn Benutzer und Geräte auf die Cloud-Apps und -Daten zugreifen. Neben der Verringerung der Sicherheitsrisiken überwacht die CASB-Software die Systeme auch auf ungewöhnliche Verhaltensweisen und Aktivitäten. Beim Erkennen von Anomalien sollten die Tools idealerweise reagieren und die Administratoren warnen.

Inhaltsverzeichnis

Wie eine CASB-Lösung Organisationen hilft, die Sicherheit zu verbessern

CASB-Tools ermöglichen Organisationen dies

- Verbessern Sie die Sicherheit genehmigter Benutzer und Cloud-Anwendungen. Es hilft auch, nicht genehmigte Cloud-Dienste, unbefugten Zugriff und verdächtige Aktivitäten zu identifizieren.

- Überwachen und verwalten Sie die Benutzeraktivitäten, verwaltete und nicht verwaltete Geräte sowie die Nutzung genehmigter Cloud-basierter Anwendungen

- Gewinnen Sie Einblick in die Sicherheitslage und Compliance-Risiken des Unternehmens

- Verbessern Sie die Funktionen zur Bedrohungserkennung und -reaktion für die Cloud-Dienste

- Schützen Sie Benutzer, Daten und Cloud-Anwendungen von Cloud-Diensten.

Hauptmerkmale eines guten CASB-Tools

Ein typisches CASB-Tool hat vier Hauptsäulen; Transparenz, Schutz vor Bedrohungen, Datensicherheit und Compliance. Obwohl sich die CASBs in Installation, Fähigkeiten und Leistung unterscheiden können, sollte eine gute Lösung idealerweise die folgenden Hauptmerkmale aufweisen.

- Bieten Sie Einblick in die Cloud-basierten Anwendungen und Benutzer- und Geräteaktivitäten.

- Setzen Sie die lokalen Sicherheitsrichtlinien durch und erweitern Sie sie auf die Cloud-basierten Dienste und stellen Sie Zugriffskontrollen und Verschlüsselung bereit.

- Bieten Sie eine zusätzliche Schutzebene für die Cloud-Anwendungen, Benutzer und Daten.

- Ermöglichen Sie Unternehmen die Einhaltung von Standardvorschriften, Sicherheit, Schutz vor Datenverlust und anderen Richtlinien.

- Stellen Sie eine sichere Verbindung zwischen den Mitarbeitern oder Endbenutzern und dem Cloud-Service-Unternehmen bereit.

Heutzutage gibt es eine breite Palette von Tools mit unterschiedlichen Funktionen, mit denen Sie das beste Tool für Ihre Umgebung finden können. Hier sind die besten CASB-Lösungen.

Zscaler

Zscaler ist eine der besten, einfach einzurichtenden und zu verwendenden CASB-Lösungen, die einen sicheren Zugriff auf die Cloud-Anwendungen unabhängig vom Netzwerk, Standort oder Gerät eines Benutzers gewährleisten. Die Lösung bietet erweiterte Cloud-Anwendungssicherheit und Konfigurationsmanagement sowie einen zentralen Ort für die Durchsetzung von Richtlinien und Governance.

Merkmale

- Die konsolidierte, automatisierte und skalierbare webbasierte Lösung reduziert die Komplexität und die Kosten des Sicherheitssystems, indem der Einsatz mehrerer unterschiedlicher Komponenten entfällt.

- Möglichkeit, verschlüsselten Netzwerkverkehr in großem Umfang zu untersuchen und so Systeme vor einer Vielzahl von Bedrohungen und potenziellem Datendiebstahl oder -verlust zu schützen. Darüber hinaus schützt es die Daten während der Übertragung und im Ruhezustand.

- Es bietet eine zusätzliche Schutzebene für die Cloud-basierten Anwendungen und ermöglicht gleichzeitig eine bessere Kontrolle und einen detaillierten Einblick in die Benutzeraktivitäten und Daten

- Setzt fortschrittliche Datenklassifizierungstechnologien ein, die spezifische Daten, Formulare und Werte, die geschützt werden müssen, genau identifizieren. Es verfügt auch über eine optische Zeichenerkennung, um Daten in Bilddateien zu identifizieren

- Verringerung der Angriffsfläche und Gewährleistung eines sicheren Zugriffs auf die Cloud-Apps. Das Tool überwacht und behebt eine Vielzahl von Schwachstellen und Sicherheitsrisiken, Compliance-Problemen und Fehlkonfigurationen.

- Erkennung und Schutz von Daten während der Übertragung und im Ruhezustand, um die Sicherheit zu gewährleisten.

Achtung

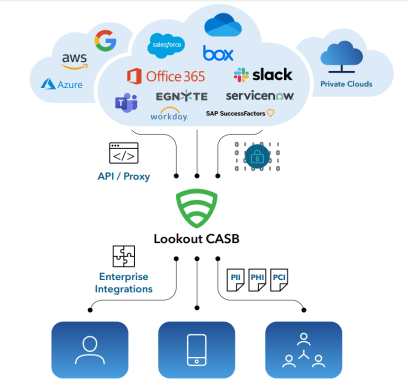

Lookout Cloud Access Security Broker (ehemals Cipherworld) ist eine leistungsstarke, funktionsreiche CASB-Lösung, mit der Unternehmen ihre Cloud-Anwendungen und -Benutzer schützen können. Es bietet umfassende Sicherheit, Compliance-Erzwingung und End-to-End-Schutz der Daten in der Cloud-Umgebung. Mit einem benutzerfreundlichen Dashboard ermöglicht die Lösung Administratoren einen verbesserten Einblick in ihre Cloud-Anwendungen.

Merkmale

- Bietet dauerhafte Verschlüsselung der Daten und erlaubt nur autorisierten Zugriff.

- Überwachen Sie die Benutzeraktivitäten, damit Sicherheitsteams die verwendeten Anwendungen sehen und die Einhaltung von Vorschriften sicherstellen können.

- Erweitertes Schlüsselmanagement, das Rotation, Ablauf und andere Kontrollen umfasst, die maximale Sicherheit bieten

- Erweiterte Data Loss Prevention (DLP) mit integrierten Funktionen, die Unternehmen dabei unterstützen, automatisch die Richtlinien durchzusetzen, die die Erkennung von Datenlecks, potenziellen Bedrohungen und anderen Schwachstellen garantieren

- Bietet aktive Bedrohungsüberwachung durch Beobachtung der Benutzer, Daten und Geräte bei gleichzeitiger Generierung umsetzbarer Berichte.

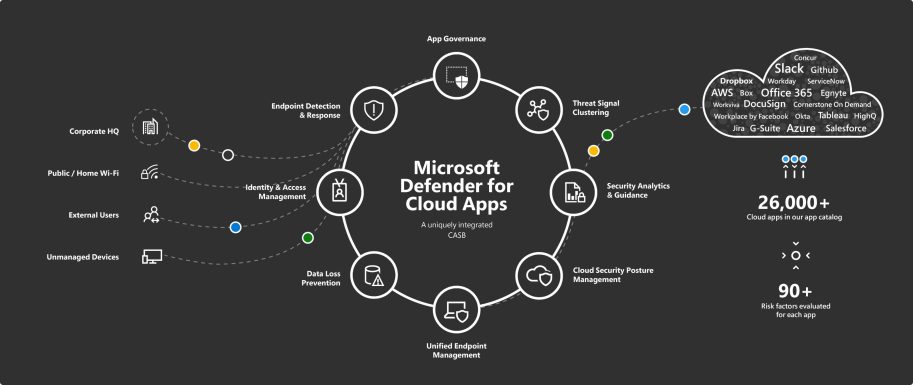

Microsoft Defender für Cloud-Apps

Microsoft Defender für Cloud-Apps ist eine Kombination aus mehreren Sicherheitstools und der Fähigkeit, eine Vielzahl von Bereitstellungsmodi zu unterstützen. Darüber hinaus verfügt die CASB-Lösung über weitere Funktionen wie Reverse-Proxy, API-Verbindungen und Protokollerfassung.

Das Microsoft CASB verfügt über erweiterte Analysefunktionen, um eine Vielzahl von Cyberangriffen auf den Plattformen von Microsoft und Drittanbietern von Cloud-Diensten zu identifizieren und zu bekämpfen. Darüber hinaus schützt es Daten während der Übertragung und im Ruhezustand und bietet gleichzeitig umfassende Transparenz und Kontrolle.

Merkmale

- Einfach zu installierende Lösung mit zentralisierter Verwaltung, die sich in wichtige Microsoft-Bereitstellungen und -Dienste integrieren lässt. Außerdem verfügt es über verschiedene automatisierte Funktionen, wodurch manuelle Aufgaben, damit verbundene Fehler und Ineffizienzen eliminiert werden.

- Blockieren Sie den Zugriff und das Herunterladen vertraulicher Daten durch nicht autorisierte oder anfällige Geräte oder Benutzer

- Setzen Sie Sitzungskontrollen in Echtzeit durch und sorgen Sie so für eine sichere Zusammenarbeit mit dem Unternehmen und Benutzern von Drittanbietern

- Es verfügt über eine Audit-Trail-Funktion, mit der Administratoren Benutzer- und Geräteaktivitäten für forensische Untersuchungen verfolgen können

- Schützen Sie Cloud-Apps, Benutzer und Daten, indem Sie ungewöhnliches Verhalten, Rogue-Anwendungen, Ransomware, risikoreiche Nutzung und andere Bedrohungen identifizieren und blockieren.

- Bewerten und erzwingen Sie Compliance und andere regulatorische Anforderungen für Ihre Cloud-basierten Dienste und Anwendungen.

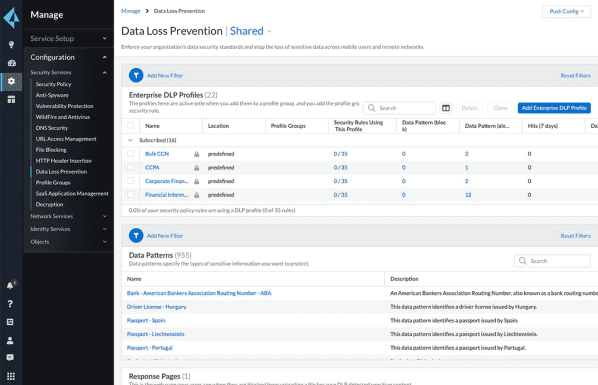

Palo Alto

Palo Alto vernetzt CASB ist eine effektive Lösung, die eine breite Palette fortschrittlicher Sicherheitsfunktionen bietet. Es umfasst verbesserten Bedrohungsschutz, Risikoerkennung, Datenverwaltung, Überwachung des Benutzerverhaltens usw. Darüber hinaus lässt es sich nahtlos in andere Alto-Sicherheitslösungen wie Zugriffskontrolle, Firewall und mehr integrieren, um umfassenden Schutz für Cloud-Apps und -Daten zu bieten.

Merkmale

- Advanced-Data Loss Prevention (DLP)-Funktion, die Landessprachenverarbeitung, Deep Learning, OCR und andere intelligente Technologien nutzt.

- Verbesserte Sichtbarkeit und Risikoerkennungsfunktion zum Identifizieren und Verwalten von Bedrohungen.

- Verwendet kontextsensitive Richtlinien, fortschrittliche Datenprävention und maschinelle Lerntechnologien, um die Daten zu schützen und Lecks zu verhindern.

- Überwachen Sie das Benutzerverhalten, um ungewöhnliche Aktivitäten wie mehrere fehlgeschlagene Anmeldeversuche, Anmeldungen von verschiedenen oder unerwarteten Standorten, ungewöhnlich hohe Nutzungsaktivität usw. zu identifizieren, zu blockieren und zu warnen.

- Setzen Sie Daten-Governance- und Compliance-Richtlinien durch, indem Sie Risikoverstöße gegen Vorschriften wie PCI, PHI, GDPR und andere erkennen und beheben.

Cisco Cloudlock

Cisco Cloudlock ist ein einfaches und automatisiertes, Cloud-natives CASB, mit dem Unternehmen ihre Cloud-Apps, -Daten und -Benutzer schützen können. Die umfassende Lösung bietet einen tieferen Einblick in die Cloud-Anwendungen und die Schatten-IT, sodass Sicherheitsteams ihre Umgebungen besser verstehen und schützen können.

Cisco Cloudlock CASB

Cisco Cloudlock CASB

Merkmale

- Automatisiert die richtlinienbasierte Kontrolle von Cloud-Apps, z. B. das Widerrufen von Anwendungen mit hohen Risikobewertungen und solchen, die festgelegte Berechtigungsstufen überschreiten.

- Verwendet maschinelles Lernen, Benutzeranalysen und andere intelligente Technologien, um ungewöhnliches Verhalten, böswillige Insider-Bedrohungen, kompromittierte Konten, unbefugten Zugriff, unbeabsichtigte Offenlegung und Richtlinienverstöße zu erkennen und zu verhindern

- Minimieren Sie das Schatten-IT-Risiko, indem Sie automatisierte, richtlinienbasierte Schatten-IT-Durchsetzungsfunktionen bereitstellen, um riskante Aktivitäten und Anwendungen basierend auf der konfigurierten Risikostufe und den konfigurierten Berechtigungen zu blockieren.

- Verwendet anpassbare Richtlinien, um Datenverlust oder -diebstahl zu erkennen und zu verhindern. Auf diese Weise können die Teams sensible Daten während der Übertragung und im Ruhezustand ordnungsgemäß sichern.

- Eine vollständig API-basierte CASB-Lösung, die einfach bereitzustellen und zu verwenden ist und es Teams ermöglicht, den Zugriff schnell zu sichern und die Cloud-Apps, Benutzer und Daten zu schützen.

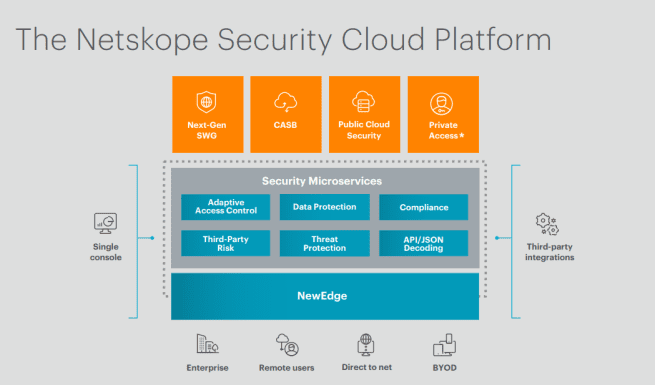

Netskope Security Cloud-Plattform

Netskope Security Cloud-Plattform bietet verbesserte Sichtbarkeit und umfassende Sicherheit für Benutzer, die unabhängig von ihrem Standort und ihren Geräten auf Cloud-basierte Anwendungen zugreifen. Die Plattform schützt Benutzer und Anwendungen vor einer Vielzahl von Bedrohungen, Malware und Datenschutzverletzungen. Die Tools unterstützen die wichtigsten Cloud-Dienste, einschließlich Microsoft Office 365, AWS, Google G Suite, Box usw.

Merkmale

- Legen Sie granulare Sicherheitsrichtlinien und -kontrollen fest, gewinnen Sie eine verbesserte Transparenz, die es Ihnen ermöglicht, Risiken von Datenverlusten durch externe Kriminelle und interne Benutzer zu erkennen und zu verhindern

- Ermöglicht Sicherheitsteams, die verwalteten und nicht verwalteten Cloud-Anwendungen ihres Unternehmens schnell zu identifizieren und zu überwachen. Das Tool ermöglicht es Unternehmen, ihre Umgebung kontinuierlich auf Sicherheitsprobleme zu überwachen und die Einhaltung der Vorschriften sicherzustellen.

- Schützen Sie vertrauliche Daten vor dem Zugriff oder Download durch unbefugte Benutzer wie Cyberkriminelle, Kollaborateure, böswillige interne Mitarbeiter usw. Darüber hinaus hilft es Ihnen, Datenlecks zu verhindern, einschließlich der Möglichkeit, zwischen privaten und Unternehmenskonten zu unterscheiden. Es überwacht auch die Cloud-basierte Plattform in Echtzeit und verhindert unbefugten Datenzugriff, Upload oder Download, bevor dies geschieht.

- Erkennen und beheben Sie Fehlkonfigurationen in Ihren Cloud-basierten Anwendungen und Sicherheitssystemen.

- Setzen Sie eine effektive Sicherheitslage für Ihre SaaS-Plattform durch.

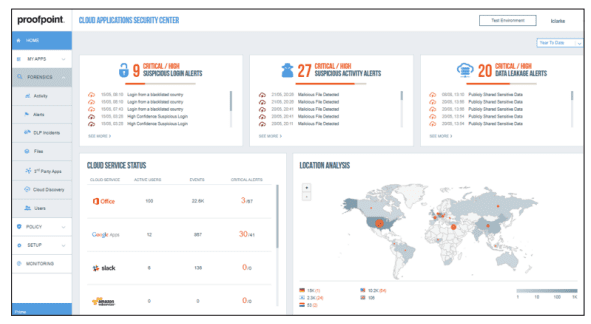

Beweispunkt

Beweispunkt ist eine Cloud-basierte CASB-Lösung, die Unternehmen dabei unterstützt, sicher auf ihre Cloud-Apps und -Daten zuzugreifen, diese zu verwalten und zu kontrollieren. Die Cloud Access Security Broker-Lösung verfügt über erweiterte Bedrohungserkennungs- und Schutzfunktionen. Die agentenlose Architektur ermöglicht es Unternehmen, die Sicherheitslösung einfach und schnell bereitzustellen.

Proofpoint CASB-Konsole

Proofpoint CASB-Konsole

Merkmale

- Bietet wertvolle Einblicke in die Nutzung von Cloud-Diensten auf Benutzer-, Anwendungs- und globaler Ebene

- Erweiterte DLP-Optionen mit integrierten Wörterbüchern, Regeln, intelligenten Identifikatoren, Vorlagen und mehr. Darüber hinaus verfügt es über effektive und genaue DLP-Richtlinien, die die Zeit für die Bereitstellung, Identifizierung und Reaktion auf Bedrohungen durch Cloud-Datenkompromittierung verkürzen.

- Verhindert Kontokompromittierung, bösartige Dateien, Nichteinhaltung und Risiken durch übermäßige gemeinsame Nutzung von Daten

- Überwachung des Benutzerverhaltens auf ungewöhnliche Aktivitäten, verdächtige Anmeldungen und Bedrohungen durch Datenkompromittierung. Das Tool bietet eine automatisierte Erkennung und Reaktion auf ungewöhnliche Aktivitäten bei und nach einer Kontokompromittierung.

- Ermöglicht Teams die Bereitstellung einheitlicher Richtlinien zum Schutz vor Datenverlust in den lokalen und cloudbasierten Anwendungen und Diensten.

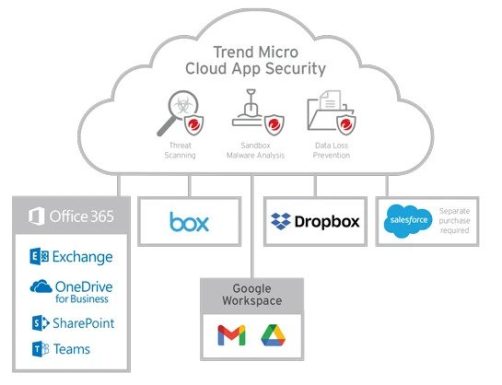

Trend Micro

Trend Micro Cloud-App-Sicherheit ist eine der effektivsten Lösungen zum Schutz von Systemen und Daten vor verschiedenen Bedrohungen, einschließlich fortschrittlicher und komplexer Angriffe. Es sichert auch Cloud-basierte Anwendungen wie E-Mail, G Suite, MS Office 365, Zusammenarbeit, Cloud-Dateifreigabedienste usw.

Merkmale

- Durchsetzung der Compliance für verschiedene Cloud-basierte Dateifreigabedienste, einschließlich, aber nicht beschränkt auf Google Drive, Dropbox, OneDrive, Box und andere Online-Systeme.

- Erweiterte Kontrollen zum Schutz verschiedener Online-Systeme vor böswilligen Aktivitäten, Ransomware, Malware, E-Mail-Kompromittierung und anderen Bedrohungen.

- Verlässt sich auf maschinelles Lernen, Sandboxing-Analysen und andere fortschrittliche Technologien, um eine Vielzahl von Bedrohungen zu erkennen, zu identifizieren und darauf zu reagieren.

- Neben dem Schutz vor Bedrohungen unterstützt Trend Micro Unternehmen bei der Festlegung und Durchsetzung von Data Loss Protection-Richtlinien und der Einhaltung von Cloud-Filesharing-Diensten. Es scannt auch alle Dateien, einschließlich derer von Remote-Mitarbeitern und -Geräten, bevor es sie in die Cloud hochlädt.

- Lässt sich nahtlos in Apex One Endpoint Protection und andere Sicherheitslösungen von Trend Micro integrieren.

Fazit

CASB-Lösungen erweitern oder erzwingen die lokalen Sicherheitssysteme und -richtlinien der Organisation über die lokale Infrastruktur hinaus und bis zu den Cloud-Diensten. Die Sicherheitssoftware oder -plattform befindet sich normalerweise zwischen den Benutzern und den Cloud-Diensten oder -Anwendungen, wo sie die Aktivitäten überwachen und gleichzeitig unbefugte oder ungewöhnliche Aktionen wie unbefugten Zugriff, Downloads, Malware und andere Cyber-Bedrohungen blockieren.

Darüber hinaus helfen CASB-Lösungen bei der Durchsetzung einer Vielzahl von Sicherheitsrichtlinien und gewährleisten einen umfassenden Schutz der Cloud-Apps, Benutzer und Daten.