Der Remote-Access-Trojaner oder RAT ist eine der bösartigsten Arten von Malware, die man sich vorstellen kann. Sie können allerlei Schaden anrichten und auch für teure Datenverluste verantwortlich sein. Sie müssen aktiv bekämpft werden, da sie nicht nur lästig, sondern auch relativ häufig sind. Heute werden wir unser Bestes tun, um zu erklären, was sie sind und wie sie funktionieren, und wir werden Sie wissen lassen, was getan werden kann, um sich vor ihnen zu schützen.

Wir beginnen unsere Diskussion heute damit, zu erklären, was eine RAT ist. Wir werden nicht zu tief in die technischen Details gehen, aber tun unser Bestes, um zu erklären, wie sie funktionieren und wie sie zu Ihnen gelangen. Während wir versuchen, nicht zu paranoid zu klingen, werden wir als Nächstes sehen, wie RATs fast als Waffen angesehen werden können. Tatsächlich wurden einige als solche verwendet. Danach stellen wir einige der bekanntesten RATs vor. Es wird Ihnen eine bessere Vorstellung davon geben, wozu sie fähig sind. Wir werden dann sehen, wie man Intrusion Detection Tools zum Schutz vor RATs verwenden kann, und wir werden einige der besten dieser Tools überprüfen.

Inhaltsverzeichnis

Also, was ist eine Ratte?

Der Remote-Access-Trojaner ist eine Art von Malware, die es einem Hacker ermöglicht, aus der Ferne (daher der Name) die Kontrolle über einen Computer zu übernehmen. Lassen Sie uns den Namen analysieren. Der Trojaner-Teil befasst sich mit der Art und Weise, wie die Malware verbreitet wird. Es bezieht sich auf die altgriechische Geschichte des Trojanischen Pferdes, das Odysseus baute, um die zehn Jahre lang belagerte Stadt Troja zurückzuerobern. Im Zusammenhang mit Computer-Malware ist ein Trojanisches Pferd (oder einfach Trojaner) eine Malware, die als etwas anderes verbreitet wird. Beispielsweise könnte ein Spiel, das Sie herunterladen und auf Ihrem Computer installieren, tatsächlich ein Trojanisches Pferd sein und Malware-Code enthalten.

Der Teil des RAT-Namens für den Fernzugriff hat damit zu tun, was die Malware tut. Einfach ausgedrückt, ermöglicht es seinem Autor den Fernzugriff auf den infizierten Computer. Und wenn er sich einen Fernzugriff verschafft, sind seinen Möglichkeiten kaum Grenzen gesetzt. Es kann variieren, Ihr Dateisystem zu durchsuchen, Ihre Bildschirmaktivitäten zu beobachten, Ihre Anmeldeinformationen zu sammeln oder Ihre Dateien zu verschlüsseln, um Lösegeld zu fordern. Er könnte auch Ihre Daten stehlen oder, noch schlimmer, die Ihres Kunden. Sobald die RAT installiert ist, kann Ihr Computer zu einem Hub werden, von dem aus Angriffe auf andere Computer im lokalen Netzwerk gestartet werden, wodurch jegliche Perimetersicherheit umgangen wird.

Ratten in der Geschichte

RATs gibt es leider schon seit über einem Jahrzehnt. Es wird angenommen, dass die Technologie eine Rolle bei der umfangreichen Plünderung von US-Technologie durch chinesische Hacker im Jahr 2003 gespielt hat. Eine Untersuchung des Pentagon deckte Datendiebstahl von US-Rüstungsunternehmen auf, wobei geheime Entwicklungs- und Testdaten an Standorte in China übertragen wurden.

Vielleicht erinnern Sie sich an die Stromnetzabschaltungen an der Ostküste der Vereinigten Staaten von 2003 und 2008. Diese wurden ebenfalls auf China zurückgeführt und schienen von RATs ermöglicht worden zu sein. Ein Hacker, der eine RAT auf ein System bringen kann, kann sich jede Software zunutze machen, die den Benutzern des infizierten Systems zur Verfügung steht, oft ohne dass sie es überhaupt bemerken.

Ratten als Waffen

Ein böswilliger RAT-Entwickler kann die Kontrolle über Kraftwerke, Telefonnetze, Nuklearanlagen oder Gaspipelines übernehmen. RATs stellen somit nicht nur ein Risiko für die Unternehmenssicherheit dar. Sie können es Nationen auch ermöglichen, ein feindliches Land anzugreifen. Als solche können sie als Waffen angesehen werden. Hacker auf der ganzen Welt nutzen RATs, um Unternehmen auszuspionieren und deren Daten und Geld zu stehlen. Mittlerweile ist das RAT-Problem für viele Länder, darunter auch die USA, zu einem Thema der nationalen Sicherheit geworden.

Ursprünglich von chinesischen Hackern für Industriespionage und Sabotage eingesetzt, hat Russland die Macht der RATs zu schätzen gelernt und sie in sein Militärarsenal integriert. Sie sind jetzt Teil der russischen Angriffsstrategie, die als „hybride Kriegsführung“ bekannt ist. Als Russland 2008 einen Teil Georgiens eroberte, setzte es DDoS-Angriffe ein, um Internetdienste und RATs zu blockieren, um Informationen zu sammeln, georgische Militärhardware und wichtige Versorgungsunternehmen zu kontrollieren und zu stören.

Ein paar (un)berühmte RATTEN

Werfen wir einen Blick auf einige der bekanntesten RATs. Wir möchten sie hier nicht verherrlichen, sondern Ihnen eine Vorstellung davon geben, wie vielfältig sie sind.

Hintere Öffnung

Back Orifice ist eine in Amerika hergestellte RAT, die es seit 1998 gibt. Sie ist sozusagen der Urvater der RATs. Das ursprüngliche Schema nutzte eine Schwachstelle in Windows 98 aus. Spätere Versionen, die auf neueren Windows-Betriebssystemen liefen, hießen Back Orifice 2000 und Deep Back Orifice.

Diese RAT kann sich innerhalb des Betriebssystems verstecken, wodurch sie besonders schwer zu erkennen ist. Heutzutage haben die meisten Virenschutzsysteme jedoch die ausführbaren Dateien von Back Orifice und das Okklusionsverhalten als Signaturen, auf die man achten muss. Ein besonderes Merkmal dieser Software ist, dass sie über eine einfach zu bedienende Konsole verfügt, mit der der Eindringling im infizierten System navigieren und darin stöbern kann. Nach der Installation kommuniziert dieses Serverprogramm über standardmäßige Netzwerkprotokolle mit der Client-Konsole. Es ist beispielsweise bekannt, die Portnummer 21337 zu verwenden.

Dunkler Komet

DarkComet wurde bereits 2008 vom französischen Hacker Jean-Pierre Lesueur gegründet, erregte jedoch erst 2012 die Aufmerksamkeit der Cybersicherheitsgemeinschaft, als entdeckt wurde, dass eine afrikanische Hackereinheit das System nutzte, um die US-Regierung und das Militär anzugreifen.

DarkComet zeichnet sich durch eine einfach zu bedienende Oberfläche aus, die es Benutzern mit geringen oder keinen technischen Kenntnissen ermöglicht, Hackerangriffe durchzuführen. Es ermöglicht das Ausspionieren durch Keylogging, Bildschirmaufnahme und Passworternte. Der steuernde Hacker kann auch die Energiefunktionen eines entfernten Computers bedienen, wodurch ein Computer entfernt ein- oder ausgeschaltet werden kann. Die Netzwerkfunktionen eines infizierten Computers können auch genutzt werden, um den Computer als Proxy-Server zu verwenden und die Identität seines Benutzers bei Razzien auf anderen Computern zu verschleiern. Das DarkComet-Projekt wurde von seinem Entwickler bereits 2014 aufgegeben, als entdeckt wurde, dass es von der syrischen Regierung verwendet wurde, um seine Bürger auszuspionieren.

Fata Morgana

Mirage ist eine berühmte RAT, die von einer staatlich geförderten chinesischen Hackergruppe verwendet wird. Nach einer sehr aktiven Spionagekampagne von 2009 bis 2015 wurde es still um die Gruppe. Mirage war ab 2012 das wichtigste Werkzeug der Gruppe. Die Entdeckung einer Mirage-Variante namens MirageFox im Jahr 2018 ist ein Hinweis darauf, dass die Gruppe wieder aktiv werden könnte.

MirageFox wurde im März 2018 entdeckt, als es verwendet wurde, um Auftragnehmer der britischen Regierung auszuspionieren. Die ursprüngliche Mirage RAT wurde für Angriffe auf eine Ölgesellschaft auf den Philippinen, das taiwanesische Militär, ein kanadisches Energieunternehmen und andere Ziele in Brasilien, Israel, Nigeria und Ägypten eingesetzt.

Diese RAT wird eingebettet in ein PDF geliefert. Beim Öffnen werden Skripte ausgeführt, die die RAT installieren. Nach der Installation meldet es sich zunächst mit einem Audit der Fähigkeiten des infizierten Systems an das Command-and-Control-System zurück. Zu diesen Informationen gehören CPU-Geschwindigkeit, Speicherkapazität und -auslastung, Systemname und Benutzername.

Schutz vor RATs – Intrusion Detection Tools

Virenschutzsoftware ist manchmal nutzlos beim Erkennen und Verhindern von RATs. Dies liegt zum Teil an ihrer Natur. Sie verstecken sich vor aller Augen als etwas anderes, das völlig legitim ist. Aus diesem Grund werden sie oft am besten von Systemen erkannt, die Computer auf abnormales Verhalten analysieren. Solche Systeme werden Intrusion-Detection-Systeme genannt.

Wir haben den Markt nach den besten Einbruchmeldesystemen durchsucht. Unsere Liste enthält eine Mischung aus echten Intrusion Detection-Systemen und anderer Software, die über eine Intrusion Detection-Komponente verfügen oder zur Erkennung von Einbruchsversuchen verwendet werden können. Sie werden in der Regel Fernzugriffs-Trojaner besser identifizieren als andere Arten von Malware-Schutz-Tools.

1. SolarWinds Threat Monitor – IT Ops Edition (KOSTENLOSE Demo)

SolarWinds ist ein gebräuchlicher Name im Bereich der Netzwerkverwaltungstools. Nach etwa 20 Jahren hat es uns einige der besten Tools für die Netzwerk- und Systemadministration gebracht. Sein Flaggschiffprodukt, der Network Performance Monitor, punktet durchweg unter den Top-Tools zur Überwachung der Netzwerkbandbreite. SolarWinds stellt auch hervorragende kostenlose Tools her, die jeweils auf die spezifischen Bedürfnisse von Netzwerkadministratoren eingehen. Der Kiwi Syslog Server und der Advanced Subnet Calculator sind zwei gute Beispiele dafür.

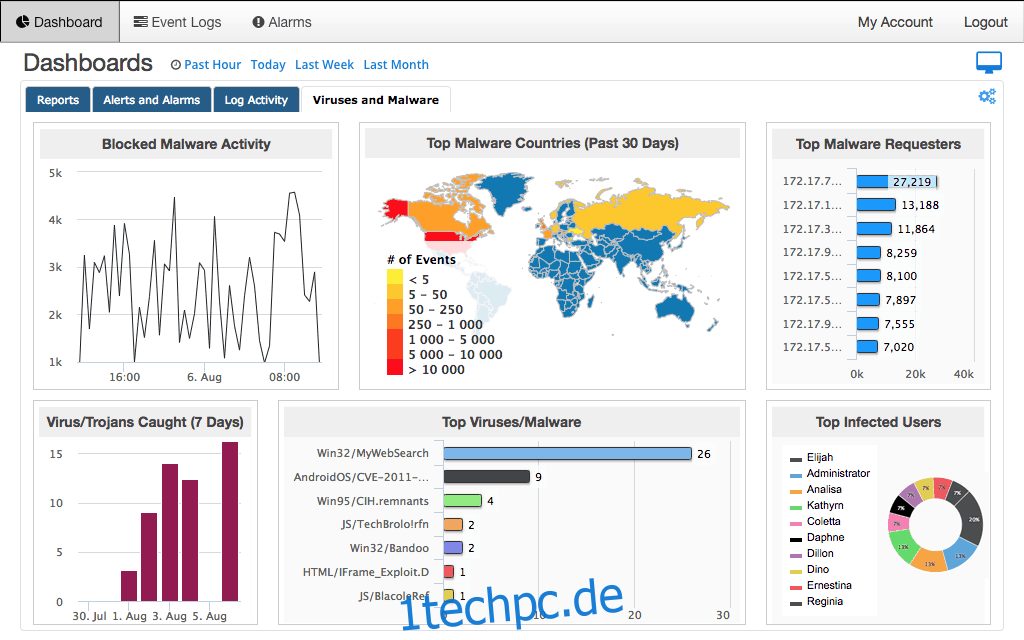

Für die netzwerkbasierte Angriffserkennung bietet SolarWinds die Bedrohungsmonitor – IT Ops Edition. Im Gegensatz zu den meisten anderen SolarWinds-Tools handelt es sich hier nicht um eine lokal installierte Software, sondern um einen Cloud-basierten Dienst. Sie abonnieren es einfach, konfigurieren es und es beginnt, Ihre Umgebung auf Einbruchsversuche und einige weitere Arten von Bedrohungen zu überwachen. Der Bedrohungsmonitor – IT Ops Edition kombiniert mehrere Werkzeuge. Es verfügt sowohl über netzwerk- als auch hostbasierte Intrusion Detection sowie Protokollzentralisierung und -korrelation und Security Information and Event Management (SIEM). Es ist eine sehr gründliche Bedrohungsüberwachungssuite.

Der Bedrohungsmonitor – IT Ops Edition ist immer auf dem neuesten Stand und erhält ständig aktualisierte Bedrohungsinformationen aus mehreren Quellen, einschließlich IP- und Domain-Reputation-Datenbanken. Es überwacht sowohl bekannte als auch unbekannte Bedrohungen. Das Tool verfügt über automatisierte intelligente Reaktionen zur schnellen Behebung von Sicherheitsvorfällen und bietet einige Intrusion Prevention-ähnliche Funktionen.

Die Warnfunktionen des Produkts sind ziemlich beeindruckend. Es gibt mehrfach bedingte, kreuzkorrelierte Alarme, die in Verbindung mit der Active-Response-Engine des Tools arbeiten und dabei helfen, wichtige Ereignisse zu identifizieren und zusammenzufassen. Das Berichtssystem ist genauso gut wie seine Warnmeldungen und kann verwendet werden, um die Einhaltung durch die Verwendung vorhandener vorgefertigter Berichtsvorlagen nachzuweisen. Alternativ können Sie benutzerdefinierte Berichte erstellen, die genau Ihren Geschäftsanforderungen entsprechen.

Preise für die SolarWinds Threat Monitor – IT Ops Edition Beginnen Sie bei 4.500 $ für bis zu 25 Knoten mit 10 Tagen Index. Sie können sich an SolarWinds wenden, um ein detailliertes Angebot zu erhalten, das an Ihre spezifischen Bedürfnisse angepasst ist. Und wenn Sie das Produkt lieber in Aktion sehen möchten, können Sie eine kostenlose Demo von SolarWinds anfordern.

2. SolarWinds Log & Event Manager (kostenlose Testversion)

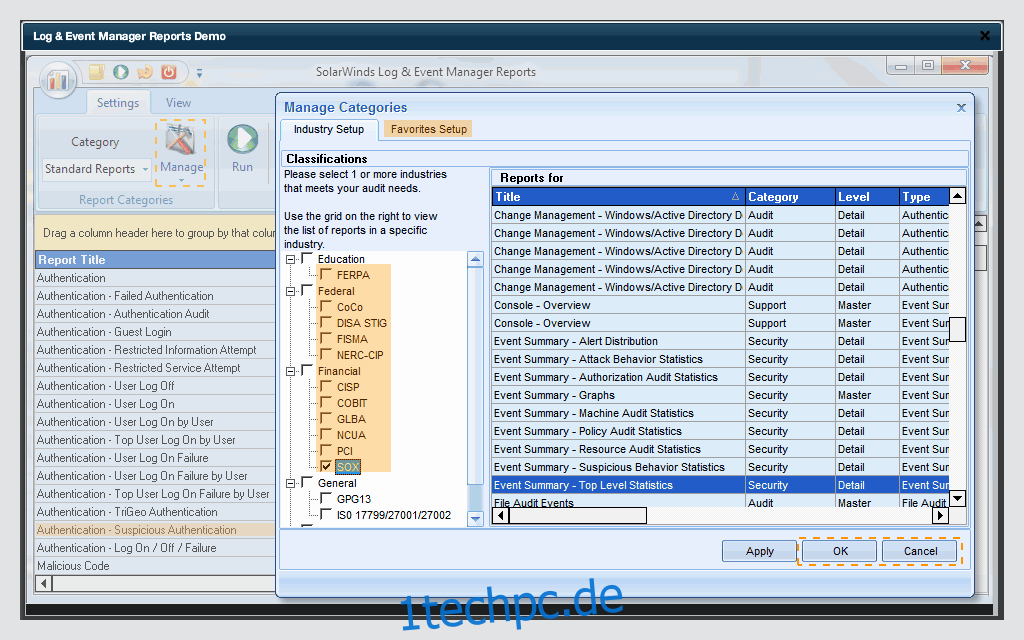

Lassen Sie sich nicht SolarWinds Protokoll- und EreignismanagerDer Name täuscht dich. Es ist viel mehr als nur ein Protokoll- und Ereignisverwaltungssystem. Viele der erweiterten Funktionen dieses Produkts ordnen es in die Security Information and Event Management (SIEM)-Reihe ein. Andere Merkmale qualifizieren es als Intrusion Detection System und sogar bis zu einem gewissen Grad als Intrusion Prevention System. Dieses Tool bietet beispielsweise Echtzeit-Ereigniskorrelation und Echtzeit-Korrektur.

Der SolarWinds Protokoll- und Ereignismanager bietet die sofortige Erkennung verdächtiger Aktivitäten (eine Intrusion Detection-Funktion) und automatisierte Reaktionen (eine Intrusion Prevention-Funktion). Es kann auch Sicherheitsereignisuntersuchungen und Forensiken sowohl für Minderungs- als auch für Compliance-Zwecke durchführen. Dank seiner audit-geprüften Berichterstattung kann das Tool auch verwendet werden, um unter anderem die Einhaltung von HIPAA, PCI-DSS und SOX nachzuweisen. Das Tool verfügt auch über eine Dateiintegritätsüberwachung und eine USB-Geräteüberwachung, wodurch es viel mehr zu einer integrierten Sicherheitsplattform als nur zu einem Protokoll- und Ereignisverwaltungssystem wird.

Die Preise für den SolarWinds Log & Event Manager beginnen bei 4.585 $ für bis zu 30 überwachte Knoten. Lizenzen für bis zu 2.500 Knoten können erworben werden, wodurch das Produkt hochgradig skalierbar wird. Wenn Sie das Produkt testen und selbst sehen möchten, ob es das Richtige für Sie ist, steht eine kostenlose 30-Tage-Testversion mit vollem Funktionsumfang zur Verfügung.

3. OSSEC

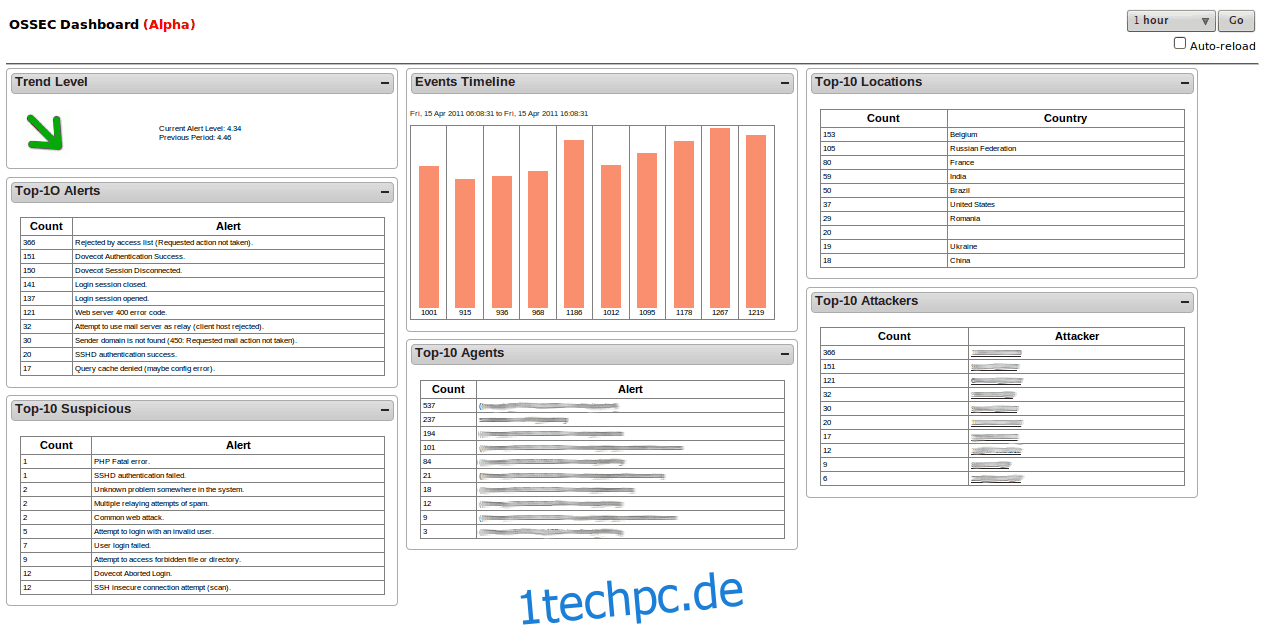

Open-Source-Sicherheitoder OSSEC, ist mit Abstand das führende hostbasierte Open-Source-Intrusion-Detection-System. Das Produkt gehört Trend Micro, einem der führenden Namen im Bereich IT-Sicherheit und Hersteller einer der besten Virenschutz-Suiten. Bei der Installation auf Unix-ähnlichen Betriebssystemen konzentriert sich die Software hauptsächlich auf Protokoll- und Konfigurationsdateien. Es erstellt Prüfsummen wichtiger Dateien und validiert sie regelmäßig und warnt Sie, wenn etwas Seltsames passiert. Es wird auch jeden anormalen Versuch, Root-Zugriff zu erhalten, überwachen und warnen. Auf Windows-Hosts hält das System auch ein Auge auf nicht autorisierte Registrierungsänderungen, die ein verräterisches Zeichen für böswillige Aktivitäten sein könnten.

Da es sich um ein hostbasiertes Intrusion Detection System handelt, OSSEC muss auf jedem Computer installiert werden, den Sie schützen möchten. Eine zentrale Konsole konsolidiert jedoch Informationen von jedem geschützten Computer für eine einfachere Verwaltung. Während OSSEC Console nur auf Unix-ähnlichen Betriebssystemen läuft, ist ein Agent zum Schutz von Windows-Hosts verfügbar. Jede Erkennung löst eine Warnung aus, die auf der zentralen Konsole angezeigt wird, während Benachrichtigungen auch per E-Mail gesendet werden.

4. Schnauben

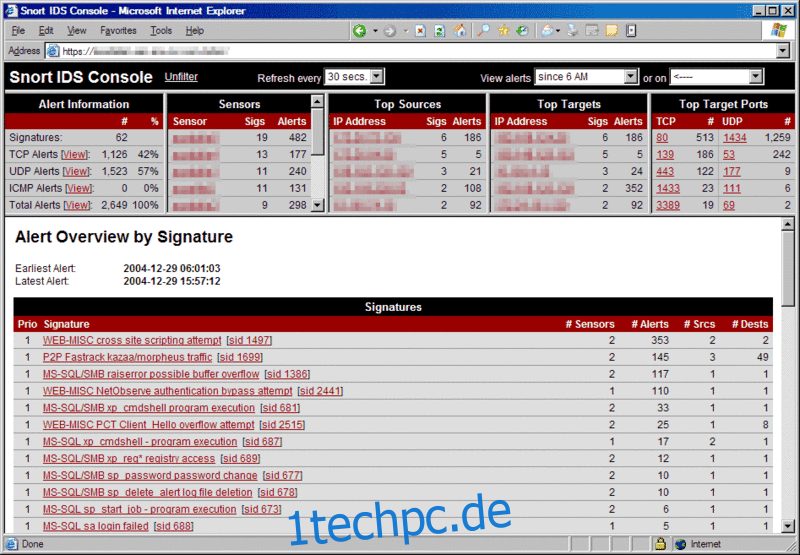

Schnauben ist wahrscheinlich das bekannteste netzwerkbasierte Open-Source-Intrusion-Detection-System. Aber es ist mehr als ein Intrusion Detection Tool. Es ist auch ein Paket-Sniffer und ein Paket-Logger und es enthält noch einige andere Funktionen. Die Konfiguration des Produkts erinnert an die Konfiguration einer Firewall. Dies geschieht mithilfe von Regeln. Sie können Basisregeln von herunterladen Schnauben Website und verwenden Sie sie so, wie sie sind, oder passen Sie sie an Ihre spezifischen Bedürfnisse an. Sie können auch abonnieren Schnauben Regeln, um automatisch die neuesten Regeln abzurufen, wenn sie sich weiterentwickeln oder wenn neue Bedrohungen entdeckt werden.

Sortieren ist sehr gründlich und selbst seine Grundregeln können eine Vielzahl von Ereignissen wie Stealth-Port-Scans, Pufferüberlaufangriffe, CGI-Angriffe, SMB-Sonden und Betriebssystem-Fingerprinting erkennen. Es gibt praktisch keine Begrenzung für das, was Sie mit diesem Tool erkennen können, und was es erkennt, hängt ausschließlich von dem Regelsatz ab, den Sie installieren. Was die Erkennungsmethoden betrifft, einige der grundlegenden Schnauben Regeln sind signaturbasiert, während andere anomaliebasiert sind. Schnauben kann Ihnen daher das Beste aus beiden Welten bieten.

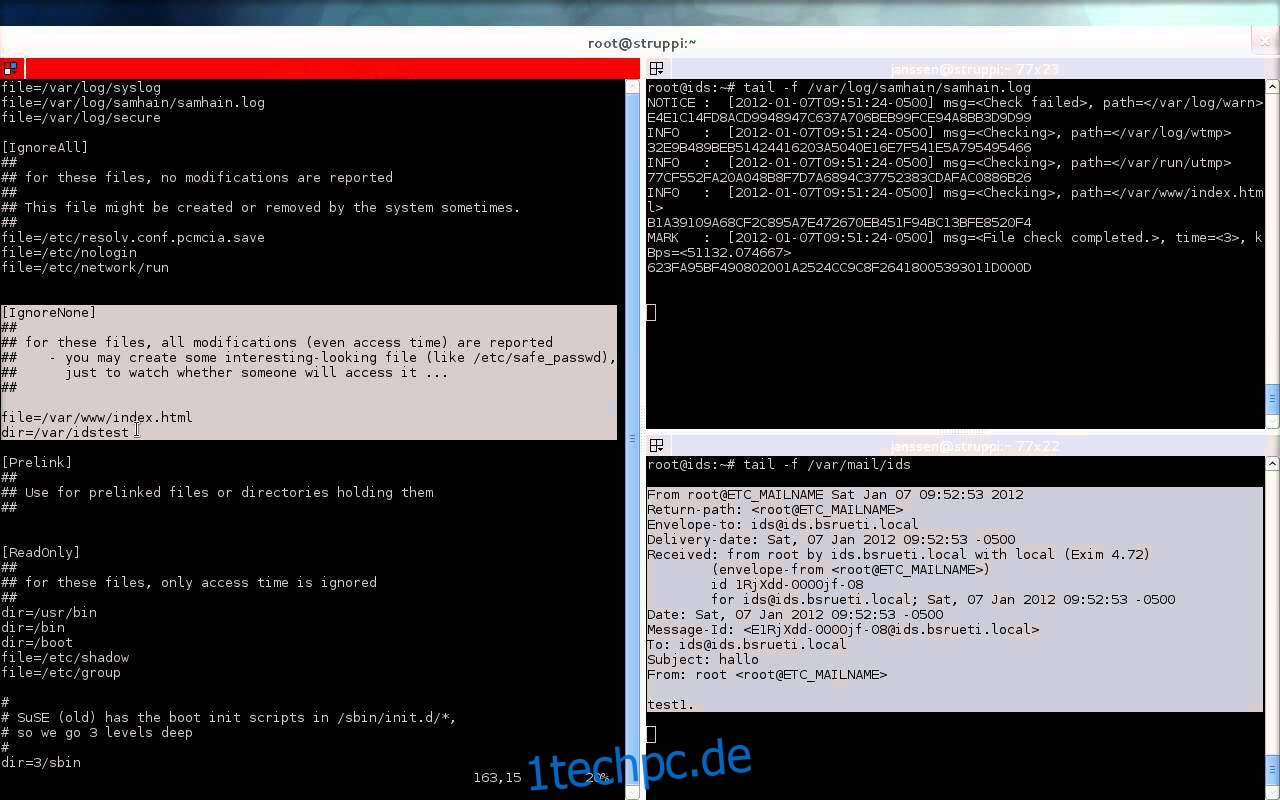

5. Samhain

Samhain ist ein weiteres bekanntes kostenloses Host-Intrusion-Detection-System. Seine Hauptfunktionen aus IDS-Sicht sind die Überprüfung der Dateiintegrität und die Überwachung/Analyse von Protokolldateien. Es tut jedoch viel mehr als das. Das Produkt führt Rootkit-Erkennung, Port-Überwachung, Erkennung von ausführbaren Rogue-SUIDs und versteckten Prozessen durch.

Das Tool wurde entwickelt, um mehrere Hosts zu überwachen, auf denen verschiedene Betriebssysteme ausgeführt werden, und gleichzeitig eine zentralisierte Protokollierung und Wartung bereitzustellen. Jedoch, Samhain kann auch als eigenständige Anwendung auf einem einzelnen Computer verwendet werden. Die Software läuft hauptsächlich auf POSIX-Systemen wie Unix, Linux oder OS X. Sie kann auch unter Windows unter Cygwin laufen, einem Paket, das die Ausführung von POSIX-Anwendungen unter Windows ermöglicht, obwohl nur der Überwachungsagent in dieser Konfiguration getestet wurde.

Einer von SamhainDas einzigartigste Merkmal von ist sein Stealth-Modus, der es ihm ermöglicht, zu laufen, ohne von potenziellen Angreifern entdeckt zu werden. Es ist bekannt, dass Eindringlinge Erkennungsprozesse, die sie erkennen, schnell beenden, sobald sie ein System betreten, bevor sie entdeckt werden, sodass sie unbemerkt bleiben können. Samhain verwendet steganografische Techniken, um seine Prozesse vor anderen zu verbergen. Es schützt auch seine zentralen Protokolldateien und Konfigurationssicherungen mit einem PGP-Schlüssel, um Manipulationen zu verhindern.

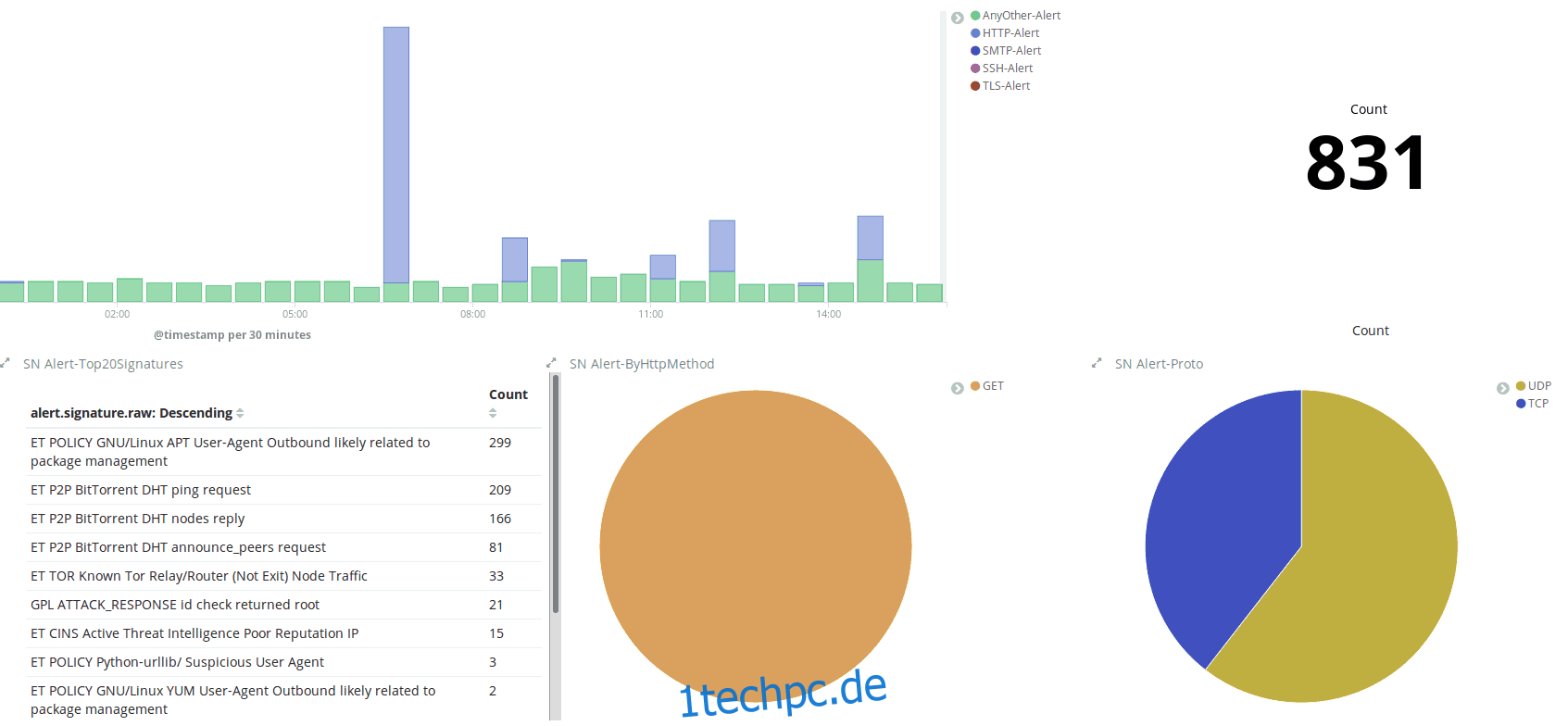

6. Suricata

Surikata ist nicht nur ein Intrusion Detection System. Es hat auch einige Intrusion Prevention-Funktionen. Tatsächlich wird es als vollständiges Ökosystem zur Überwachung der Netzwerksicherheit beworben. Einer der besten Vorteile des Tools ist, wie es bis zur Anwendungsebene funktioniert. Dies macht es zu einem hybriden netzwerk- und hostbasierten System, mit dem das Tool Bedrohungen erkennen kann, die von anderen Tools wahrscheinlich unbemerkt bleiben würden.

Surikata ist ein echtes netzwerkbasiertes Intrusion Detection System, das nicht nur auf der Anwendungsebene funktioniert. Es überwacht niedrigere Netzwerkprotokolle wie TLS, ICMP, TCP und UDP. Das Tool versteht und decodiert auch übergeordnete Protokolle wie HTTP, FTP oder SMB und kann Einbruchsversuche erkennen, die in ansonsten normalen Anfragen verborgen sind. Das Tool bietet auch Funktionen zum Extrahieren von Dateien, mit denen Administratoren jede verdächtige Datei untersuchen können.

SurikataDie Anwendungsarchitektur von ist ziemlich innovativ. Das Tool verteilt seine Arbeitslast auf mehrere Prozessorkerne und Threads, um die beste Leistung zu erzielen. Bei Bedarf kann es sogar einen Teil seiner Verarbeitung auf die Grafikkarte auslagern. Dies ist eine großartige Funktion, wenn Sie das Tool auf Servern verwenden, da deren Grafikkarte normalerweise nicht ausgelastet ist.

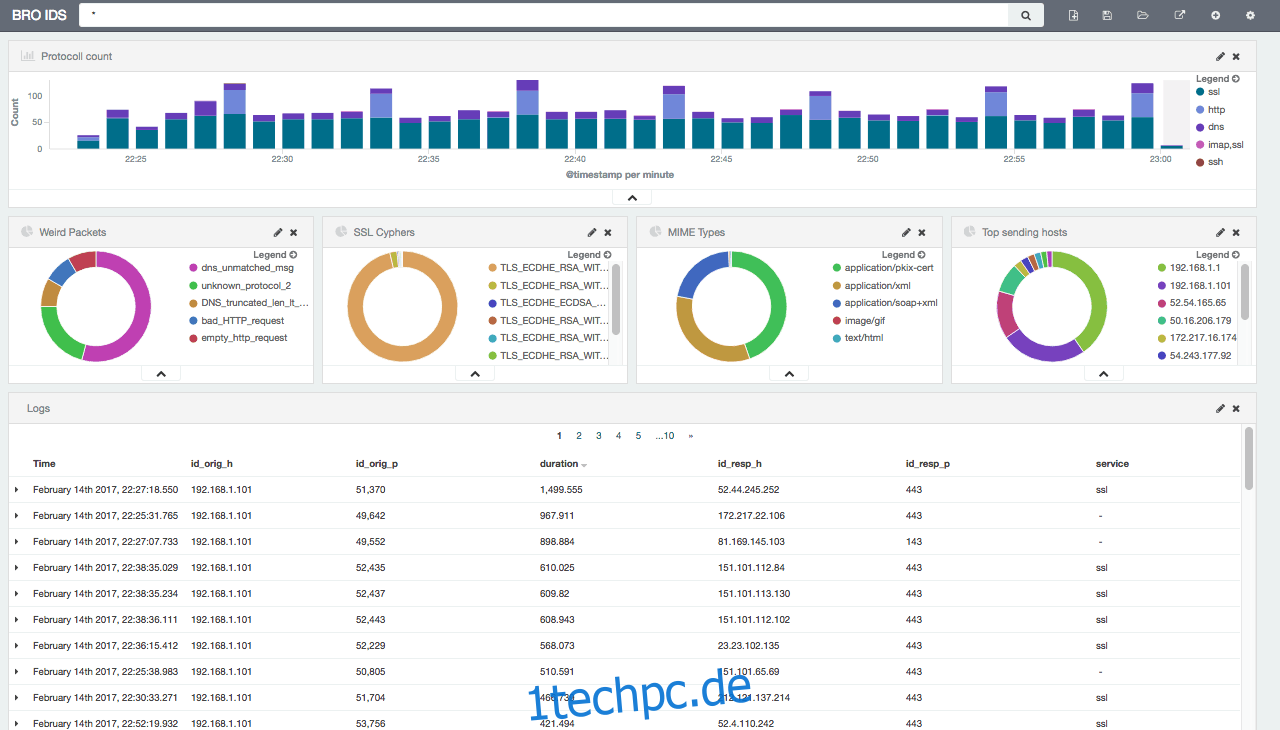

7. Bro Netzwerksicherheitsmonitor

Der Bro Netzwerksicherheitsmonitor, ein weiteres kostenloses Netzwerk-Intrusion-Detection-System. Das Tool arbeitet in zwei Phasen: Verkehrsprotokollierung und Verkehrsanalyse. Genau wie Suricata, Bro Netzwerksicherheitsmonitor arbeitet auf mehreren Schichten bis hin zur Anwendungsschicht. Dies ermöglicht eine bessere Erkennung von geteilten Eindringversuchen. Das Analysemodul des Tools besteht aus zwei Elementen. Das erste Element wird als Ereignismaschine bezeichnet und verfolgt auslösende Ereignisse wie Netzwerk-TCP-Verbindungen oder HTTP-Anforderungen. Die Ereignisse werden dann von Richtlinienskripten, dem zweiten Element, analysiert, die entscheiden, ob ein Alarm ausgelöst und/oder eine Aktion gestartet wird oder nicht. Die Möglichkeit, eine Aktion zu starten, verleiht dem Bro Network Security Monitor eine IPS-ähnliche Funktionalität.

Der Bro Netzwerksicherheitsmonitor ermöglicht die Verfolgung von HTTP-, DNS- und FTP-Aktivitäten und überwacht auch den SNMP-Verkehr. Dies ist eine gute Sache, da SNMP häufig zur Netzwerküberwachung verwendet wird, es sich jedoch nicht um ein sicheres Protokoll handelt. Und da es auch zum Ändern von Konfigurationen verwendet werden kann, könnte es von böswilligen Benutzern ausgenutzt werden. Mit dem Tool können Sie auch Änderungen an der Gerätekonfiguration und SNMP-Traps beobachten. Es kann unter Unix, Linux und OS X installiert werden, ist aber nicht für Windows verfügbar, was vielleicht sein Hauptnachteil ist.