Wenn die Netzneutralität angegriffen wird, ist es wichtig zu lernen, wie Sie Ihre eigenen Freiheiten garantieren können. Heute zeigen wir Ihnen, wie Sie SSH-Tunneling auf Ihrem Gerät einrichten, das zusammen mit einem VPN verwendet wird, um Internetverbindungen selbst in den repressivsten Ländern freizugeben.

Das Thema Netzneutralität ist langsam zu einem weltweiten Anliegen geworden. Da große Unternehmen und ISPs um die Kontrolle des Internets kämpfen, wenden sich immer mehr Menschen alternativen Methoden zu, um das Internet offen und frei zu halten. Für jede Maßnahme gibt es jedoch eine Gegenmaßnahme, was bedeutet, dass dieser Kampf sehr lange dauern könnte.

VPN-Block hat dich fertig gemacht? Wechseln Sie zu einem der Anbieter, um den Zugang zum offenen Internet wiederherzustellen:

NordVPN – Beste SSH-Alternative – NordVPN ist der MacGuyver der Cybersicherheitswelt, der Sie durch die härtesten Internetbeschränkungen bringen kann. VPN-Verboten auf der ganzen Welt immer einen Schritt voraus.

Surfshark – Ein modernisiertes VPN mit den neuesten Verschlüsselungsprotokollen und einem Nur-RAM-Netzwerk für Anonymität. Überwindet die meisten VPN-Blockaden.

ExpressVPN – Bewährter und wahrer Champion für digitale Rechte auf der ganzen Welt. Hervorragende Verbindungsgeschwindigkeiten.

Eines der beliebtesten Tools zur Wahrung der Online-Anonymität sind virtuelle private Netzwerke. VPNs verschlüsseln Daten, bevor sie Ihr Gerät verlassen, schützen sie vor neugierigen Blicken und leiten sie über ein externes Servernetzwerk weiter, um ein gewisses Maß an Anonymität zu gewährleisten. VPNs können dazu beitragen, aufgehobene Gesetze zur Netzneutralität und Internet-Überholspuren zu bekämpfen, aber sie sind keine perfekten Lösungen. Tatsächlich können ISPs VPNs vollständig aufheben, indem sie die gemeinsamen IP-Adressen, die die meisten Anbieter ihren Benutzern anbieten, auf eine schwarze Liste setzen. Trotzdem gibt es immer noch Möglichkeiten, auf das freie und offene Internet zuzugreifen, einschließlich SSH-Tunneling und sogar einiger anderer Funktionen, die von einigen wenigen VPN-Anbietern angeboten werden.

30 Tage Geld-zurück-Garantie

Inhaltsverzeichnis

VPNs und Netzneutralität

Virtuelle private Netzwerke geben normalen Internetnutzern viele Online-Freiheiten zurück. Sie fügen Verschlüsselung und Anonymität hinzu, durchbrechen Zensurbarrieren und machen sogar Geoblocking leicht zu umgehen. In Gebieten, in denen die Netzneutralität aufgehoben wurde, helfen VPNs auch dabei, den unvoreingenommenen Zugang zum Internet wiederherzustellen. Manchmal können sie sogar abgestufte Pakete oder sogar Internet-Überholspuren besiegen!

Der Nachteil von VPNs ist, dass ISPs sie ohne allzu große Probleme blockieren können. In diesem Fall müssen Sie nach alternativen Verschlüsselungsmethoden suchen, um Anti-Neutralitätsbarrieren zu durchbrechen. Es gibt viele Protokolle, die Ihnen dabei helfen können, aber SSH-Tunneling ist eines der beliebtesten.

Die Grundlagen des SSH-Tunneling

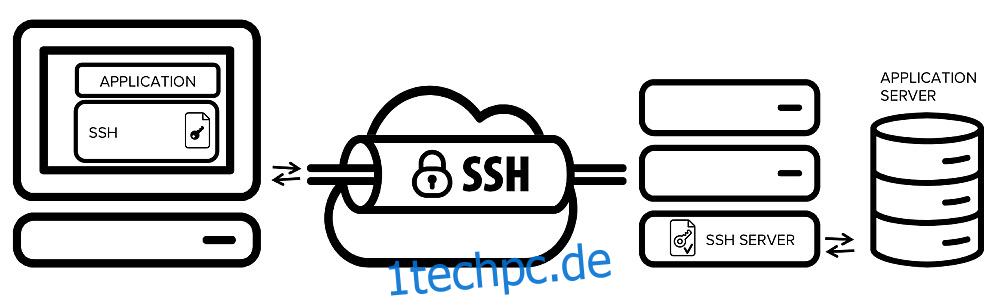

SSH-Tunneling oder Secure Shell-Tunneling ist häufiger als Sie vielleicht denken. Das Protokoll wurde 1995 entwickelt und wird seitdem ständig verwendet, beginnend mit SSH1, über SSH2 bis hin zu OpenSSH. SSH wird verwendet, um unverschlüsselten Datenverkehr über ein Netzwerk über einen verschlüsselten Kanal zu übertragen, wobei im Wesentlichen ein Tunnel aufgebaut wird, der jede Art von Paket übertragen kann. SSH wird hauptsächlich für kleine Dateiübertragungen und Remote-Server-Uploads verwendet, obwohl es eine Reihe von Anwendungen über das Terminalfenster hinaus hat.

Vorteile von SSH-Tunneln

Die Einfachheit der SSH-Verschlüsselung macht es zu einem überraschend nützlichen Protokoll, zumal es nicht dafür entwickelt wurde, Firewalls zu durchbrechen, sondern lediglich Dateien sicher zu übertragen. Wenn Sie jedoch an einem Ort wie China, Russland oder der Türkei leben, kann Ihnen SSH-Tunneling helfen, auf blockierte Inhalte zuzugreifen, da SSH selbst größtenteils nicht überwacht wird. Sie können diese Tunnel auch verwenden, um die ISP-Drosselung zu umgehen, da sie durch einzigartige Ports geleitet werden.

Eine der am weitesten verbreiteten modernen Anwendungen von SSH ist der sichere Zugriff auf Websites, die VPNs blockieren. Wenn Ihr virtueller privater Netzwerkdienst gesperrt ist, wechseln Sie einfach zur SSH-Tunneling-Option, klicken Sie auf die Schaltfläche zum Neuladen, und der Inhalt wird sofort angezeigt.

Nachteile von SSH-Tunneling

Obwohl es seit Jahrzehnten konsequent gepflegt wird, ist SSH ein Protokoll der alten Schule, das gebaut wurde, als das Internet viel kleiner war als heute. Das Herunterladen von Gigabyte-Filmen oder das Streamen von HD-Videoinhalten war damals einfach nicht Teil des Webs. Aus diesem Grund betrachten die meisten modernen Benutzer SSH als eine unglaublich langsame Verschlüsselungsmethode, die für alles außer dem Anzeigen von Websites oder dem Senden von E-Mails schlecht geeignet ist.

Aufgrund der Natur des SSH-Tunnelverkehrs müssen Sie ihn mit einem VPN verwenden, das das Protokoll nativ unterstützt. Die meisten öffentlichen VPN-Dienste erlauben leider kein SSH, was bedeutet, dass Sie Ihr eigenes selbst gehostetes VPN erstellen oder ein öffentliches Produkt mit guter SSH-Unterstützung finden müssen.

Ein weiterer Nachteil der SSH-Tunnelerfahrung ist, dass das Protokoll blockiert werden kann. SSH-Datenverkehr ist ebenso erkennbar wie VPN-Datenverkehr. Es ist etwas schwieriger zu erschnüffeln, aber sicherlich nicht unmöglich. Da SSH jedoch eine Menge legitimer Anwendungen hat, wird es selten von ISPs oder staatlichen Zensuren blockiert. Das vollständige Entfernen von SSH würde die legitime Verwendung des Protokolls zerstören, daher wird es im Allgemeinen in Ruhe gelassen.

So erstellen Sie einen SSH-Tunnel

Das Erstellen eines SSH-Tunnels ist nicht so schwierig, wie Sie vielleicht denken. Es ist jedoch auch kein Ein-Klick-Prozess, sodass Sie einige Zeit damit verbringen müssen, sich mit einigen grundlegenden Softwarekomponenten vertraut zu machen. Sie benötigen ein aktives VPN, mit dem Sie eine Verbindung herstellen können, um Ihren Tunnelverkehr zu leiten. Folgen Sie unserer Anleitung zum Erstellen Ihres eigenen selbst gehosteten VPN, um zu beginnen, und kehren Sie dann hierher zurück, um den SSH-Tunnel zum Laufen zu bringen.

Einfachste Methode – Verwenden Sie ein VPN mit SSH-Unterstützung

Es gibt nur wenige große VPN-Dienste, die native Unterstützung für SSH bieten. Wenn Ihr VPN bereits SSH-Tunnel bietet, müssen Sie nur die Option in Ihrer lokalen Software finden und einschalten, um diese zu nutzen. Keine PuTTY-Konfigurationen oder Terminalarbeit, nur ein schnelles und einfaches Umschalten der Einstellungen.

SSH-Tunnel unter Windows

Das Einrichten eines SSH-Tunnels für die Verwendung unter Windows ist nicht besonders kompliziert. Sobald Sie Ihr benutzerdefiniertes VPN eingerichtet haben, müssen Sie nur noch PuTTY herunterladen und für SSH-Tunneling konfigurieren. Befolgen Sie die folgenden Schritte und Sie werden eingerichtet!

PuTTY herunterladen und öffnen Sie das Programm.

Geben Sie im Feld „Hostname“ die Adresse Ihres VPNs ein.

Im Menübaum links „SSH“ aufklappen und auf „Tunnel“ klicken

Geben Sie als Port 8080 ein. Stellen Sie sicher, dass sowohl „Auto“ als auch „Dynamisch“ ausgewählt sind, und klicken Sie dann auf „Hinzufügen“.

Klicken Sie im linken Menü auf „Sitzung“, um zum Hauptbildschirm zurückzukehren.

Geben Sie einen Namen in das obere Feld unter „Gespeicherte Sitzungen“ ein und klicken Sie dann auf „Speichern“.

Klicken Sie auf „Öffnen“, um eine Verbindung zum Server herzustellen.

Ein PuTTY-Sicherheitswarnungsfenster wird geöffnet. Klicken Sie auf „Ja“

Geben Sie Ihren Server-Benutzernamen und Ihr Passwort ein und drücken Sie die EINGABETASTE.

Jedes Mal, wenn Sie Ihren Computer starten, müssen Sie PuTTY ausführen und den SSH-Tunnel initiieren. Da wir eine gespeicherte Sitzung erstellt haben, müssen Sie nicht alle Informationen erneut eingeben, wählen Sie einfach die Option und es wird automatisch eine Verbindung hergestellt.

SSH-Tunnel auf Mac und Linux

Die terminalfreundlicheren Mac- und Linux-Umgebungen machen SSH-Tunnel zum Kinderspiel. Es sind keine externen Downloads oder Installationen erforderlich. Stellen Sie einfach sicher, dass Ihr VPN ausgeführt wird, öffnen Sie ein Terminalfenster und geben Sie den folgenden Befehl mit Ihren benutzerdefinierten Daten ein.

ssh -ND 8080 [email protected]

Einstellen Ihres Browsers für die Verwendung des SSH-Tunnels

Durch das Einrichten eines SSH-Tunnels wird Ihr Datenverkehr nicht automatisch weitergeleitet. Sie müssen jede über das Web zugängliche App so einstellen, dass sie speziell die Verschlüsselung des Tunnels verwendet. Da wir uns mit offenem Internetzugang beschäftigen, werden wir unsere Browser so einstellen, dass sie SSH verwenden, indem wir die Proxy-Details wechseln. Folgen Sie den Anleitungen unten und Sie können loslegen.

Verwenden Sie SSH mit Firefox:

Erstellen Sie Ihren SSH-Tunnel und führen Sie ihn aus.

Gehen Sie in Firefox zum Menü Einstellungen und wählen Sie Manuelle Proxy-Konfiguration

Geben Sie neben „SOCKS Host“ „localhost“ ohne Anführungszeichen gefolgt von 8080 als Port ein.

Wählen Sie unten SOCKS v5 aus.

Speichern Sie die Einstellungen.

Verwenden Sie SSH mit Chrome:

Erstellen Sie Ihren SSH-Tunnel und führen Sie ihn aus.

Gehen Sie in Chrome zu den Einstellungen und wählen Sie „Unter der Haube“

Klicken Sie neben Netzwerk auf „Proxy-Einstellungen ändern“

Wählen Sie „Manuelle Proxy-Konfiguration“

Geben Sie neben „SOCKS Host“ „localhost“ ohne Anführungszeichen gefolgt von 8080 als Port ein.

Speichern Sie die Einstellungen.

Wenn Sie einen SSH-Tunnelschutz außerhalb des Browsers benötigen, überprüfen Sie jede Software, die Sie verwenden, auf benutzerdefinierte Proxy-Einstellungen und geben Sie dann dieselben Details wie oben ein.

Andere Methoden zum Entsperren des Internets

Die Verschlüsselung ist nicht auf VPNs oder SSH-Tunnel beschränkt. Es gibt mehrere andere beliebte Methoden, die verwendet werden, um Zensur-Firewalls zu durchbrechen oder Anti-Neutralitätsmaßnahmen von ISPs zu umgehen.

Schattensocken (SOCKS5-Proxy)

Schattensocken wurde geschaffen, um den offenen Internetzugang an Orten wie China wiederherzustellen. Es verwendet das SOCKS5-Protokoll (Socket Secure 5), das mithilfe eines Proxy-Servers verschlüsselte Datenpakete zwischen Clients und Servern überträgt und dabei die Details von Quelle und Ziel maskiert. SOCKS bietet auch eine Authentifizierungsebene, um sicherzustellen, dass nur die beabsichtigten Parteien auf die Informationen zugreifen können, was es für ISPs noch schwieriger macht, Ihre Daten zu durchschnüffeln.

Shadowsocks ist etwas einfacher zu verwenden als andere Methoden, erfordert jedoch einige zusätzliche Schritte. Für den Anfang benötigen Sie Zugriff auf einen Shadowsocks-Server, für den Sie einen eigenen bereitstellen oder einen von einem externen Dienst mieten müssen. Es ist plattformübergreifend, vollständig Open Source und einfach zu verwenden, sobald Sie damit beginnen, was es jedoch zu einer praktikablen Alternative macht, wenn die Netzneutralität zerstört wird.

SSL/TLS-Tunnel

SSL-Tunnel (Secure Socket Layer) werden täglich von den meisten Menschen im Internet verwendet. Haben Sie jemals dieses kleine grüne Symbol in Ihrem Browserfenster gesehen, das angezeigt wird, wenn Sie eine Verbindung zu einer HTTPS-Site herstellen? Das ist SSL, das sein Ding macht. SSL-Datenverkehr ist üblich, überraschend schnell und mäßig sicher. Dies macht es zu einer erstaunlichen Alternative zu VPNs und anderen Tunneln in Gebieten, in denen Zensur oder Anti-Neutralitätsrichtlinien gelten.

SSL-Tunnel wickeln den Datenverkehr in einem eigenen Verschlüsselungsstil ein und senden ihn über einen nicht standardmäßigen Datenverkehrsport. Da Websites diese Methoden zur Datenübertragung häufig verwenden, werden ISPs oder Zensur-Firewalls nichts Ungewöhnliches bemerken. Um einen SSL-Tunnel zu verwenden, müssen Sie die stunnel Software, die etwas mühsam zu installieren und zu verwenden ist. Sobald Sie sich jedoch mit der App vertraut gemacht haben, können Sie das offene Internet wieder genießen.

Tor und Zwiebel

Sie haben wahrscheinlich schon vom Tor-Browser und seinen leistungsstarken Anonymisierungsfunktionen gehört. Die Software nutzt das Tor-Netzwerk, das eine Reihe verteilter, dezentraler Computer verwendet, um Daten von einem Knoten zum anderen zu übertragen. Dies geschieht mithilfe von Onion-Routing, einem Prozess, bei dem Datenpakete in mehrere Verschlüsselungsschichten verpackt werden. Jeder Knoten entfernt eine einzelne Verschlüsselungsschicht, bevor er sie an den nächsten Computer im Netzwerk sendet. Am Ende wird das Paket normal verarbeitet und dann über dasselbe Netzwerk an den Ursprung zurückgesendet.

Tor ist wirklich ein erstaunliches Werkzeug, um die täglichen Internetaktivitäten anonym zu machen. Seine unglaublich langsame Natur macht es jedoch zu einer schlechten Wahl für Dinge wie große Dateidownloads und Videostreams. Tor ist auch ziemlich einfach zu blockieren und wird wahrscheinlich eines der ersten Tools sein, das verschwindet, wenn die Netzneutralität zerstört wird.

VERWANDTE LESEN: Wie man Tor mit einem VPN verwendet

Obfsproxy

Obfsproxy, die Abkürzung für Obfuscation Proxy, ist ein Tool, das hilft, Zensur- und Internetkontrollmethoden zu umgehen, indem es OpenVPN- oder SSH-Datenverkehr unter einer zusätzlichen Verschlüsselungshülle versteckt. Der Prozess ist extrem komplex und für Gelegenheitsbenutzer schwer durchzuführen, was ihn jedoch zu einer schlechten Wahl für grundlegende Entsperraktionen macht.

Beste VPNs zum Entsperren des Internets

Das Besiegen von abgestuften Internetpaketen und Zensur-Firewalls ist nie eine leichte Aufgabe. SSH-Tunnel machen unglaubliche Fortschritte in diese Richtung, aber sie sind nicht perfekt. VPNs füllen die meisten Lücken, die SSH-Tunnel hinterlassen, und sind in fast jeder Hinsicht überlegen. Durch die Wahl des richtigen VPNs können Sie viele Ihrer Online-Freiheiten bewahren, ohne komplizierte Einstellungen vornehmen zu müssen.

Die Auswahl eines guten VPNs mit zusätzlicher Verschlüsselungsunterstützung ist kein einfacher Prozess. Tatsächlich bieten die meisten Mainstream-VPNs nichts über das Standard-OpenVPN-Protokoll hinaus. Es gibt jedoch einige, die über die Norm hinausgehen, weshalb wir sie jedem empfehlen, der daran interessiert ist, seine Daten privat zu halten und seine Internetverbindungen nicht zu überwachen.

1. NordVPN

NordVPN ist der beste Allround-VPN-Anbieter. Das riesige Netzwerk des Dienstes mit über 5.100 Servern in ~60 verschiedenen Ländern ist eines der größten Verkaufsargumente, aber auch die gründliche Zero-Logging-Richtlinie, die alles von Datenverkehr über Bandbreite, IP-Adressen und sogar Zeitstempel abdeckt, ist ebenfalls erwähnenswert. Benutzer genießen auch Funktionen wie DNS-Leckschutz, einen automatischen Notausschalter und 256-Bit-AES-Verschlüsselung bei jeder Verbindung über jedes Gerät.

NordVPN bietet keine Unterstützung für SSH-Tunnel, stellt jedoch über seine Hauptanwendungen Obfsproxy- und SSL-Tunnel bereit. Beide Methoden helfen, Ihre Verbindung durch zusätzliche Verschlüsselungsmaßnahmen zu sichern und sind großartige Optionen als Backup für den Fall, dass die Netzneutralität ausfällt.

Lesen Sie unseren vollständigen NordVPN-Test.

Vorteile

Sehr hohe Geschwindigkeiten machen dies zu einer guten Wahl für 4K-Streaming

Über 5.400 Server in 61 Ländern

Starke Sicherheitsfunktionen

Sitz in Panama

Geld-zurück-Garantie.

Nachteile

Die Verbindung von Apps kann manchmal langsam sein.

2. Surfhai

Während SSH-Tunnel seit Jahren zum Überwinden von Standortblockaden verwendet werden, gibt es mittlerweile viele modernisierte Alternativen. Surfshark ist eines der frischesten Gesichter im Raum der Top-Tier-VPNs, aber es hat sich bereits unter den Besten der Branche etabliert. Es bringt eine Fülle von technologischen und lebensqualitätsbezogenen Updates mit sich, die schnell als unverzichtbar und nicht als zusätzliches angesehen werden.

Zum einen hat Surfshark seine Verschlüsselungs-Chiffre auf die gleiche aktualisiert, die von der NSA verwendet wird: 256-AES-GCM. In der Praxis ist dies auch mit theoretischer Rechenleistung unzerbrechlich. Darüber hinaus haben sie veraltete Tunneling-Protokolle abgeschafft und stattdessen OpenVPN, IKEv2/IPSec, WireGuard und Shadowsocks (nur Windows) bevorzugt. Dies verbessert nicht nur die Sicherheit, sondern auch die Leistung.

Und anstatt erweiterte Funktionen wie die Verschleierung auf einige spezielle Server zu beschränken, ist jeder ihrer über 800 Knoten in der Lage, DPI zu übertreffen und VPN-Blöcke zu umgehen. Gepaart mit einer hervorragenden, unabhängig verifizierten No-Logging-Richtlinie, ist es leicht zu erkennen, warum Surfshark einen so kometenhaften Erfolg hatte.

Vorteile

Jeder Server optimiert für die Entsperrung von Netflix, BBC iPlayer, Hulu und mehr

Jeder Server ist ein Spezialserver

Keine Fragen gestellt Geld-zurück-Garantie

Sitz auf den Britischen Jungferninseln, wo es keine Gesetze zur Vorratsdatenspeicherung gibt

Reaktionsschneller Kundensupport rund um die Uhr verfügbar.

Nachteile

Wachsendes Netzwerk hat nicht die gleiche Abdeckung wie ausgereiftere VPNs

Der New-Kid-on-the-Block-Status weckt möglicherweise nicht das gleiche Vertrauen wie größere Anbieter.

Lesen Sie unseren vollständigen Surfshark-Test.

3. ExpressVPN

ExpressVPN ist eines der schnellsten VPNs auf dem Markt. Das große Servernetzwerk des Unternehmens erstreckt sich über den größten Teil der Welt und bietet schnelle Verbindungen, egal wo Sie leben, arbeiten oder reisen. Die standardmäßige 256-Bit-AES-Verschlüsselung sperrt Ihre Daten sauber und fest, während eine Zero-Logging-Richtlinie für den Datenverkehr, DNS-Leckschutz und ein automatischer Notausschalter Sie über die Norm hinaus sicher halten. Die Apps von ExpressVPN sind auch unglaublich einfach zu bedienen. Möchten Sie online sicher bleiben? Starten Sie einfach die Software und klicken Sie auf eine Schaltfläche, fertig!

ExpressVPN unterstützt standardmäßig keine SSH-Tunnel. Es lässt SSL-Tunnel in seinen Hauptanwendungen zu, was eine ähnliche Verschleierung bietet, die dazu beiträgt, Blockierungen und Website-Zensur genauso effektiv zu überwinden.

Lesen Sie unseren vollständigen ExpressVPN-Test.

Vorteile

SONDERANGEBOT: 3 Monate gratis (49% Rabatt – Link unten)

3.000+ superschnelle Server

Keine DNS/IP-Lecks gefunden

Keine Protokollierungsrichtlinie gut durchgesetzt

Großartige Unterstützung (24/7-Chat).

Nachteile

Konfigurationsoptionen für Power-User.

Fazit

Der Verlust der Netzneutralität bedeutet eine Beeinträchtigung der Online-Freiheit aller. Kleine Unternehmen werden leiden, Innovationen werden einen starken Rückgang erleben und die tägliche Internetnutzung wird eine bemerkenswert andere Angelegenheit sein. VPNs können einen großen Beitrag zur Wiederherstellung des normalen Internets leisten, aber auch sie haben ihre Nachteile. Einzigartige Verschlüsselungsmethoden wie SSH-Tunneling erfordern ein wenig Einrichtung und technisches Know-how, aber sie sind perfekt, um harte Blockaden zu überwinden, die von ISPs auferlegt werden. Haben Sie Tipps zum Entsperren des offenen Internets? Teile dein Wissen in den Kommentaren unten!