Als Sandra Bullock 1995 in The Net mitspielte, schien Identitätsdiebstahl neu und unglaublich. Aber die Welt hat sich verändert. Ab 2017 sind fast 17 Millionen Amerikaner Opfer von Identitätsbetrug jährlich.

Inhaltsverzeichnis

Identitätsdiebstahl ist ernst

Identitätskriminalität umfasst Szenarien wie einen Hacker, der Ihre Zugangsdaten stiehlt, um in Ihre Konten einzubrechen oder Ihre finanzielle Identität anzunehmen, oder jemand Tausende von Kilometern von Ihnen entfernt, der Ihre Kreditkarte belastet und in Ihrem Namen Kredite aufnimmt.

Wenn du etwas anderes brauchst, um dich wach zu halten, das FTC beschreibt Identitätsdiebstahlszenarien bei dem ein Dieb eine Kreditkarte auf Ihren Namen bekommt, die Rechnung an eine andere Adresse schickt und (natürlich) nie zahlt. Oder er verwendet Ihre persönlichen Daten, um Ihre Steuerrückerstattung zu stehlen oder gibt vor, Sie zu sein, wenn er verhaftet wird.

Es kann schwierig sein, sich vom Identitätsdiebstahl zu befreien, sowohl rechtlich als auch finanziell. Und der Schaden für Ihre Kredithistorie kann langanhaltend sein. Wenn es jemals ein Szenario gab, in dem eine Unze Prävention eine Tonne Heilung wert ist, dann ist es das.

Wie Ihre Identität gestohlen werden kann

Leider ist Ihre Identität eine tief hängende Frucht, die auf viele Arten gepflückt werden kann. Offline stehlen Kriminelle Post aus Postfächern oder stöbern in Müllcontainern, die beide voller Kreditangebote und persönlicher Finanzinformationen sein können (weshalb Sie einen Aktenvernichter besitzen sollten). Skimmer, die an Zapfsäulen angeschlossen sind kann Ihre Kreditkarteninformationen erfassen und kann auch Restaurantpersonal. Und vor kurzem wurde eine Kassiererin wegen Diebstahls festgenommen 1.300 Kreditkarten, die er auswendig gelernt hatte.

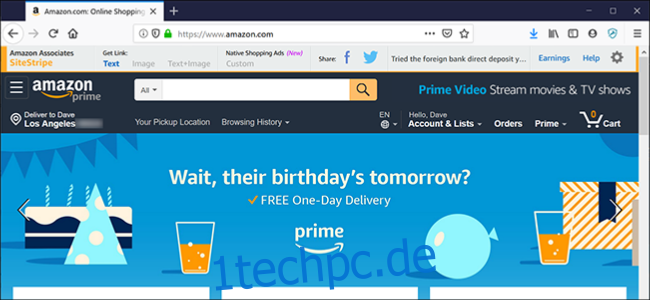

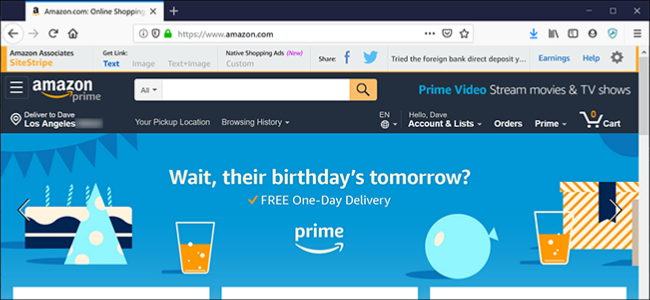

Online ist es noch gefährlicher, aber die Leute sind immer besser mit den ungeheuerlichsten Hacks vertraut. Immer weniger ungesicherte Einzelhandels-Websites (die mit „http“ statt „https“ beginnen) führen Transaktionen durch, aber es ist immer noch etwas zu beachten.

Dies erfordert immer subtilere Phishing-Kampagnen, um Menschen über glaubwürdig aussehende betrügerische E-Mails dazu zu bringen, ihre persönlichen Daten preiszugeben. Und es gibt immer einen neuen Betrug um die Ecke.

„Ein weiterer beliebter Betrug sind Online-Dating-Apps“, sagte Whitney Joy Smith, Präsidentin von Die Smith Investigation Agency. „Betrüger suchen nach gefährdeten Personen, um eine Beziehung aufzubauen. Danach verlangen sie Geld oder erhalten genügend persönliche Informationen, um Identitätsbetrug durchzuführen.“

Und dann gibt es ganz einfach alte Hacks, zum Beispiel wenn Datenbanken voller persönlicher Informationen geknackt werden.

So können Sie sich schützen

„Wenn Sie nicht bereit sind, außergewöhnliche Maßnahmen zu ergreifen, wie zum Beispiel die gesamte Technologie aufzugeben und in den Amazonas zu ziehen, um bei einem unkontaktierten Stamm zu leben, ist echte Privatsphäre fast unmöglich zu erreichen“, beklagt Fabian Wosar, Chief Technology Officer bei Emsisoft. Wosar räumte jedoch auch ein, dass es vernünftige und pragmatische Vorsichtsmaßnahmen gibt, die die Menschen treffen können.

Viele davon sind Teil der üblichen Cybersicherheitshygiene, die Sie seit Jahren hören. Aber um wirklich geschützt zu sein, müssen Sie diese Dinge regelmäßig tun. Schließlich ist Identitätsdiebstahl in der Regel ein Verbrechen aus Bequemlichkeit und Gelegenheit, daher ist es Ihr Ziel, sich zum kleinstmöglichen Ziel zu machen.

Und je mehr Vorkehrungen Sie treffen, desto besser, aber die Realität ist, dass nicht jeder äußerst gewissenhaft sein wird. Vor diesem Hintergrund haben wir die Vorsichtsmaßnahmen, die Sie treffen sollten, in drei Ebenen unterteilt: Gesunder Menschenverstand (was jeder tun sollte), erhöhte Sicherheit (für die Erfahreneren) und Bunkermentalität (für diejenigen, die bereit sind, extreme Dinge zu tun) Maße).

Vorsichtsmaßnahmen mit gesundem Menschenverstand

Wenn Sie diese Dinge nicht tun, können Sie genauso gut aufhören, Ihre Haustür zu verriegeln und Ihr unverschlossenes Auto im Leerlauf in Ihrer Einfahrt stehen lassen:

Verwenden Sie starke Passwörter: Die landläufige Meinung ist, dass ein starkes Passwort eine Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen ist. Die Realität ist, je länger Ihr Passwort ist, desto schwieriger ist es zu knacken. XKCD hat gute Arbeit geleistet, um es aufzuschlüsseln.

Verwenden Sie für jede Site und jeden Dienst ein eindeutiges Passwort: Dies sollte selbstverständlich sein, aber es ist immer noch Routine, auf Leute zu treffen, die Passwörter wiederverwenden. Das Problem dabei ist, dass, wenn Ihre Zugangsdaten auf einer Site kompromittiert werden, es für Hacker trivial ist, dieselben Zugangsdaten auf Tausenden anderer Sites erneut zu versuchen. Und laut Verizon, 81 Prozent der Datenschutzverletzungen sind durch kompromittierte, schwache oder wiederverwendete Passwörter möglich.

Verwenden Sie einen Passwort-Manager: Ein Tool wie Dashlane oder LastPass sind Tischeinsätze in den Spielen der Online-Sicherheit. Laut Dashlane hat der durchschnittliche Internetnutzer über 200 digitale Konten, für die Passwörter erforderlich sind. Das Unternehmen erwartet, dass sich diese Zahl innerhalb der nächsten fünf Jahre auf 400 verdoppeln wird. Es ist ziemlich unmöglich, so viele starke, einzigartige Passwörter ohne ein Tool zu verwalten.

Vorsicht vor öffentlichem Wi-Fi: Treten Sie keinem kostenlosen öffentlichen Wi-Fi-Netzwerk bei, es sei denn, Sie sind sicher, dass es vertrauenswürdig ist. Sie könnten einem Netzwerk beitreten, das ausschließlich zur Überwachung Ihres Datenverkehrs eingerichtet wurde. Und wenn Sie einen öffentlichen oder gemeinsam genutzten Computer verwenden (z. B. um im Urlaub eine Bordkarte auszudrucken), stellen Sie sicher, dass der Browser sich nicht an Ihre Zugangsdaten erinnert – löschen Sie den Cache, wenn Sie fertig sind.

Erhöhte Sicherheit

Wie das Sprichwort sagt, musst du nicht schneller laufen als der Bär; Du musst nur deinem Kumpel davonlaufen. Wenn Sie diese bewährten Sicherheitspraktiken implementieren, sind Sie der Mehrheit der Online-Bevölkerung weit voraus:

Verwenden Sie niemals Ihr Social-Media-Profil, um sich bei anderen Websites anzumelden: Wenn Sie sich an einem neuen Ort anmelden, erhalten Sie oft eine „Single-Sign-On“-Option, um sich mit Ihrem Facebook- oder Google-Konto anzumelden. Dies ist zwar bequem, aber eine Datenverletzung bringt Sie in mehrfacher Hinsicht zum Vorschein. Und „Sie riskieren, der Site Zugriff auf die in Ihrem Anmeldekonto enthaltenen persönlichen Informationen zu gewähren“, warnte Pankaj Srivastava, Chief Operations Officer des Datenschutzunternehmens Feigenblatt. Es ist immer besser, sich mit einer E-Mail-Adresse anzumelden.

Aktivieren Sie die Zwei-Faktor-Authentifizierung: Dies verhindert effektiv, dass böswillige Akteure eine Kennwortzurücksetzung verwenden, um die Kontrolle über Ihre Konten zu übernehmen. Wenn Sie zwei Faktoren benötigen, benötigen diese nicht nur Zugriff auf Ihr E-Mail-Konto, sondern auch auf Ihr Telefon. Und Sie können es auch noch besser machen (siehe Bunkerratgeber unten).

Minimieren Sie Ihren Social-Media-Fußabdruck: Social Media ist eine zunehmend gefährliche Landschaft. Akzeptieren Sie auch keine Verbindungs- oder Freundschaftsanfragen von Personen, die Sie nicht kennen. Böse Akteure nutzen dies als Gelegenheit, um eine Phishing-Kampagne zu recherchieren, oder sie nutzen Sie als Ausgangspunkt, um Ihre Kontakte anzugreifen.

Rufen Sie Ihr Social-Media-Sharing zurück: „Je mehr Sie über sich selbst posten, desto mehr kann ein Hacker über Sie erfahren“, sagte Otavio Friere, Chief Technology Officer bei SafeGuard Cyber. „Und desto effektiver kann man gezielt ansprechen.“ Ihr Facebook-Profil enthält möglicherweise gerade genug Informationen (E-Mail-Adresse, Schule, Wohnort, Beziehungsstatus, Beruf, Interessen, politische Einstellung usw.), damit ein Krimineller Ihre Bank anrufen, sich als Sie ausgeben und einen Kundendienstmitarbeiter überzeugen kann . das Passwort zurücksetzen. Simon Fogg, Datenschutzexperte bei Termly, sagte: „Überlegen Sie nicht, wie Sie Ihren vollständigen Namen und Ihr Geburtsdatum in Ihrem Profil verwenden, sondern überlegen Sie, wie alle Ihre Informationen miteinander verbunden sind. Auch wenn Sie Ihre Privatadresse nicht angeben, kann Ihre Telefonnummer verwendet werden, um sie zu finden. In Kombination mit Fotos mit Geotag werden Sie vielleicht überrascht sein, wie viel von Ihrem täglichen Leben Sie Fremden preisgeben und wie anfällig Sie sich für Bedrohungen gemacht haben.“

In den Bunker

Es gibt kein Ende der Sicherheitsvorkehrungen, die Sie treffen können – wir haben zum Beispiel nicht einmal die Verwendung eines TOR-Browsers behandelt oder sicherstellen, dass Ihr Registrar die WHOIS-Informationen auf Ihrer Website (sofern vorhanden) privat hält. Wenn Sie jedoch bereits alles tun, was wir in den vorherigen Abschnitten erwähnt haben, sollten Sie mit diesen verbleibenden Vorsichtsmaßnahmen zu den oberen ein Prozent der sicheren Internetnutzer gehören:

Verwenden Sie niemals Ihre Telefonnummer für die Zwei-Faktor-Authentifizierung: „Telefone können geklont werden“, sagte Steve Good, Berater von Initial Coin Offering (ICO). Das macht Ihren zweiten Faktor bei der Zwei-Faktor-Authentifizierung weniger sicher, als Sie vielleicht denken. Zum Glück ist es einfach, Google Authenticator einzurichten oder Authy um alle Ihre Anforderungen an die Zwei-Faktor-Authentifizierung zu konsolidieren.

Verschlüsseln Sie Ihre USB-Sticks: Wie übertragen Sie Dateien zwischen Computern? Natürlich mit Flash-Laufwerken. Und diese Geräte sind oft das schwache Glied in Ihrem Sicherheitssystem. Wenn Sie es verlieren, kann es jeder aufheben und lesen. Sie können einzelne Dateien verschlüsseln, aber eine bessere Lösung besteht darin, das gesamte Gerät zu verschlüsseln. Kingston bietet eine Familie von Laufwerken –der DT2000– das reicht von 8 bis 64 GB. Sie verfügen über integrierte numerische Tastenfelder und schützen Ihre Daten mit hardwarebasierter AES-Datenverschlüsselung mit 256-Bit-Volldisk – keine Software erforderlich.

Verwenden Sie ein virtuelles privates Netzwerk (VPN): Wenn Sie diese Art von Netzwerk verwenden, verbinden Sie sich (zumindest teilweise) anonym mit dem Internet. Es ist besonders nützlich, wenn Sie sich mit einem öffentlichen WLAN verbinden, aber es könnte auch von Vorteil sein, es zu Hause zu verwenden. „Ein VPN verschleiert Ihre IP-Adresse und Ihren Standort“, sagte Srivastava. „Es sieht also so aus, als würden Sie von einem ganz anderen Ort aus surfen. Sie könnten in einem örtlichen Café in Boston sein, aber andere werden denken, Sie surfen von Sydney, Australien, oder wo immer Sie sich für eine virtuelle Verbindung entschieden haben.“ Möglicherweise möchten Sie jedoch nach einem VPN suchen, das keine Protokolle führt, da es Sie und Ihre Online-Aktivitäten identifizieren kann.

Überwachen Sie sich selbst: „Die regelmäßige Überprüfung Ihrer Online-Präsenz wird Ihnen helfen, herauszufinden, wie viele Ihrer persönlichen Daten öffentlich sind“, sagte Fogg. Es ist ganz einfach, Google-Benachrichtigungen für sich selbst zu erstellen, die Ihnen helfen können, ein Gefühl dafür zu bekommen, was das Internet über Sie weiß.