Nur ein Hacker kann wie ein Hacker denken. Wenn es also darum geht, „Hacker-sicher“ zu werden, müssen Sie sich möglicherweise an einen Hacker wenden.

Anwendungssicherheit war schon immer ein heißes Thema, das mit der Zeit noch heißer geworden ist.

Selbst mit einer Horde von Verteidigungswerkzeugen und -übungen, die uns zur Verfügung stehen (Firewalls, SSL, asymmetrische Kryptografie usw.), kann keine webbasierte Anwendung behaupten, dass sie außerhalb der Reichweite von Hackern sicher ist.

Warum ist das so?

Der einfache Grund ist, dass das Erstellen von Software ein sehr komplexer und spröder Prozess bleibt. Es gibt immer noch Fehler (bekannte und unbekannte) innerhalb der Foundation-Entwickler, und neue werden mit der Einführung neuer Software und Bibliotheken erstellt. Selbst die führenden Technologieunternehmen sind bereit für gelegentliche Verlegenheiten, und das aus gutem Grund.

Inhaltsverzeichnis

Jetzt einstellen. . . Hacker!

Angesichts der Tatsache, dass Bugs und Schwachstellen den Softwarebereich wahrscheinlich nie verlassen werden, wo bleiben die Unternehmen, die von dieser Software abhängig sind, um zu überleben? Wie kann zum Beispiel eine neue Wallet-App sicher sein, dass sie den fiesen Versuchen von Hackern standhält?

Ja, Sie haben es inzwischen erraten: indem Sie Hacker anheuern, die kommen und diese neu entwickelte App ausprobieren! Und warum sollten sie? Nur weil das Kopfgeld groß genug ist – das Bug-Bounty! 🙂

Wenn das Wort „Bounty“ Erinnerungen an den Wilden Westen weckt und unablässig Kugeln abgefeuert werden, dann ist genau das die Idee hier. Sie bringen irgendwie die elitärsten und sachkundigsten Hacker (Sicherheitsexperten) dazu, Ihre App zu sondieren, und wenn sie etwas finden, werden sie belohnt.

Es gibt zwei Möglichkeiten, dies zu tun: 1) selbst ein Bug Bounty zu hosten; 2) Verwendung einer Bug-Bounty-Plattform.

Bug Bounty: Selbst gehostet vs. Plattformen

Warum sollten Sie sich die Mühe machen, eine Bug-Bounty-Plattform auszuwählen (und zu bezahlen), wenn Sie sie einfach selbst hosten können. Ich meine, erstellen Sie einfach eine Seite mit den relevanten Details und machen Sie etwas Lärm in den sozialen Medien. Es kann offensichtlich nicht scheitern, oder?

Hacker ist nicht überzeugt!

Hacker ist nicht überzeugt!

Nun, das ist eine nette Idee, aber betrachten Sie es aus der Perspektive des Hackers. Das Gedrängel nach Fehlern ist keine leichte Aufgabe, da es mehrere Jahre Training, praktisch grenzenloses Wissen über alte und neue Dinge, jede Menge Entschlossenheit und mehr Kreativität erfordert, als die meisten „visuellen Designer“ haben (sorry, dem konnte ich nicht widerstehen! :-P).

Der Hacker weiß nicht, wer Sie sind, oder ist sich nicht sicher, ob Sie bezahlen werden. Oder vielleicht ist nicht motiviert. Selbst gehostete Prämien arbeiten für Moloche wie Google, Apple, Facebook usw., deren Namen die Leute mit Stolz in ihr Portfolio aufnehmen können. „Eine kritische Login-Schwachstelle in der von XYZ Tech Systems entwickelten HRMS-App gefunden“ klingt jetzt nicht beeindruckend, oder (mit gebührender Entschuldigung an alle Unternehmen da draußen, die diesem Namen ähneln!)?

Dann gibt es noch andere praktische (und überwältigende) Gründe, nicht alleine zu gehen, wenn es um Bug Bountys geht.

Fehlende Infrastruktur

Die „Hacker“, über die wir gesprochen haben, sind nicht diejenigen, die das Dark Web verfolgen.

Diese haben weder Zeit noch Geduld für unsere „zivilisierte“ Welt. Stattdessen sprechen wir hier von Forschern mit Informatikhintergrund, die entweder an einer Universität sind oder schon lange Kopfgeldjäger sind. Diese Leute wollen und übermitteln Informationen in einem bestimmten Format, an das man sich gewöhnen muss.

Selbst Ihre besten Entwickler werden Schwierigkeiten haben, Schritt zu halten, und die Opportunitätskosten könnten sich als zu hoch herausstellen.

Einreichungen lösen

Schließlich gibt es noch die Beweisfrage. Die Software mag auf vollständig deterministischen Regeln aufgebaut sein, aber wann genau eine bestimmte Anforderung erfüllt ist, steht zur Debatte. Nehmen wir ein Beispiel, um dies besser zu verstehen.

Angenommen, Sie haben eine Bug-Bounty für Authentifizierungs- und Autorisierungsfehler erstellt. Das heißt, Sie behaupten, dass Ihr System frei von Identitätsfälschungsrisiken ist, die die Hacker untergraben müssen.

Jetzt hat der Hacker eine Schwachstelle gefunden, die auf der Funktionsweise eines bestimmten Browsers basiert und es ihm ermöglicht, das Sitzungstoken eines Benutzers zu stehlen und sich als ihn auszugeben.

Ist das ein gültiger Befund?

Aus der Sicht des Hackers ist ein Verstoß definitiv ein Verstoß. Aus Ihrer Sicht vielleicht nicht, weil Sie entweder der Meinung sind, dass dies in den Verantwortungsbereich des Benutzers fällt, oder dass Browser für Ihren Zielmarkt einfach kein Problem darstellen.

Wenn all dieses Drama auf einer Bug-Bounty-Plattform passieren würde, gäbe es fähige Schiedsrichter, um die Auswirkungen der Entdeckung zu entscheiden und das Problem zu lösen.

Schauen wir uns vor diesem Hintergrund einige der beliebten Bug-Bounty-Plattformen an.

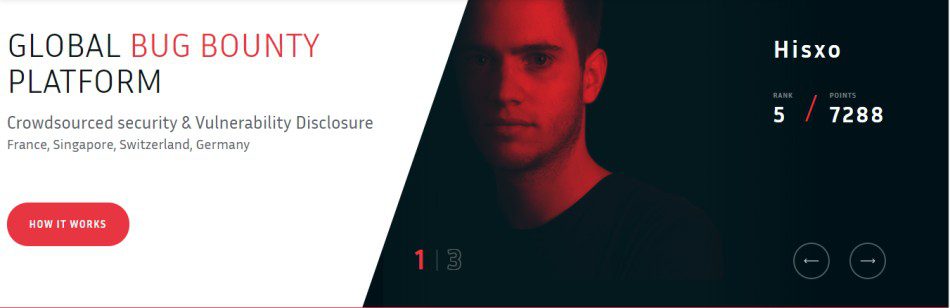

YesWeHack

YesWeHack ist eine globale Bug-Bounty-Plattform, die Schwachstellenoffenlegung und Crowdsourcing-Sicherheit in vielen Ländern wie Frankreich, Deutschland, der Schweiz und Singapur bietet. Es bietet eine disruptive Lösung von Bug Bounty, um die Bedrohungen zu bewältigen, die mit der zunehmenden geschäftlichen Agilität zunehmen, wenn herkömmliche Tools die Erwartungen nicht mehr erfüllen.

Mit YesWeHack können Sie auf den virtuellen Pool ethischer Hacker zugreifen und die Testmöglichkeiten maximieren. Wählen Sie die gewünschten Jäger aus und reichen Sie die zu testenden Zielfernrohre ein oder teilen Sie sie mit der YesWeHack-Community. Es folgt einigen strengen Vorschriften und Standards, um die Interessen der Jäger sowie Ihre zu schützen.

Verbessern Sie die Sicherheit Ihrer App, indem Sie die Reaktionsfähigkeit von Hunter nutzen und die Zeit bis zur Behebung und Erkennung von Schwachstellen minimieren. Sie werden den Unterschied sehen, sobald Sie das Programm starten.

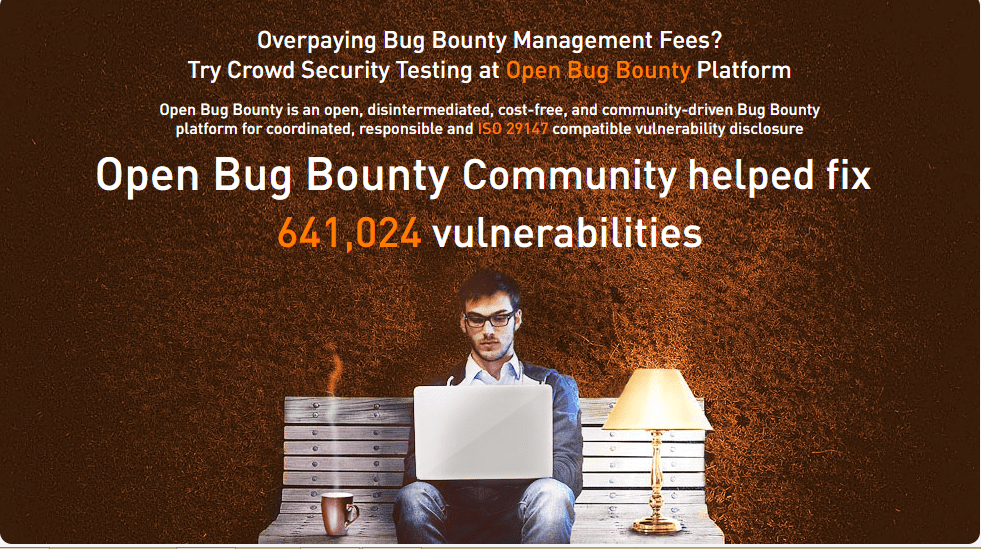

Öffnen Sie Bug Bounty

Zahlen Sie zu viel für Bug-Bounty-Programme?

Versuchen Öffnen Sie Bug Bounty für Crowd-Security-Tests.

Dies ist eine Community-gesteuerte, offene, kostenlose und nicht vermittelte Bug-Bounty-Plattform. Darüber hinaus bietet es eine verantwortungsbewusste und koordinierte Offenlegung von Schwachstellen, die mit ISO 29147 kompatibel ist. Bis heute hat es dazu beigetragen, über 641.000 Schwachstellen zu beheben.

Sicherheitsforscher und Fachleute von führenden Websites wie WikiHow, Twitter, Verizon, IKEA, MIT, Berkeley University, Philips, Yamaha und anderen haben die Open Bug Bounty-Plattform verwendet, um ihre Sicherheitsprobleme wie XSS-Schwachstellen, SQL-Injektionen usw. zu lösen. Sie können hochqualifizierte und reaktionsschnelle Fachleute finden, um Ihre Arbeit schnell zu erledigen.

Hackerone

Unter den Bug-Bounty-Programmen Hackerone ist führend, wenn es darum geht, auf Hacker zuzugreifen, Ihre Prämienprogramme zu erstellen, das Wort zu verbreiten und die Beiträge zu bewerten.

Sie können Hackerone auf zwei Arten nutzen: Nutzen Sie die Plattform, um Schwachstellenberichte zu sammeln und diese selbst auszuarbeiten, oder lassen Sie die Experten von Hackerone die harte Arbeit erledigen (Triage). Triaging ist einfach der Prozess, Schwachstellenberichte zu erstellen, sie zu verifizieren und mit Hackern zu kommunizieren.

Hackerone wird von großen Namen wie Google Play, PayPal, GitHub, Starbucks und dergleichen verwendet, also ist es natürlich für diejenigen gedacht, die mit schweren Fehlern und ernsthaften Geldbeuteln zu kämpfen haben. 😉

Bugcrowd

Bugcrowd bietet mehrere Lösungen für Sicherheitsbewertungen an, darunter Bug Bounty. Es bietet eine SaaS-Lösung, die sich leicht in Ihren bestehenden Softwarelebenszyklus integrieren lässt und die Ausführung eines erfolgreichen Bug-Bounty-Programms zum Kinderspiel macht.

Sie können wählen, ob Sie ein privates Bug-Bounty-Programm haben möchten, an dem einige wenige Hacker beteiligt sind, oder ein öffentliches Programm, das Tausende von Hackern anlockt.

SafeHats

Wenn Sie ein Unternehmen sind und sich nicht wohl dabei fühlen, Ihr Bug-Bounty-Programm öffentlich zu machen – und gleichzeitig mehr Aufmerksamkeit benötigen, als eine typische Bug-Bounty-Plattform bieten kann – SafeHats ist Ihre sicherste Wette (schreckliches Wortspiel, nicht wahr?).

Engagierter Sicherheitsberater, detaillierte Hackerprofile, Teilnahme nur auf Einladung – alles wird je nach Ihren Bedürfnissen und der Reife Ihres Sicherheitsmodells bereitgestellt.

Intigriti

Intigriti ist eine umfassende Bug-Bounty-Plattform, die Sie mit White-Hat-Hackern verbindet, unabhängig davon, ob Sie ein privates oder ein öffentliches Programm ausführen möchten.

Für Hacker gibt es jede Menge Prämien fassen. Je nach Unternehmensgröße und Branche stehen Fehlerjagden zwischen 1.000 und 20.000 Euro zur Verfügung.

Synack

Synack scheint eine dieser Marktausnahmen zu sein, die mit der Form brechen und am Ende etwas Massives tun. Ihr Sicherheitsprogramm Hacken Sie das Pentagon war das größte Highlight, das zur Entdeckung mehrerer kritischer Schwachstellen führte.

Wenn Sie also nicht nur nach Fehlererkennung, sondern auch nach Sicherheitsberatung und Schulung auf höchstem Niveau suchen, Synack ist der Weg zu gehen.

Fazit

Genauso wie Sie sich von Heilern fernhalten, die „Wundermittel“ verkünden, halten Sie sich bitte von Websites oder Diensten fern, die sagen, dass kugelsichere Sicherheit möglich ist. Wir können dem Ideal nur einen Schritt näher kommen. Daher sollte von Bug-Bounty-Programmen nicht erwartet werden, dass sie Null-Fehler-Anwendungen produzieren, sondern sie sollten als eine wesentliche Strategie zum Aussortieren der wirklich bösen betrachtet werden.

Schau dir das an Bug-Bounty-Jagdkurs um zu lernen und Ruhm, Belohnungen und Anerkennung zu erlangen.

Erfahren Sie mehr über die größten Bug-Bounty-Programme der Welt.

Ich hoffe, Sie quetschen viele von ihnen Bugs! 🙂