Die Online-Landschaft entwickelt sich ständig weiter, was sowohl Segen als auch Fluch für die IT-Infrastruktur ist.

Es ist ein Segen; weil wir unglaubliche Innovationen gesehen haben, die unser Leben einfacher und produktiver machen.

Es ist ein Fluch; weil wir auch häufige Cyberangriffe hören, die Unternehmen riesige Summen an Geld und Reputation kosten.

Folglich begann es mit der Notwendigkeit, über fortschrittliche Technologien zu verfügen, um Unternehmen und Menschen vor Pannen zu schützen. Je ausgeklügelter die Cyber-Angreifer vorgehen, desto wichtiger ist es, im Rennen die Nase vorn zu haben.

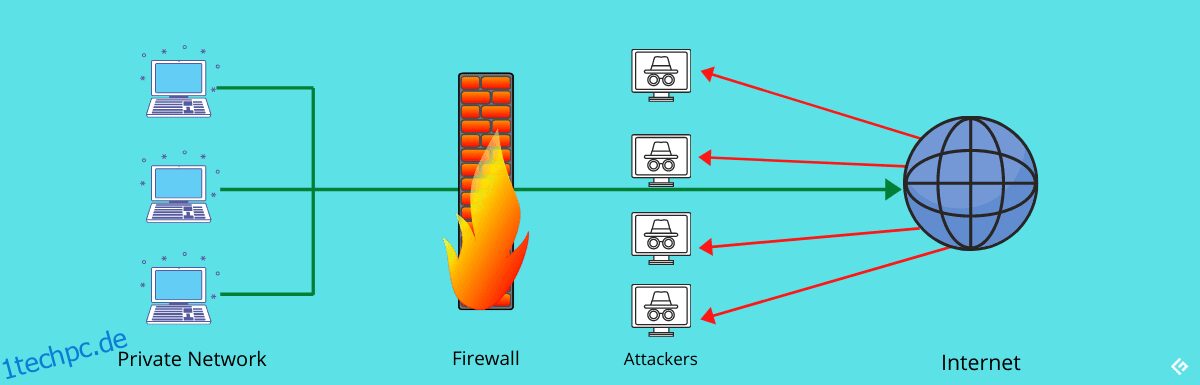

Firewalls wurden eingeführt, um dieses Problem vor drei Jahrzehnten anzugehen, und sie machen seitdem Fortschritte. Sie sind Schutzschilde, die zur Überwachung und Steuerung des eingehenden und ausgehenden Datenverkehrs eingesetzt werden, um eine geschützte Umgebung für Ihre Daten und Systeme bereitzustellen.

Jetzt können Sie verschiedene Firewalls nutzen, um Ihre persönlichen oder geschäftlichen Anforderungen zu erfüllen. Es umfasst Netzwerk-Firewalls, Webanwendungs-Firewalls (WAF), Firewalls der nächsten Generation, Cloud-basierte, Software- und Hardware-basierte und mehr.

Oft fällt es Unternehmen schwer, sich zwischen Cloud-basierten Firewalls und herkömmlichen Firewalls wie Software oder Hardware zu entscheiden.

In diesem Artikel geht es darum, diese Punkte miteinander zu verbinden, um Ihnen bei der Auswahl der richtigen Firewall für Ihre Anforderungen zu helfen.

Auf geht’s!

Inhaltsverzeichnis

Hardware-Firewalls

Was sind Sie?

Ein physisches Gerät, das zwischen einem Computernetzwerk und dem Internet oder am Rand des Netzwerks installiert wird, um Datenpakete während der Übertragung zu überwachen, ist eine Hardware-Firewall. Den Namen kennt man auch von der Perimeter-Firewall, da sie Ihr gesamtes Netzwerk schützt, indem sie den ein- und ausgehenden Datenverkehr am Perimeter auswertet.

Was machen Sie?

Basierend auf bestimmten vordefinierten Regeln erlaubt oder blockiert es die Pakete, um Ihre Netzwerkumgebung sicher zu halten. Es filtert Pakete basierend auf Daten wie Quell- und Zieladressen. Anschließend bietet es Ihren Netzwerkadministratoren viel Kontrolle über die rechtmäßige Nutzung des Netzwerks.

Unterm Strich schützt es die angeschlossenen Systeme und hält die Bösewichte draußen.

Anforderungen

Eine dedizierte Hardware-Firewall erfordert möglicherweise ausgefeilte IT-Expertise und -Kenntnisse für die Installation oder eine dedizierte Abteilung oder IT-Mitarbeiter für diese Angelegenheit. Daher werden Hardware-Firewalls normalerweise von großen Unternehmen mit intensiven Sicherheitsbedenken wie Banken eingesetzt.

Sobald die Installation abgeschlossen ist, benötigen Sie nur noch einen Punkt für die Verwaltung der gesamten Netzwerksicherheit. Letztendlich spart es Ihnen viel Ressourcen und Zeit.

Vorteile von Hardware-Firewalls

- Eine einzige Firewall kann Ihre gesamte Netzwerkzone schützen

- Geschwindigkeit und Leistung bleiben erhalten

- Weniger anfällig für Angriffe

- Einfache Integration mit anderen Sicherheitssystemen wie Load Balancing, VPN usw.

Beispiele

Einige bekannte Namen für Hardware-Firewalls sind SonicWall, Cisco und Fortinet.

Software-Firewalls

Was sind Sie?

Wie der Name schon sagt, ist eine Software-Firewall eine softwarebasierte Lösung, die als virtuelle Appliance oder auf einzelnen Computern in Ihrem Netzwerk installiert wird, um sie vor Schwachstellen zu schützen. Es kann das mit bestimmten Anwendungen verbundene Verhalten steuern.

Sie können damit beispielsweise bestimmte Websites oder Drucker blockieren, die in Ihrem Netzwerk installiert sind.

Was machen Sie?

Software-Firewalls fungieren als zweite Verteidigungslinie gegen Online-Angriffe. In einem Szenario, in dem ein bösartiges Programm versucht, auf Ihr Netzwerk zuzugreifen, kann eine Software-Firewall seine Legitimität anhand einer aktualisierten Datenbank prüfen.

Anhand dieser Informationen erlaubt oder blockiert die Firewall das Programm. Sie sind hervorragend darin, Risiken zu mindern, die von einer schwarzen Liste, verdächtigen Anwendungen, unbekannter Malware und mehr ausgehen. Diese Firewalls bieten erweiterte Flexibilität beim Zuweisen von Arbeitsstationen und Benutzern mit unterschiedlichen Berechtigungsstufen.

Anforderungen

Software-Firewalls lassen sich einfacher installieren als Hardware-Firewalls. Daher nutzen kleine Unternehmen und Heimanwender diese Art von Firewall in großem Umfang. Aufgrund der einfachen Anpassung können Benutzer die Funktionen und Schutzfunktionen besser steuern.

Vorteile von Software-Firewalls

- Erschwinglich, selbst wenn Sie sich für die am besten bewerteten Firewalls entscheiden

- Wirtschaftlich für ein kleines Büro mit begrenzten Systemen

- Einfach einzurichten und zu verwalten

- Sie können die Schutzstufe während der Installation bestimmen und die Sicherheitsstufe entsprechend für einen Benutzer definieren

- Bessere Kontrolle und Flexibilität bei der Beurteilung, welche Anwendungen zugelassen oder blockiert werden müssen

- Benachrichtigt die Benutzer über ein bösartiges Programm, das versucht, in das Netzwerk einzudringen

Einige Nachteile

- Verwendet im Vergleich zu Hardware-Firewalls mehr Ressourcen, einschließlich Arbeitsspeicher und Speicherplatz

- Die Leistung kann je nach Systemgeschwindigkeit beeinträchtigt werden

- Benötigt regelmäßige Verwaltung und Aktualisierung

Beispiele

Eine der besten softwarebasierten Firewalls ist pfSense. Probieren Sie eine Open-Source-Firewall aus.

Nicht mit WAF (Web Application Firewall) verwechseln. WAF und Software-Firewalls sind zwei verschiedene Dinge. WAF dient nur zum Schutz von Websites (Schicht 7), wobei eine Software-Firewall eine Alternative zu Hardware darstellt, die in der Lage ist, sowohl vor Netzwerk- als auch vor Internetbedrohungen zu schützen.

☁️ Cloudbasierte Firewalls

Nun, dieser kommt aus einer anderen Liga.

Mit der Umstellung von Unternehmen auf die Cloud haben sich auch die Sicherheitsanforderungen entsprechend weiterentwickelt. Daher hat es Cloud-Firewalls eingeführt.

Im Gegensatz zu lokal installierten Software- und Hardware-Firewalls nutzen Cloud-Firewalls Cloud-Lösungen.

Was sind Sie?

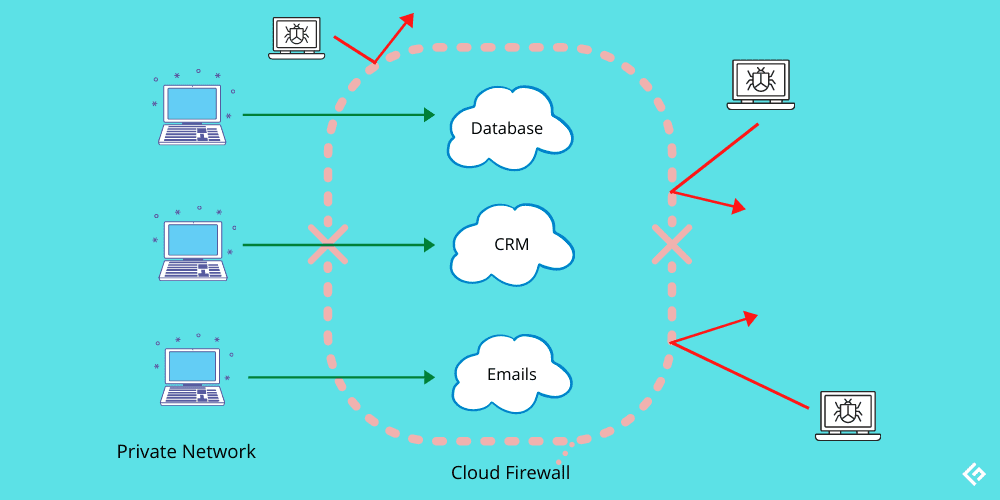

Cloud-Firewalls werden in der Cloud gehostet, was den Grund für ihre Nomenklatur erklärt. Sie werden auch als Firewall-as-a-Service (FaaS) bezeichnet. Es bildet eine sichere virtuelle Barriere um Cloud-Plattformen, Anwendungen und Infrastruktur.

Was machen Sie?

Wie im Falle herkömmlicher Firewalls, bei denen sie eine Barriere um das interne Netzwerk einer Organisation bilden, funktionieren auch Cloud-Firewalls auf die gleiche Weise.

Sie steuern und verwalten den Datenfluss zwischen internen Systemen einer Organisation und externen Domänen. Um zu entscheiden, welche Daten zugelassen oder abgelehnt werden, nutzt es eine intelligente Datenanalyse. Erstens zieht es Informationen über bekannte Bedrohungen aus einer Datenbank und analysiert auch frühere Probleme und interne Aktivitäten, um zukünftige Bedrohungen vorherzusagen.

Bei Cloud-Firewalls gibt es keinen physischen Perimeter in Bezug auf Systeme und Anwendungen. Hier sind Systemelemente verteilt. Anstatt die Datenfilterung an einem einzigen Punkt durchzuführen, filtern Cloud-Firewalls Daten auf Cloud-Ebene und halten die schlechten Spieler fern.

Sie können Datenverkehr aus mehreren Quellen filtern, darunter das Internet, virtuelle Rechenzentren, zwischen Mandanten oder virtuellen Netzwerken.

Anforderungen

Cloudbasierte Firewalls erfordern keine eigene Installation oder Konfiguration. Drittanbieter, die den Service anbieten, kümmern sich um all diese Dinge. Sie verwalten und aktualisieren auch die aktuellen Herausforderungen, um sicherzustellen, dass Ihr Netzwerk absolut sicher ist.

Alles, was Sie tun müssen, ist zu kaufen und sich zu entspannen, seien Sie versichert, dass Ihre Daten und Systeme vor Angriffen geschützt sind. So können Sie Ihre ganze Zeit ohne Ärger und Sorgen in die Pflege und das Wachstum Ihres Unternehmens investieren.

Vorteile Cloud-basierter Firewalls

- Einfache Bereitstellung ohne Zeitverschwendung

- Skalierbar gemäß den Anforderungen einer Organisation

- Eine höhere Verfügbarkeit garantiert einen konstanten Fluss von Sicherheitsdiensten, redundante Stromversorgung und automatisierte Backups

- Identitätsschutz, da sie sich in Zugriffskontrollen integrieren lassen und Benutzern eine bessere Kontrolle über Filterwerkzeuge geben

- Bessere Leistung, da Sie alles von Sichtbarkeit, Konfiguration, Nutzung, Protokollierung usw. steuern können.

- Im Falle eines Problems können Sie Snapshots verwenden und die gewünschten Zustände sofort wiederherstellen.

Einige Nachteile

- Die Verfügbarkeit hängt von der Verfügbarkeit der Cloud-Infrastruktur ab.

- Erweiterte Funktionen können Ihr Netzwerk verlangsamen.

- Berücksichtigt häufig generische Anwendungsfälle, die beim Blockieren softwarespezifischer Schwachstellen wie denen in Plugins möglicherweise nicht effizient sind.

Beispiele

Wenn Sie einige Cloud-Firewalls ausprobieren möchten, können Sie sich dafür entscheiden Wolkenflare, SUCURI, Sophosund Imperva.

Fazit

Nachdem Sie nun eine ziemlich gute Vorstellung davon haben, was Software-basierte, Hardware-basierte und Cloud-Firewalls sind, hoffe ich, dass es Ihnen leichter fällt, zu entscheiden, welche für Sie geeignet ist. Berücksichtigen Sie immer Ihre Anforderungen an eine Firewall, untersuchen Sie die Vor- und Nachteile und entscheiden Sie sich dann für die beste Kombination.

Nächster Schritt,

Entdecken Sie einige der besten Firewalls für Webanwendungen zum Schutz von Websites und Online-Unternehmen.