Eine Extended Detection and Response (XDR)-Lösung kombiniert Sicherheitstools, die eine breite Palette von Bedrohungen auf verschiedenen Ebenen einer IT-Infrastruktur überwachen, erkennen und darauf reagieren.

Im Idealfall konsolidiert ein XDR mehrere Sicherheitstools, um eine einheitliche Lösung bereitzustellen, die Bedrohungen automatisch überwacht, analysiert, erkennt und mindert. Es bietet auch einheitliche Transparenz und Kontrolle über alle Netzwerk-, Cloud- und Endpunkt-Workloads hinweg.

Ein typisches XDR integriert die Funktionen und Vorteile der Datenerfassung eines EDR, der Bedrohungsminderung von SOAR, der Bedrohungssuche von SIEM und der Netzwerkverkehrsanalyse (NTA). Anschließend kombiniert es diese mit User and Entity Behavior Analytics (UEBA) und anderen Tools, um eine einheitliche und umfassende Lösung bereitzustellen, die bestehende und neu entstehende komplexe Bedrohungen erkennen und darauf reagieren kann. Während einige Anbieter die Module als einzelne Komponenten anbieten, bieten andere sie als gebündelte Dienste an.

Im Allgemeinen kann eine XDR-Lösung komplexe und fortschrittliche Bedrohungen erkennen, die herkömmliche Sicherheitstools übersehen würden. Um dies zu erreichen, verwendet es Telemetrie-, Erkennungs- und Reaktionsfunktionen, die es ihm ermöglichen, Funktionen bereitzustellen, wie z.

- Verfolgen Sie ungewöhnliche oder verdächtige Aktivitäten über mehrere IT-Umgebungen und Netzwerkschichten hinweg.

- Identifizieren und Reagieren auf fortschrittliche und anhaltende Sicherheitsbedrohungen und Malware

- Untersuchen Sie Sicherheitsbedrohungen mithilfe integrierter Intelligenz und Automatisierung schnell und effizient.

- Verbessern Sie die Erkennungs- und Abwehrgeschwindigkeit von Bedrohungen und reduzieren Sie so Ausfallzeiten.

Inhaltsverzeichnis

Vorteile von XDR

Zu den wichtigsten Vorteilen der XDR-Lösungen gehören unter anderem:

- Verbesserte Erkennung, Reaktion und Schutz vor einer Vielzahl von Bedrohungen.

- Niedrigere Kosten für die effektive Erkennung und Reaktion auf Bedrohungen

- Reduziert die Arbeitsbelastung für Sicherheitsteams und ermöglicht es ihnen, sich auf andere Aktivitäten zu konzentrieren und die Produktivität zu steigern.

- Bereitstellung von Einblick in die Sicherheitslage der Organisation

- Automatisierung verschiedener Sicherheitsvorgänge.

Heute gibt es eine breite Palette von XDR-Lösungen auf dem Markt. Diese unterscheiden sich jedoch in Leistung, Skalierbarkeit, Integration mit anderen Tools, Kosten und anderen Funktionen.

Nachfolgend finden Sie die besten XDR-Lösungen.

McAfee MVision XDR

McAfee Mvision XDR ist eine proaktive, datenbewusste Lösung, die normale und ausgeklügelte Angriffe effektiv erkennt und stoppt. Es bietet eine einheitliche Ansicht über das Netzwerk, die Cloud und die Endpunkte. Durch die Integration und Orchestrierung verschiedener Sicherheitslösungen verbessert McAfee Mvision XDR die Sichtbarkeit, Reaktion und Kontrolle, während manuelle Aufgaben reduziert und die Geschwindigkeit erhöht werden.

Merkmale

- Datenbewusstseinsfunktionen bestimmen die Sensibilität und Kritikalität eines Assets und ermöglichen so eine automatisierte Priorisierung der Erkennung und des Schutzes von Bedrohungen.

- Effiziente und kostengünstige Lösung, die proaktive und umsetzbare Bedrohungsinformationen liefert.

- Automatisierte Untersuchungen und Gegenmaßnahmen zur Erkennung von Angriffen und zum Schutz der Systeme und Geräte, wodurch Risiken vor und nach Angriffen minimiert werden.

- Kombiniert Cloud- und On-Premise-Telemetriedaten, um zusammen mit dem Verhalten des Angreifers eine ganzheitliche Ansicht der gesamten Unternehmensressourcen und Systemdaten bereitzustellen.

- KI-basierte und automatisierte Untersuchungen ermöglichen es Teams, bessere Sicherheitsentscheidungen zu treffen, um potenzielle Bedrohungen schnell zu beseitigen und Schäden zu verhindern oder zu reduzieren. Es ermöglicht den Teams auch, die Untersuchung zu beschleunigen und sensible und kritische Punkte zu priorisieren, um so den Schaden zu minimieren.

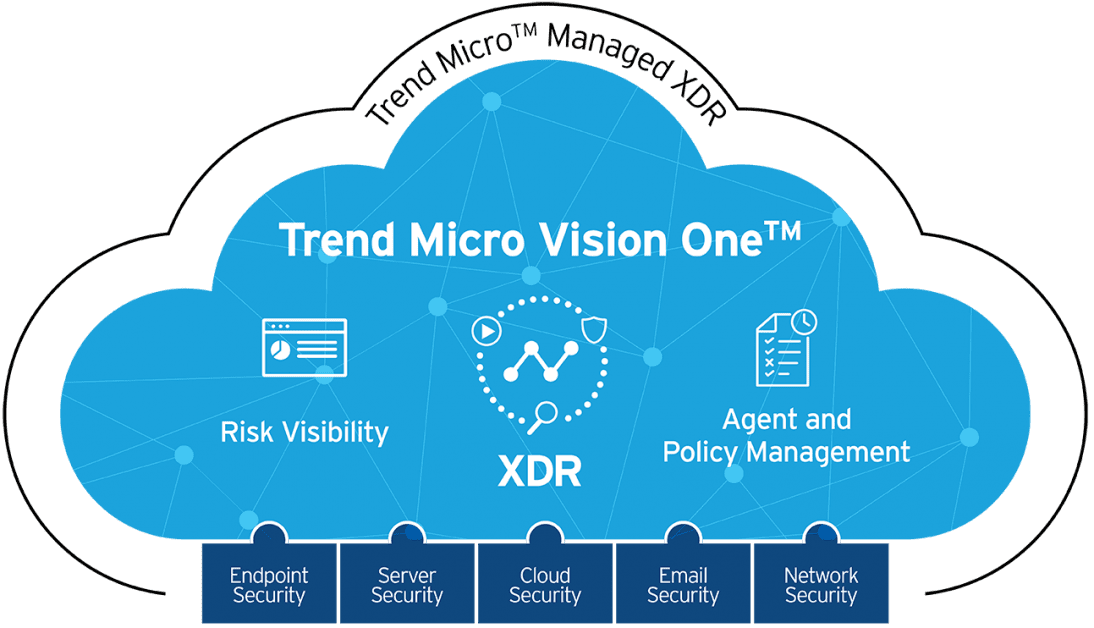

Trend Micro Vision One

Das Trend Micro Vision One ist eine leistungsstarke XDR-Plattform zum Erkennen und Reagieren auf komplexe Bedrohungen. Es verwendet native Sensoren und Schutzpunkte, um eine Vielzahl von Bedrohungsaktivitäten auf verschiedenen Sicherheitsebenen zu erkennen.

Mithilfe eines Cloud-basierten SIEM koordiniert Trend Micro die Sicherheitslösungen vor Ort wie Netzwerksicherheit, Serverschutz, Endpunktschutz und E-Mail-Sicherheitsprodukte, um Bedrohungen zu identifizieren und darauf zu reagieren. Neben den On-Premise-Tools verfügt es über eine Cloud-Sicherheitsoption für virtuelle Workloads.

Merkmale

- Bieten Sie einen umfassenden Einblick in die Daten und ermöglichen Sie es Sicherheitsteams, Bedrohungen umgehend zu erkennen und darauf zu reagieren.

- Organisierte Berichterstattung, die es Sicherheitsteams ermöglicht, die Angriffskette über die verschiedenen Sicherheitsebenen hinweg zu sehen

- Sammelt, korreliert und analysiert nahtlos und automatisch Daten von Servern, Netzwerken, E-Mails, Cloud-Workloads und anderen Quellen und benachrichtigt gleichzeitig die zuständigen Teams über verdächtige Aktivitäten.

- Bietet einen besseren Einblick in die Sicherheitslage und gleichzeitig einen verbesserten Schutz vor normalen und neu auftretenden Bedrohungen. Es bietet eine schnellere Bedrohungserkennung und -minderung im Vergleich zu herkömmlichen Antivirenlösungen.

- Die Lösung lässt sich einfach in andere Sicherheitstools integrieren und bietet eine effektive Bedrohungspriorisierung, Alarmüberwachung, Vorfalluntersuchung, Richtlinienverwaltung und Optimierung.

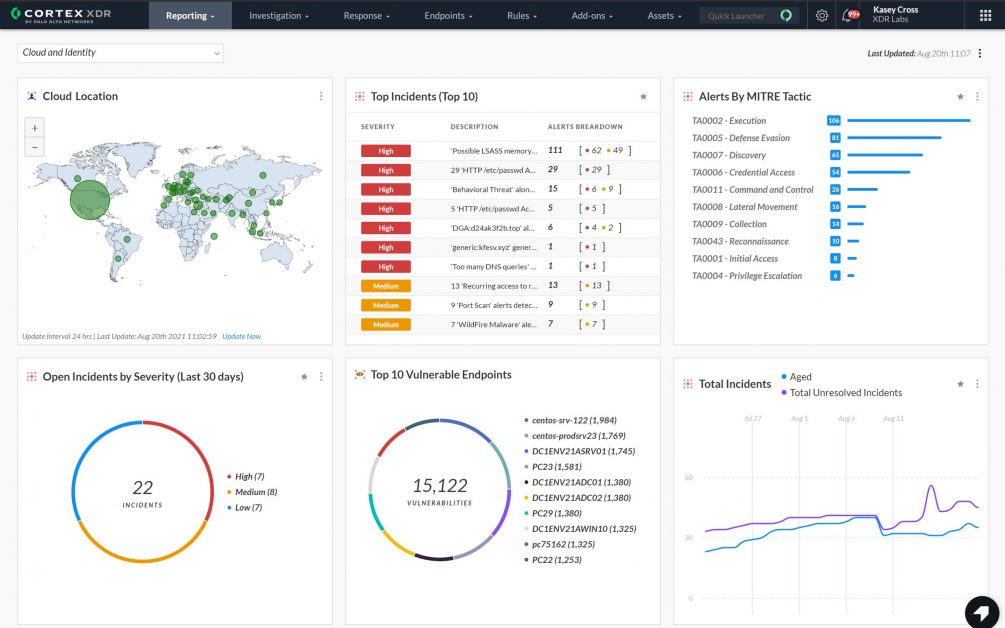

Palo Alto Networks Cortex XDR

Palo Alto Networks Cortex XDR ist eine leistungsstarke Sicherheitsplattform, die die richtige Kombination von Tools integriert, um einen umfassenden Schutz zu gewährleisten. Im Allgemeinen kombiniert dieses Design die Erkennungs-, Reaktions-, Präventions- und Untersuchungsfunktionen in einer leistungsstarken und effizienten Sicherheitslösung. Durch die Integration von Netzwerk-, Cloud- und Endpunktdaten können Teams ihre IT-Systeme vor fortgeschrittenen Angriffen schützen.

Merkmale

- Mit einer hohen Erkennungsrate verfügt das Tool über Agenten, die die Endpunkte vor Exploits, dateilosen und Malware-Angriffen schützen.

- Auf maschinellem Lernen basierende Analyse und Schutz des Benutzerverhaltens, um Anomalien und verdächtige Aktivitäten zu stoppen

- Kombiniert Erkenntnisse über Netzwerke, Endpunkte und Cloud-Daten

- Reduziert Warnmeldungen um über 90 Prozent, sodass sich Sicherheitsteams auf andere Aktivitäten konzentrieren können

- Fortschrittliche Bedrohungssuche und -intelligenz werden es ihm ermöglichen, ausweichende Bedrohungen zu identifizieren und zu stoppen.

- Es verwendet den Palo Alto Network Managed Threat Hunting-Dienst, um seinen Benutzern rund um die Uhr Abdeckung und Schutz vor einer Vielzahl von Angriffen zu bieten.

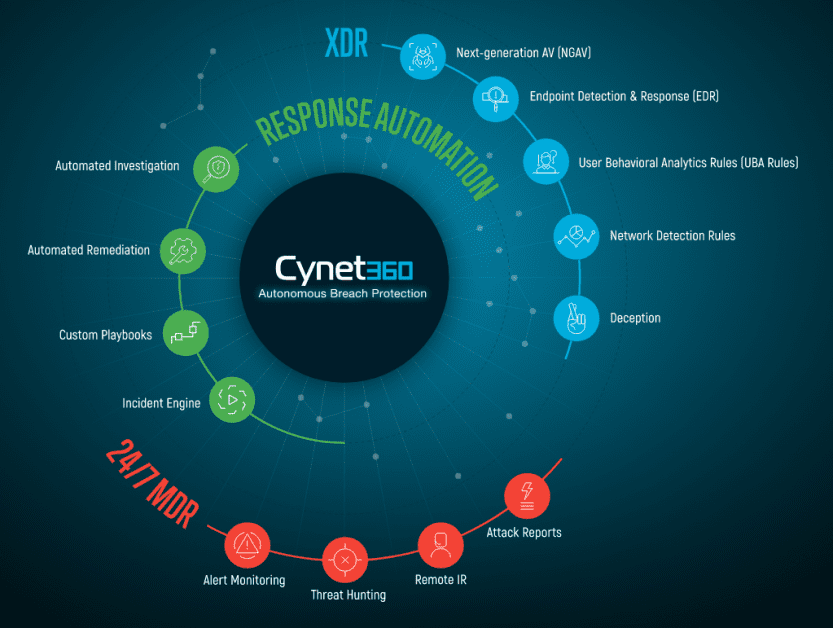

Cynet 360 XDR-Plattform

Cynet 360 ist eine autonome Plattform zum Schutz vor Sicherheitsverletzungen, die eine All-in-One-Bedrohungserkennung und -minderung bietet. Es ermöglicht Ihnen, die Überwachung, Bedrohungserkennung und Behebungsprozesse zu automatisieren. Zusätzlich zur Reaktionsautomatisierung umfasst die XDR-Sicherheitslösung eine Analyse des Netzwerkverkehrs, detaillierte Transparenz sowie vorgefertigte und benutzerdefinierte Wiederherstellungsfunktionen.

Merkmale

- Kombiniert Antivirus, EDR, Incident Response, Deception Intelligence, Netzwerkanalyse und UEBA, um eine umfassende Erkennung und Behebung aller Arten von Bedrohungen zu ermöglichen. Folglich bietet es verbesserte Sichtbarkeit und Schutz, ohne dass ein Multi-Produkt-Sicherheitsstack bereitgestellt werden muss.

- Unterstützt die automatische oder manuelle Behebung von Bedrohungen, die auf Netzwerke, Hosts, Benutzer und Dateien abzielen

- KI-basiertes UEBA zur Erkennung verdächtiger Benutzeraktivitäten, die auf einen Eindringling hindeuten

- Eine breite Palette von Strategien und Skripten zur Optimierung und Automatisierung der Reaktion auf Bedrohungserkennung und anderer Sicherheitsvorgänge.

- Der Täuschungsgeheimdienst erstellt gefälschte, schwach geschützte Konten, die für die Angreifer sehr attraktiv sind. Folglich lenkt der Dienst den Fokus des Angreifers ab, sodass er sich darauf konzentriert, seine böswilligen Aktivitäten auf gefälschte Konten und Daten auszuführen und gefälschte Einstellungen leicht zu ändern.

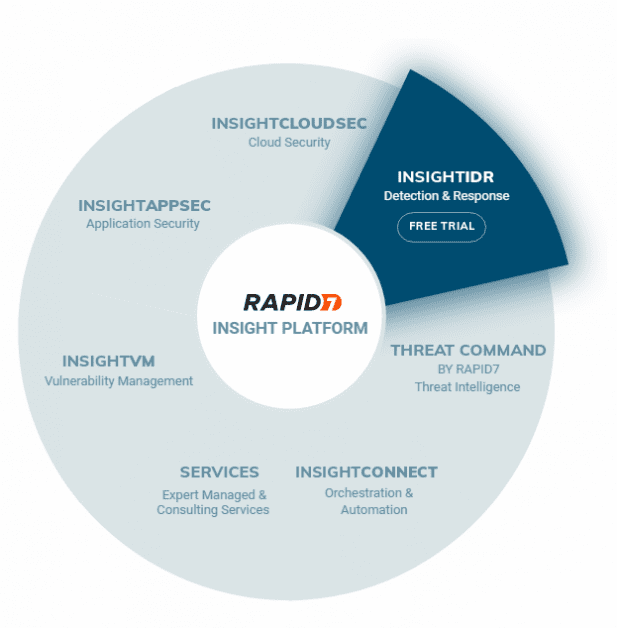

Rapid7 InsightIDR XDR-Lösung

Rapid7 InsightIDR ist eine robuste Cloud-basierte XDR-Lösung mit einer intuitiven Benutzeroberfläche und der Fähigkeit, Daten schnell über Netzwerke, Protokolle, Endpunkte und andere Bereiche hinweg zu analysieren. Die Cloud-Architektur ermöglicht es Ihnen, Sicherheitsvorgänge in der gesamten Infrastruktur zu zentralisieren und zu optimieren. Es nutzt Rapid7s umfassendes, auf maschinellem Lernen basierendes Threat Intelligence-Netzwerk und UEBA, um Sicherheitsprobleme automatisch und schnell zu erkennen und darauf zu reagieren.

Die Plattform ist eine SIEM-Lösung mit einer browserbasierten Konsole. Obwohl es die meisten Vorgänge in der Cloud durchführt, verfügt es auch über Komponenten, die vor Ort ausgeführt werden. Die Agenten vor Ort sammeln in der Regel Daten aus verschiedenen Quellen und laden diese dann über eine sichere verschlüsselte Verbindung zur Verarbeitung in die Cloud hoch.

Merkmale

- Mehrere fortschrittliche Erkennungsmethoden bieten erweiterten Schutz rund um die Uhr.

- Erweiterte Bedrohungserkennung und Identifizierung von Angriffsketten nach Analyse einheitlicher Protokolldatensätze

- Es verwendet maschinelles Lernen, um eine Basislinie des Benutzerverhaltens zu erstellen, wonach es die Sicherheitsteams automatisch benachrichtigt, wenn es verdächtige Aktivitäten oder gestohlene Anmeldeinformationen erkennt.

- Es verwendet auch UEBA, um die Benutzeraktivitäten zu baselinen, wodurch Anomalien leicht erkannt und Fehlalarme reduziert werden.

- Attack Behavior Analytics (ABA) ermöglicht es dem Tool, den Ursprung verschiedener Angriffe zu erkennen und so die Angreifer zu stoppen, bevor sie ihre Angriffe starten.

- Ein Mechanismus zur Reaktion auf Vorfälle, den Sie mithilfe der lokalen Agentenmodule vor Ort bereitstellen können.

Sophos Intercept X Endpoint

Sophos Intercept X Endpoint ist eine leistungsstarke XDR-Lösung, die Teams vollständig synchronisierte, Cloud-native Sicherheit bietet. Es konsolidiert Daten aus mehreren Quellen und präsentiert sie dann auf einem benutzerfreundlichen Dashboard.

Das XDR-Tool bietet verbesserte Sichtbarkeit und Reaktion auf Bedrohungen, um maximalen Schutz für die Infrastruktur und Ressourcen zu gewährleisten. Darüber hinaus können Teams schnell eine Vielzahl von Bedrohungen auf Servern, Endpunkten, Firewalls, Netzwerken und anderen Datenquellen erkennen und untersuchen.

Merkmale

- Bietet eine ganzheitliche Sicht auf die Cyber-Sicherheitslage des Unternehmens und ermöglicht es Sicherheitsteams, bei der Untersuchung der Bedrohungen in die granularen Details einzudringen.

- Erkennen und Stoppen der Angriffstechniken, auf die sich Angreifer verlassen, um Sicherheitslücken auszunutzen. Dazu gehören Techniken zum Starten von Malware-losen, dateilosen und anderen Exploits. Im Idealfall hilft dies, Zero-Day-Angriffe zu stoppen, bevor die Angreifer anfangen können.

- Bietet vollständige Sicherheit basierend auf der Analyse von Daten aus einer Reihe von Datenquellen, einschließlich, aber nicht beschränkt auf Server, Endpunkte, Firewalls, Netzwerkgeräte, E-Mail und mehr.

- Schützen Sie Dateien durch Dateiintegritätsüberwachung, detaillierte Einblicke und Anwendungs-Whitelists

- Führen Sie eine fortschrittliche, KI-gestützte Bedrohungssuche durch und verhindern Sie vorhandene und neu auftretende Malware, Ransomware, dateilose Angriffe und andere Exploits, die auf Ihre Endpunkte abzielen.

Fidelis Elevate XDR-Lösung

Fidelis Elevate XDR ist eine leistungsstarke, effektive und proaktive Cybersicherheitslösung. Das aktive XDR ermöglicht es Sicherheitsteams, Bedrohungen zu finden und darauf zu reagieren und Täuschungstechniken einzusetzen, um die Angreifer in die Irre zu führen. Im Idealfall bietet das Tool die Transparenz, Genauigkeit, Geschwindigkeit und den Kontext, den Sicherheitsteams benötigen, um effektiv auf Bedrohungen zu reagieren und Angriffe zu verhindern.

Die Plattform integriert Endpunkt- und Netzwerkerkennung und -reaktion, Verhinderung von Datenverlust, Täuschung und andere Funktionen in einer einheitlichen Lösung, die fortgeschrittene Bedrohungen und böswillige Aktivitäten verhindert.

Merkmale

- Bietet Einblick in den gesamten E-Mail-, Netzwerk-, Web- und Cloud-Verkehr,

- Bietet Einblick in alle Endpunkt- und Geräteaktivitäten,

- Legt den nächsten Zug eines Angreifers fest und bestimmt folglich, welche Maßnahmen ergriffen werden müssen, um den Angriff zu stoppen. Als solches kann es Bedrohungen schnell erkennen und darauf reagieren, bevor sie Ihre Systeme beeinträchtigen.

- Verwendet verbesserte Algorithmen für maschinelles Lernen, um potenzielle Zero-Day-Angriffe und fortschrittliche Bedrohungen zu identifizieren, sodass Sicherheitsteams schnell handeln und alle böswilligen Aktivitäten stoppen können.

- Automatische Validierung von Warnungen zur Erkennung von Netzwerkbedrohungen, um Fehlalarme zu reduzieren und sicherzustellen, dass sich Sicherheitsteams auf die tatsächlichen Bedrohungen konzentrieren.

- Verwendet fortschrittliche maschinelle Lernanalysen, um Eindringlinge und andere Anzeichen von Angriffen zu erkennen. Es bietet auch automatisierte Bedrohungsuntersuchungen mit Deep Forensik.

Fazit 👨💻

Da die Bedrohungslandschaft und Cyberangriffe immer komplexer werden, müssen IT-Teams nach fortschrittlicheren Sicherheitstools und -strategien suchen, die über die herkömmlichen Antiviren- und anderen Endpunktschutzlösungen hinausgehen, um ausgeklügelte Cyberangriffe zu erkennen und darauf zu reagieren.

In den meisten Fällen verwenden die Angreifer die Endpunkte als Einstiegspunkte, von denen aus sie sich seitlich zu anderen IT-Ressourcen im Netzwerk bewegen können. Um diese Schwachstelle zu beheben, sind fortschrittliche Sicherheitslösungen wie XDR erforderlich, die eine umfassendere Endgeräte- und Netzwerksicherheit bieten, um ein breiteres Spektrum an Angriffen und Bedrohungen zu verhindern.

Eine typische XDR-Lösung stellt sicher, dass die Endgeräteschutz-Tools nahtlos mit Netzwerk-, E-Mail-, Identitäts- und anderen Sicherheitskontrollen zusammenarbeiten, um alle Angriffe zu erkennen und zu stoppen. Im Idealfall bietet es einen effektiveren und ganzheitlicheren Ansatz zur Erkennung und Reaktion auf Bedrohungen. Darüber hinaus bietet ein XDR den Sicherheitsteams mehr Transparenz und besser umsetzbare Berichte, während Fehlalarme reduziert werden.

Das könnte Sie auch interessieren: Die besten SOAR-Lösungen für kleine und große Unternehmen