☁️ Die Cloud-Infrastruktur bietet Vorteile wie Flexibilität, Skalierbarkeit, hohe Leistung und Erschwinglichkeit.

Sobald Sie einen Dienst wie die Google Cloud Platform (GCP) abonniert haben, müssen Sie sich keine Gedanken über die hohen Kapital- und Wartungskosten eines gleichwertigen internen Rechenzentrums und der zugehörigen Infrastruktur machen. Herkömmliche Sicherheitspraktiken vor Ort bieten jedoch keine ausreichende und schnelle Sicherheit für virtuelle Umgebungen.

Im Gegensatz zu einem On-Premise-Rechenzentrum, in dem die Perimetersicherheit die gesamte Installation und die Ressourcen schützt, erfordert die Art der Cloud-Umgebung mit unterschiedlichen Technologien und Standorten einen anderen Ansatz. Normalerweise führt die dezentrale und dynamische Natur der Cloud-Umgebung zu einer erhöhten Angriffsfläche.

Insbesondere Fehlkonfigurationen auf den Cloud-Plattformen und -Komponenten legen die Assets offen und erhöhen gleichzeitig die versteckten Sicherheitsrisiken. Manchmal öffnen Entwickler einen Datenspeicher, wenn sie eine Software entwickeln, lassen ihn dann aber offen, wenn sie die Anwendung auf den Markt bringen.

Daher müssen neben der Befolgung von Best Practices für die Sicherheit ordnungsgemäße Konfigurationen sichergestellt und kontinuierliche Überwachung, Transparenz und Compliance bereitgestellt werden.

Glücklicherweise helfen Ihnen mehrere Tools dabei, die Sicherheit zu verbessern, indem sie Fehlkonfigurationen erkennen und verhindern, einen Einblick in die Sicherheitslage der GCP geben sowie andere Schwachstellen identifizieren und beheben.

Update: Informationen zum AWS-Sicherheitsscanner finden Sie in diesem Beitrag.

Inhaltsverzeichnis

Google Cloud-SCC

Das Google Cloud-SCC ist ein integriertes Risikoanalyse- und Dashboard-System, das es GCP-Kunden ermöglicht, ihre Sicherheitslage zu verstehen und Abhilfemaßnahmen zu ergreifen, um ihre Cloud-Ressourcen und -Assets von einer einzigen Konsole aus zu schützen.

Cloud SCC (Security Command Center) bietet Einblick in die Ressourcen, die in der Google-Cloud-Umgebung ausgeführt werden, und in riskante Fehlkonfigurationen, sodass Teams ihre Gefährdung durch Bedrohungen verringern können. Außerdem hilft das umfassende Sicherheits- und Datenrisikomanagement-Tool den GCP-Kunden, Best Practices für die Sicherheit durchzusetzen.

Die grundlegende Kommandozentrale umfasst mehrere Sicherheitstools von Google. Es handelt sich jedoch um eine flexible Plattform, die sich in eine Vielzahl von Tools von Drittanbietern integrieren lässt, um die Sicherheit zu verbessern und die Abdeckung in Bezug auf Komponenten, Risiken und Praktiken zu erhöhen.

Merkmale

- Zeigen Sie falsch konfigurierte Probleme wie Firewalls, IAM-Regeln usw. an und beheben Sie sie.

- Erkennen, reagieren und verhindern Sie Bedrohungen und Compliance-Probleme

- Identifizieren Sie die meisten Schwachstellen und Risiken wie Mixed Content, Flash Injection und mehr, während Sie die Ergebnisse einfach untersuchen können.

- Identifizieren Sie öffentlich zugängliche Assets wie VMs, SQL-Instanzen, Buckets, Datensätze usw.

- Asset-Erkennung und Inventarisierung, Identifizierung von Schwachstellen, sensiblen Daten und Anomalien,

- Lässt sich in Tools von Drittanbietern integrieren, um die Identifizierung und Adressierung von kompromittierten Endpunkten, Netzwerkangriffen, DDoS, Richtlinien- und Compliance-Verstößen, Sicherheitslücken in Instanzen und Bedrohungen zu verbessern.

Im Allgemeinen ist die Sicherheitszentrale eine flexible Lösung, um die Anforderungen jeder Organisation zu erfüllen. Das Tool lässt sich in verschiedene Google-Sicherheitstools wie Cloud Data Loss Prevention und Web Security Scanner sowie in Sicherheitslösungen von Drittanbietern wie McAfee, Qualys, CloudGuard und mehr integrieren.

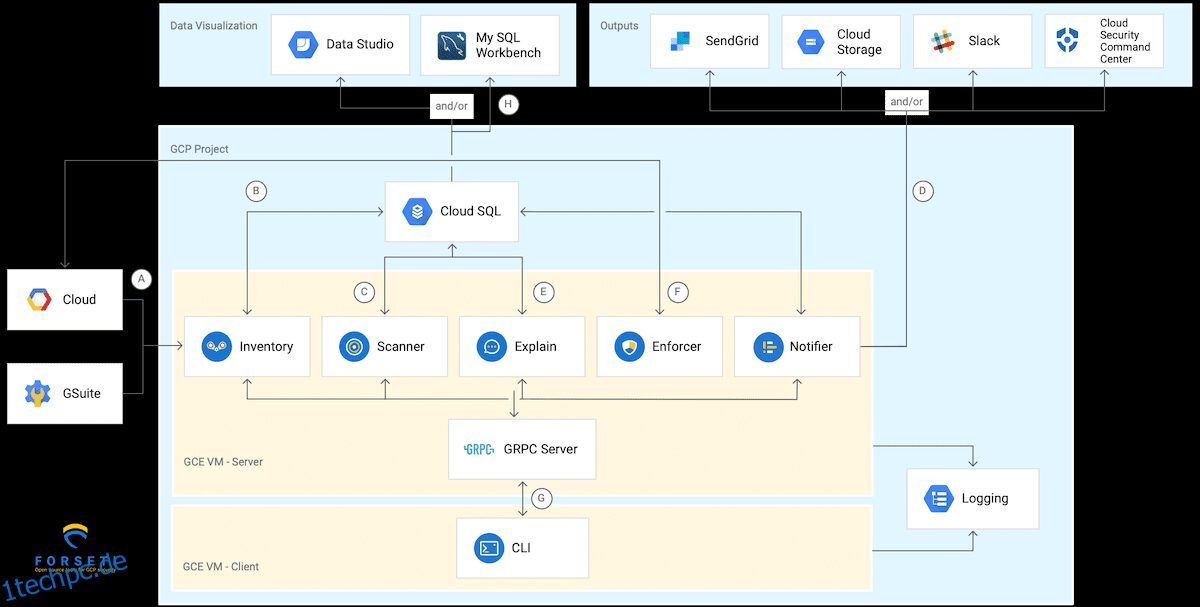

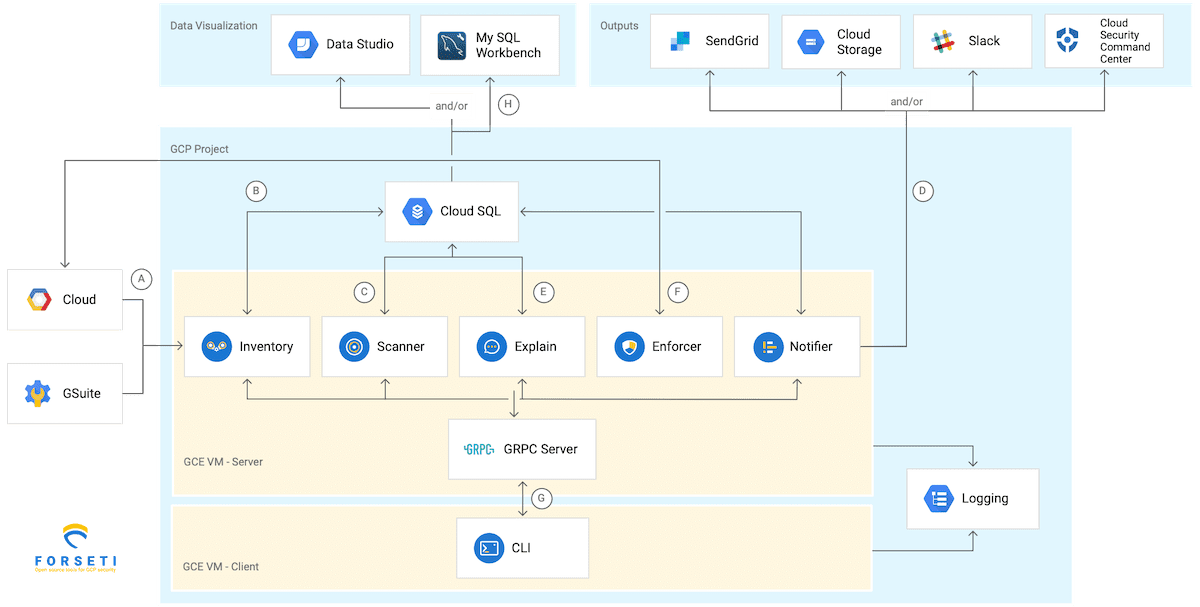

Forseti

Forseti ist eine Open-Source-Lösung, die Ihnen hilft, Ihre GCP-Umgebung sichtbar zu machen, Schwachstellen zu beheben sowie Richtlinien und Compliance zu überwachen und zu verstehen. Es besteht aus verschiedenen Kernmodulen, die Sie einfach aktivieren, konfigurieren und unabhängig voneinander ausführen können.

Es gibt auch mehrere Zusatzmodule, um die Fähigkeiten und die Anpassung von Forseti zu verbessern.

Merkmale

- Überwachen Sie Ihre GCP-Ressourcen, um sicherzustellen, dass die Sicherheitsfunktionen wie Zugriffskontrollen vorhanden und vor unbefugten Änderungen geschützt sind.

- Machen Sie eine Bestandsaufnahme der Ressourcen und behalten Sie den Überblick über Ihre GCP-Umgebung.

- Sicherheits- und Firewall-Richtlinien und -Regeln verstehen und durchsetzen

- Bewerten Sie die Einstellungen und stellen Sie sicher, dass sie konform sind, und legen Sie keine oder Ihre GCP-Ressourcen offen.

- Gewinnen Sie sichtbare Einblicke in Ihre Cloud Identity and Access Management (Cloud IAM)-Richtlinien und zeigen Sie zusätzlich, welchen Zugriff Benutzer auf die Ressourcen haben.

- Verfügt über einen Visualizer, der Ihnen hilft, Ihre GCP-Sicherheitsstruktur zu verstehen und die Einhaltung von Richtlinien und Verstöße zu identifizieren.

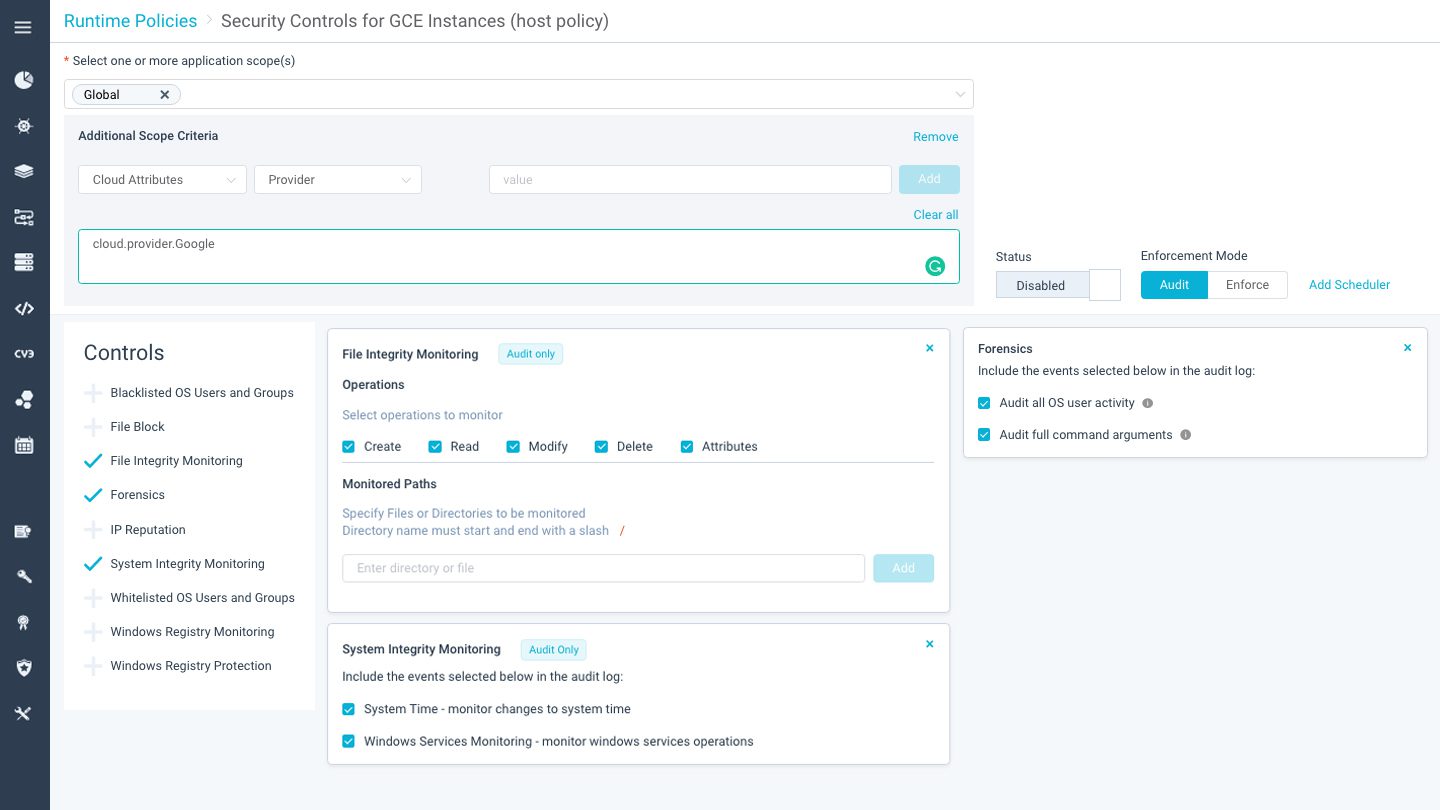

CloudGuard

CloudGuard ist eine Cloud-native agentenlose Sicherheitslösung, die den Sicherheitsstatus der GPC-Plattform bewertet und visualisiert und Teams so in die Lage versetzt, ihre Cloud-Assets und -Umgebungen zu schützen. Die Lösung analysiert verschiedene Assets, darunter die Compute-Engine, Datenbanken, virtuelle Maschinen und andere Dienste sowie die Netzwerk-Firewalls und mehr.

Merkmale

- Stellen Sie eine kontinuierliche Überwachung der Sicherheitsrichtlinien und -ereignisse bereit, erkennen Sie Änderungen und überprüfen Sie die Einhaltung.

- Identifizieren und beheben Sie Fehlkonfigurationen sowie Schwachstellen und damit verbundene Sicherheitsrisiken.

- Erhöhen Sie die Sicherheit und stellen Sie Compliance und Best Practices sicher.

- Leistungsstarke Visualisierungen und Sicherheitsstatus der GCP-Netzwerkressourcen

- Lässt sich nahtlos in die GCP sowie andere öffentliche Clouds wie Amazon-Webdienste und Microsoft Azure integrieren.

- Durchsetzung von Governance-Richtlinien, die den einzigartigen Sicherheitsanforderungen des Unternehmens entsprechen.

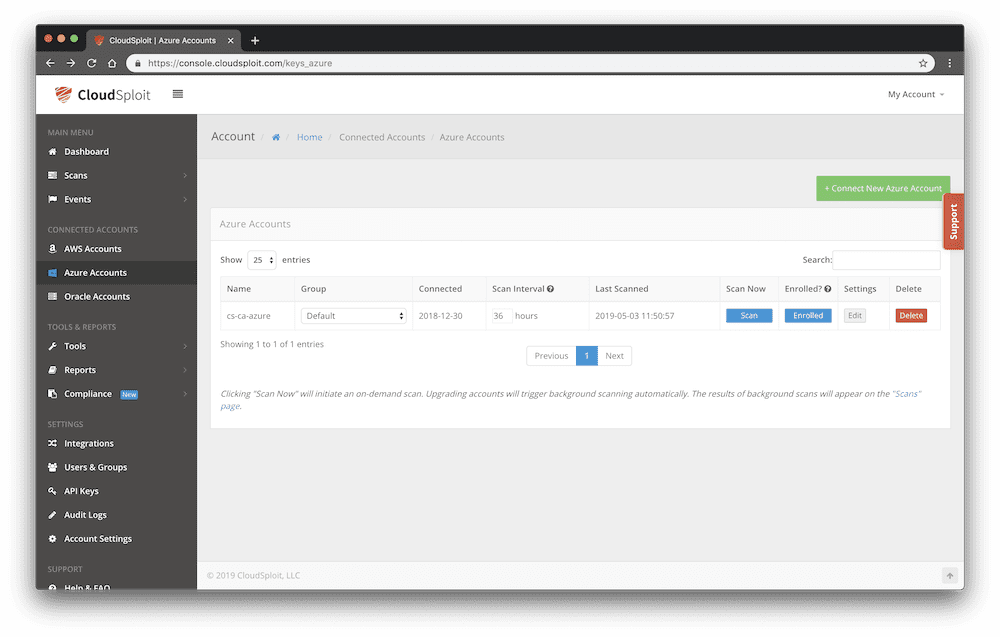

Cloudploit

Cloudploit ist eine leistungsstarke Lösung, die Sicherheitskonfigurationsprobleme in der Google Cloud Platform sowie anderen öffentlichen Cloud-Diensten wie Azure, AWS, Github und Oracle prüft und automatisch erkennt.

Die Sicherheitslösung verbindet sich mit den GCP-Projekten, wo sie die Überwachung der verschiedenen Komponenten bereitstellt. Es bietet Erkennung von Sicherheitsfehlkonfigurationen, böswilligen Aktivitäten, exponierten Assets und anderen Schwachstellen.

Merkmale

- Einfach bereitzustellende und zu verwendende Lösung zur Überwachung der Sicherheitskonfiguration mit einer Warnfunktion

- Schnelle und zuverlässige punktgenaue Scans und Berichte

- Bietet Einblicke in die Sicherheitslage und Compliance

- Überprüft die Systeme und analysiert gleichzeitig die Berechtigungen, Rollen, Netzwerke, Zertifikate, Nutzungstrends, Authentifizierung und verschiedene Konfigurationen.

- Bietet Übersichten auf Kontoebene, mit denen Sie Trends und relative Risikoniveaus im Laufe der Zeit sehen und leicht identifizieren können.

- Ein API-basiertes Design, das die Integration des Tools in verschiedene CISO-Dashboards und andere Berichtssysteme erleichtert.

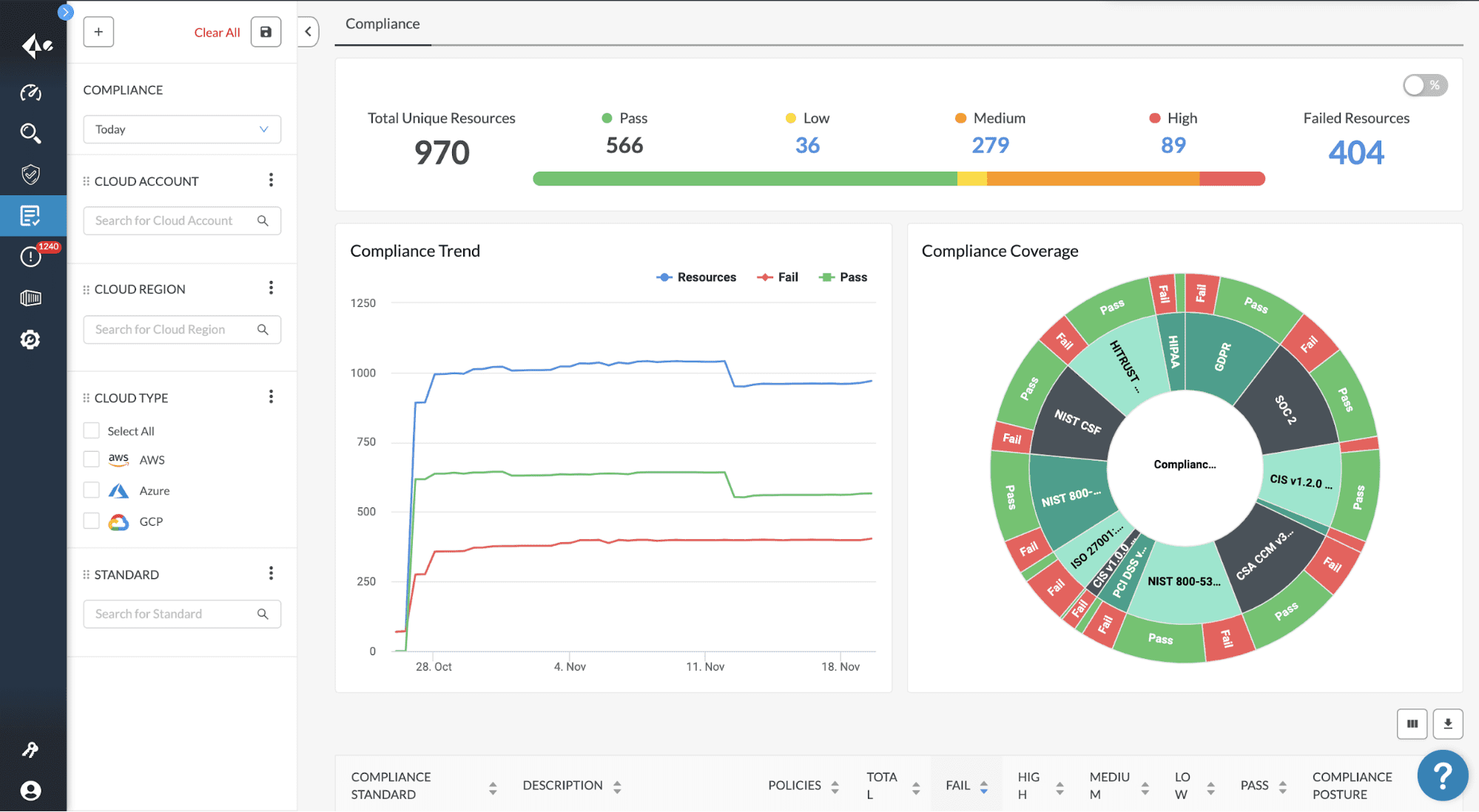

Prisma-Wolke

Prisma-Wolke ist eine integrierte, Cloud-native Lösung zur Gewährleistung einer ordnungsgemäßen Implementierung und Wartung der Sicherheit und Compliance der GCP-Umgebung, -Anwendungen und -Ressourcen.

Das umfassende Tool verfügt über APIs, die sich nahtlos in den GCP-Dienst integrieren lassen, um neben der Durchsetzung der Compliance kontinuierliche Einblicke, Schutz und Berichterstattung zu bieten.

Merkmale

- Umfassende, skalierbare, API-basierte Sicherheitslösung, die Einblicke, kontinuierliche Überwachung, Bedrohungserkennung und Reaktion bietet.

- Vollständige Transparenz, die es Ihnen ermöglicht, Fehlkonfigurationen, Workload-Schwachstellen, Netzwerkbedrohungen, Datenlecks, unsichere Benutzeraktivitäten und mehr zu identifizieren und zu beheben

- Schützt Workloads, Container und Apps, die auf der Google Cloud Platform ausgeführt werden.

- Benutzerdefinierte Durchsetzung von Sicherheitsrichtlinien basierend auf Anwendungen, Benutzern oder Geräten.

- Setzen Sie auf einfache Weise Governance-Richtlinien und die Einhaltung einer Vielzahl von Standards durch, einschließlich, aber beschränkt auf NIST, CIS, GDPR, HIPAA und PCI.

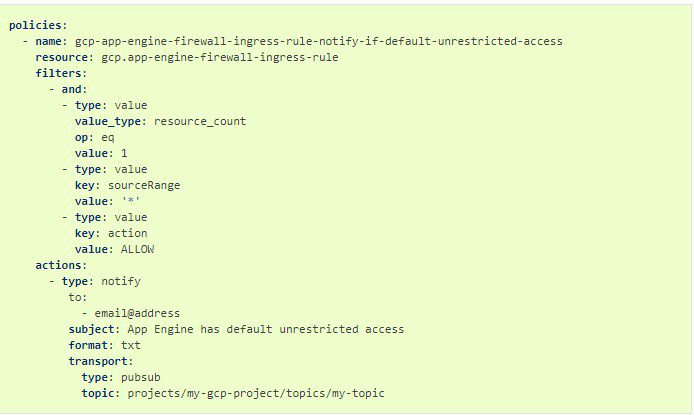

Cloud-Verwalter

Cloud-Hüter ist eine flexible und leichtgewichtige Open-Source-Regel-Engine für Cloud-Sicherheit und -Governance. Mit der Lösung können Sie Ihre GCP-Konten und -Ressourcen sicher verwalten. Neben der Sicherheit trägt die integrierte Lösung zur Kostenoptimierung bei, indem sie die Ressourcennutzung verwaltet, sodass Sie Geld sparen können.

Merkmale

- Echtzeit-Durchsetzung von Sicherheitsrichtlinien und Compliance bei Zugriffsverwaltung, Firewall-Regeln, Verschlüsselung, Tags, Garbage Collection, automatisiertem Ressourcenmanagement außerhalb der Geschäftszeiten usw.

- Bietet einheitliche Metriken und Berichte

- Integriert sich nahtlos in die Funktionen der Google Cloud Platform

- Stellen Sie GCP AuditLog und andere serverlose Funktionen automatisch bereit.

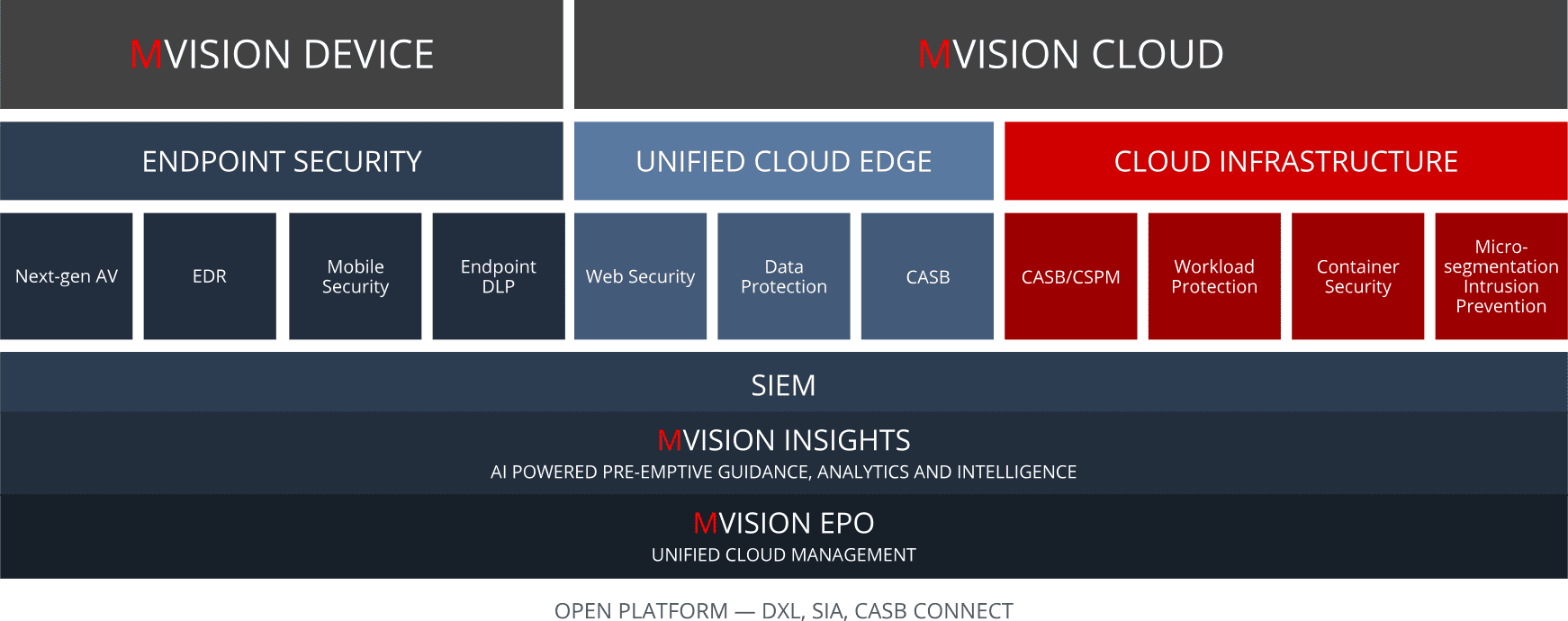

McAfee MVISION

Das McAfee MVISION ist eine Sicherheitslösung, die in Google Cloud SCC integriert ist, um Teams Einblick in die Sicherheitslage ihrer GCP-Ressourcen zu geben und Schwachstellen und Bedrohungen zu erkennen und zu beheben.

Außerdem bietet die Cloud-native Lösung Konfigurationsaudits, die es Sicherheitsteams ermöglichen, versteckte Risiken zu identifizieren und zu beheben. Es verfügt über Cloud-Richtlinien-Engines, die die GCP-Abfragen verbessern, wodurch verschiedene Sicherheitsfehlkonfigurationen in verschiedenen GCP-Diensten gefunden werden können.

Merkmale

- Bietet Einblicke, die Teams dabei helfen, Sicherheits- und Compliance-Probleme zu identifizieren und zu beheben.

- Verbesserte und umfassende Konfigurationsprüfung zum Auffinden verborgener Schwachstellen, sodass Teams Best Practices durchsetzen können.

- Bietet Transparenz, um Teams in die Lage zu versetzen, Sicherheitsvorfälle, Anomalien, Verstöße und Bedrohungen zu untersuchen, und ermöglicht schnelle Abhilfemaßnahmen in der Cloud-Sicherheitszentrale.

- Benachrichtigungen bei Sicherheitsbedrohungen oder Richtlinienverstößen.

- Visualisieren Sie Schwachstellen und Bedrohungen auf Google Cloud SCC-Dashboards.

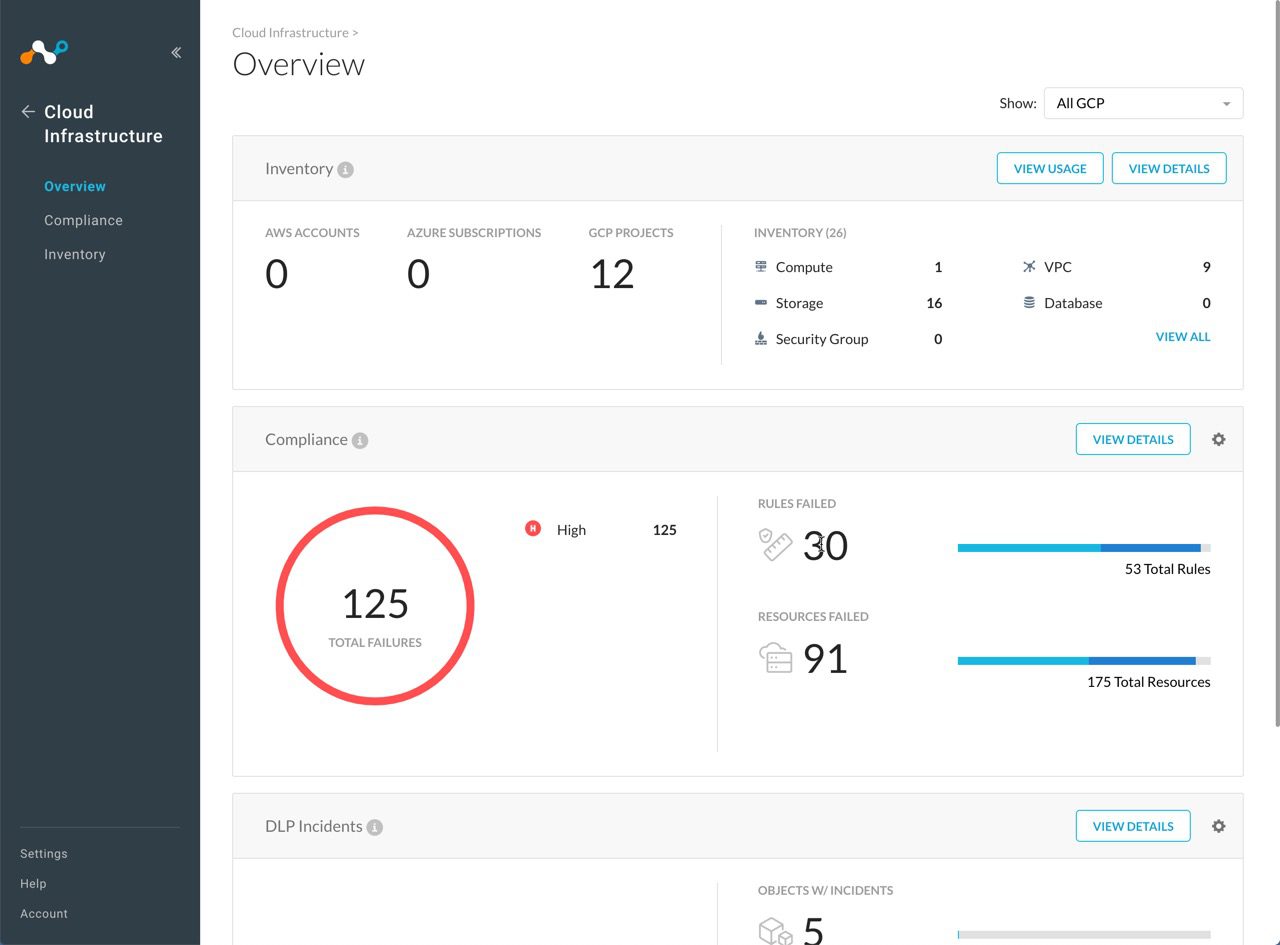

Netskope

Netskope ermöglicht es Ihnen, Sicherheitsprobleme, Bedrohungen und Fehlkonfigurationen, die Ihre digitalen Assets Bedrohungen und Angriffen aussetzen, schnell zu erkennen und zu beheben.

Neben der Ergänzung von GSCC beim Schutz von Recheninstanzen, Objektspeichern, Datenbanken und anderen Assets geht Netskope tiefer und breiter, um Einblicke in Fehlkonfigurationen, fortgeschrittene Bedrohungen und Risiken zu geben.

Merkmale

- Erhalten Sie wertvolle Einblicke in Echtzeit in Bedrohungen, Schwachstellen, Fehlkonfigurationen und Compliance auf Ihrer Google Cloud-Plattform.

- Identifizieren und beheben Sie alle Schwachstellen, Fehlkonfigurationen, Compliance- und Sicherheitsrisiken.

- Überwachen Sie kontinuierlich Ihre Sicherheitskonfiguration und vergleichen Sie sie mit Best Practices. Identifizieren Sie Probleme und setzen Sie Standards auf der Grundlage von Best Practices und CIS-Benchmarks durch.

- Compliance-Berichte – Bestandsaufnahme Ihrer GCP-Ressourcen, um Fehlkonfigurationen und Anomalien zu ermitteln und zu melden.

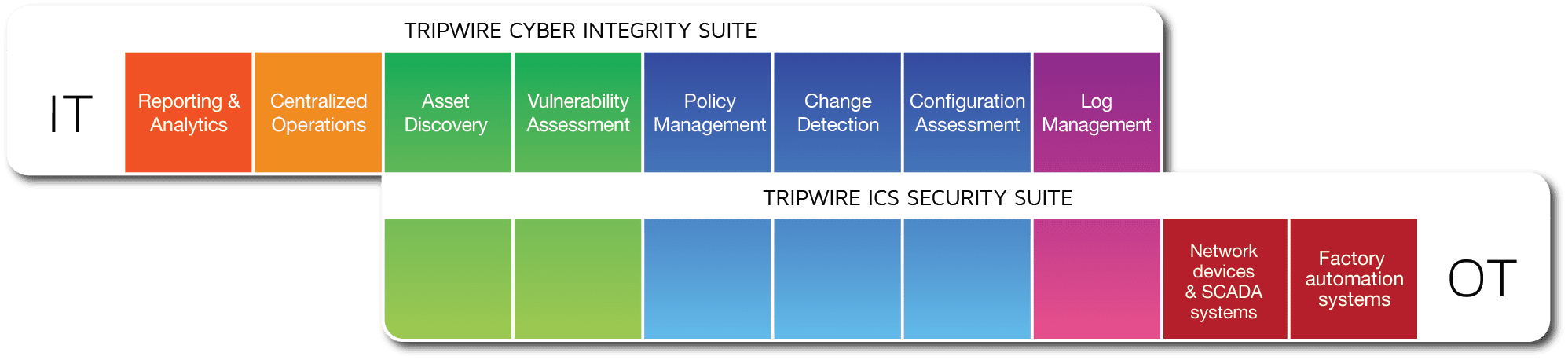

Stolperdraht

Tripwire Cloud-Cybersicherheit ist eine umfassende Lösung, die es Unternehmen ermöglicht, effektive Sicherheitskonfigurationen und -kontrollen zu implementieren und so die Offenlegung ihrer digitalen Assets zu verhindern. Es kombiniert Konfigurationsmanagement, einen Cloud-Management-Assessor (CMA) und Funktionen zur Überwachung der Dateiintegrität, um öffentlich zugängliche Ressourcen und Daten auf der GCP zu identifizieren.

Hauptmerkmale

- Ermitteln und adressieren Sie öffentlich zugängliche GCP-Speicherbuckets oder -instanzen, um eine ordnungsgemäße Konfiguration und Datensicherheit zu gewährleisten.

- Sammelt, analysiert und bewertet dann die Daten der GCP-Konfiguration, sodass Sie Fehlkonfigurationen identifizieren und beheben können.

- Überwachen Sie Konfigurationsänderungen, die die GCP-Cloud gefährden oder Assets offenlegen

- Der Cloud-Management-Assessor von Tripwire überwacht die Google Cloud-Plattform auf Fehlkonfigurationen und benachrichtigt die Sicherheitsteams zur Behebung.

Scout-Suite

Das Scout-Suite ist ein Open-Source-Sicherheitsprüfungstool für GCP und andere öffentliche Clouds. Es ermöglicht Sicherheitsteams, den Sicherheitsstatus ihrer GCP-Umgebungen zu bewerten und Fehlkonfigurationen und andere Schwachstellen zu identifizieren.

Das Konfigurationsüberprüfungstool der Scout Suite interagiert problemlos mit den APIs, die Google bereitstellt, um Daten zum Sicherheitsstatus zu sammeln und zu analysieren. Es hebt dann alle Schwachstellen hervor, die es identifiziert.

Aqua-Sicherheit

Aqua-Sicherheit ist eine Plattform, die Organisationen sichtbare Einblicke in GCP und andere AWS, Oracle Cloud, Azure bietet. Es hilft, Richtlinien und Compliance zu vereinfachen und durchzusetzen.

Aqua lässt sich in das Cloud Security Command Center von Google, andere Lösungen von Drittanbietern sowie Analyse- und Überwachungstools integrieren. Auf diese Weise können Sie Ihre Sicherheit, Richtlinien und Compliance von einem einzigen Ort aus anzeigen und verwalten.

Merkmale

- Scanne, identifiziere und behebe Fehlkonfigurationen, Malware und Schwachstellen auf Bildern

- Setzen Sie die Integrität der Bilder über den gesamten Anwendungslebenszyklus hinweg durch

- Definieren und erzwingen Sie Privilegien und Compliance-Standards wie PCI, GDPR, HIPAA usw.

- Bietet verbesserte Bedrohungserkennung und Abwehrmaßnahmen für die GCP-Container-Workloads.

- Erstellen und erzwingen Sie Image-Assurance-Richtlinien, um zu verhindern, dass kompromittierte, anfällige oder falsch konfigurierte Images in Ihrer Google Kubernetes Engine-Umgebung ausgeführt werden

- Es hilft Ihnen, einen Audit-Trail für Forensik und Compliance zu erstellen.

- Es bietet ein kontinuierliches Scannen der Einstellungen, um Schwachstellen und Anomalien zu finden.

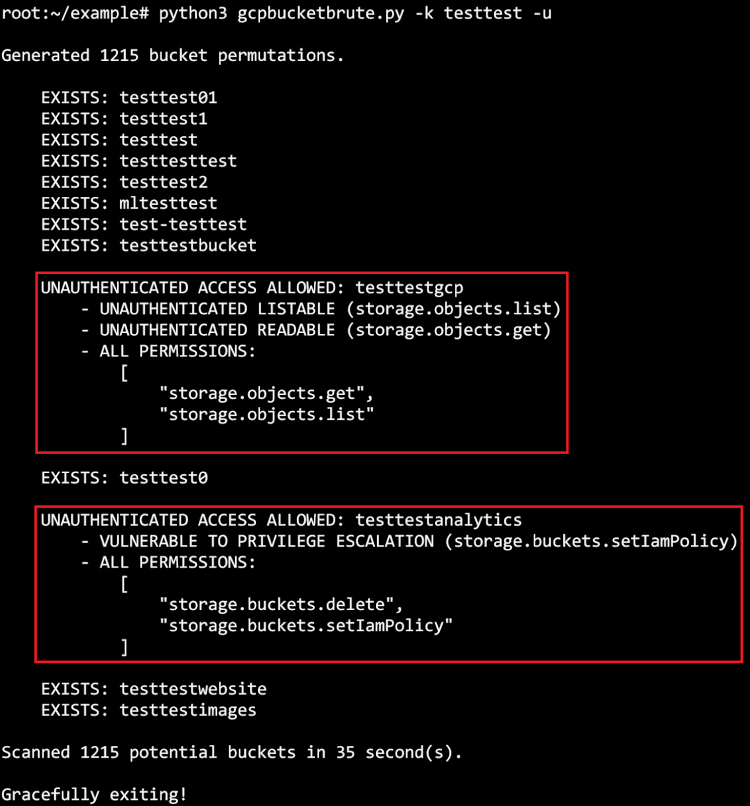

GCPBucketBrute

Das GCPBucketBrute ist eine anpassbare und effektive Open-Source-Sicherheitslösung zum Erkennen offener oder falsch konfigurierter Google Storage-Buckets. Im Allgemeinen ist dies ein Skript, das Google-Storage-Buckets auflistet, um festzustellen, ob es unsichere Konfigurationen und Rechteausweitungen gibt.

Merkmale

- Entdecken Sie offene GCP-Buckets und riskante Rechteausweitungen auf Cloud-Instanzen auf der Plattform.

- Überprüfen Sie die Berechtigung in jedem erkannten Bucket und stellen Sie fest, ob sie anfällig für eine Berechtigungseskalation sind.

- Geeignet für Google-Cloud-Penetrationstests, Red-Team-Engagements und mehr.

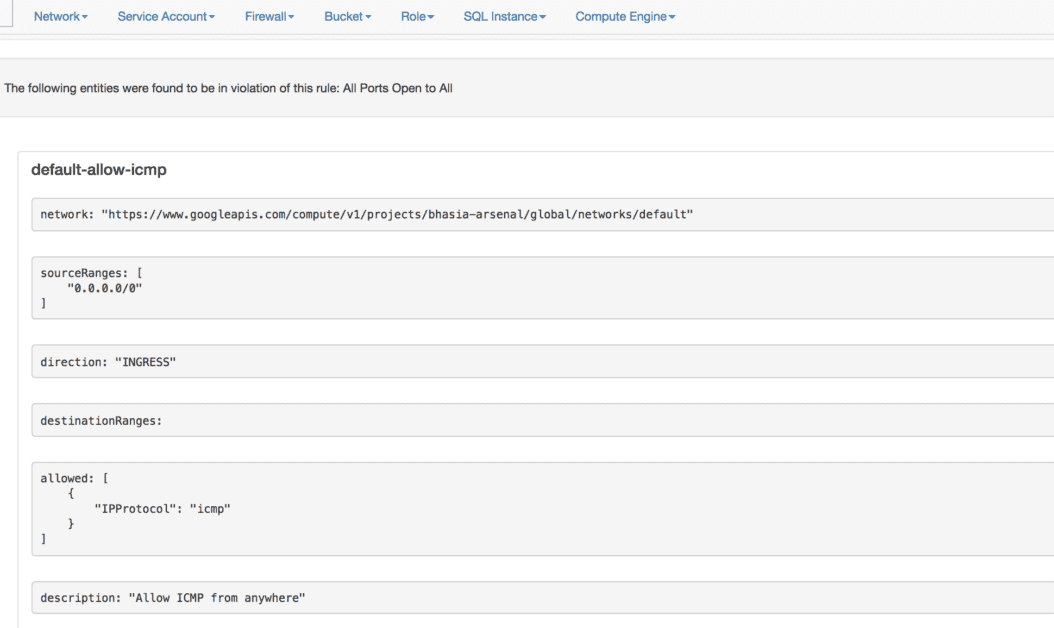

Cloud-Sicherheitssuite

Sicherheit FTW Cloud Security Suite ist eine weitere Open-Source-Lösung zur Prüfung des Sicherheitsstatus der GCP-Infrastruktur. Die All-in-One-Lösung hilft Ihnen, die Konfigurationen und die Sicherheit der GCP-Konten zu prüfen und kann eine Vielzahl von Schwachstellen identifizieren.

Fazit

Die Google Cloud Platform bietet eine flexible und hochskalierbare IT-Infrastruktur. Wie andere Cloud-Umgebungen kann es jedoch Schwachstellen aufweisen, wenn es nicht richtig konfiguriert ist. Betrüger können ausnutzen, um die Systeme zu kompromittieren, Daten zu stehlen, mit Malware zu infizieren oder andere Cyberangriffe durchzuführen.

Glücklicherweise können Unternehmen ihre GCP-Umgebungen sichern, indem sie bewährte Sicherheitspraktiken befolgen und zuverlässige Tools zum Schutz, zur kontinuierlichen Überwachung und zur Bereitstellung von Einblick in die Konfigurationen und den allgemeinen Sicherheitsstatus verwenden.