Web-Sicherheit ist ein echtes Geschäft, und es ist besser, dies früher anzuerkennen, als darauf zu warten, dass etwas Schlimmes passiert.

Der schnelle technologische Fortschritt, einschließlich Webservices und -anwendungen, hat moderne Unternehmen revolutioniert. Viele Unternehmen haben ihre meisten Operationen online verlagert, sodass Mitarbeiter und Geschäftspartner aus allen Teilen der Welt problemlos in Echtzeit zusammenarbeiten und Daten austauschen können.

Nach der Einführung der modernen HTML5-Web-Apps und Web 2.0 änderten sich die Kundenanforderungen. Jetzt möchte jeder rund um die Uhr auf alle Informationen zugreifen, die er benötigt. Infolgedessen werden auch Online-Unternehmen dazu gedrängt, ihre Daten ständig verfügbar zu machen.

Während die globale Ausgangssperre für diejenigen, die von zu Hause aus arbeiten, und Online-Händler ganz gut gewesen sein mag, hat sie auch Cyberkriminellen enorm zugute gekommen.

Die zunehmenden Online-Transaktionen und Remote-Arbeit ermöglichten es ihnen, viele Kreditkarteninformationen zu hacken und Remote-Mitarbeiter und ihre Organisationen ins Visier zu nehmen. Dieser Fortschritt lockte auch Betrüger und böswillige Hacker an, die hin und wieder neue Bedrohungsvektoren entwickeln.

In diesem Jahr erlebten etwa 80 % der Unternehmen einen Anstieg von Cyberangriffen, während das Coronavirus zu einem Anstieg der Bedrohungen von Banken um 238 % führte, sagt a Bericht.

Um all diese Angriffe abzuschwächen, wurde vor langer Zeit die Sicherheit von Webanwendungen entwickelt. Und diese Branche benötigt talentierte Fachleute, die Unternehmen vor dem Verlust von Daten, Geld und Verbrauchervertrauen bewahren können.

Dies ist das Ziel dieses Artikels, in dem Sie Dinge über Sicherheit verstehen, was von Websicherheitsexperten erwartet wird und Quellen, aus denen Sie die Fähigkeiten erlernen und beherrschen können.

Also, fangen wir an?

Inhaltsverzeichnis

Was ist Webanwendungssicherheit?

Websicherheit, Cybersicherheit oder Sicherheit von Webanwendungen ist der Weg, Onlinedienste und Websites vor verschiedenen Bedrohungen zu schützen, die die mit den Codes einer Anwendung verbundenen Schwachstellen ausnutzen.

Einige der häufigsten Ziele dieser Angriffe sind Datenbankverwaltungslösungen wie phpMyAdmin, SaaS-Anwendungen, Content-Management-Systeme (CMS) wie WordPress und mehr.

Die Web-Sicherheit zielt darauf ab, solche Angriffe zu verhindern, indem unbefugter Zugriff, Nutzung, Zerstörung/Unterbrechung oder Änderung verweigert werden.

Was ist also der Grund, warum Angreifer Webanwendungen weitreichend angreifen?

- Die inhärente Komplexität des Anwendungsquellcodes erhöht die Wahrscheinlichkeit von Schwachstellen sowie Codemanipulationen.

- Anwendungen sind einfach auszuführen; Daher können Angreifer die meisten Angriffe einfach starten oder automatisieren, was auf Tausende von Anwendungen gleichzeitig abzielen kann.

- Hochwertige Beute, die sensible und private Daten durch Quellcode-Manipulation sowie finanzielle Beute umfasst

Häufige Arten von Schwachstellen

Cross-Site-Scripting (XSS)

XSS ermöglicht es Angreifern, clientseitige Skripts in eine Webseite einzuschleusen und direkt auf wichtige Daten zuzugreifen, Benutzer dazu zu bringen, wichtige Daten preiszugeben oder sich als Benutzer auszugeben. Zu den Folgen gehören das Aufrufen von Konten, das Aktivieren von Trojanern, das Ändern von Seiteninhalten usw.

Cross-Site Request Forgery (CSRF)

CSRF täuscht Opfer, wenn sie eine Anfrage stellen, die ihre Autorisierung oder Authentifizierung nutzt. Daher können Angreifer über diese Kontoberechtigungen Anfragen stellen, die sich als der Benutzer ausgeben. Dies kann zu Überweisungen, Passwortänderungen usw. führen.

Denial-of-Service (DoS) & Distributed-Denial-of-Service (DDoS)

Angreifer überlasten den Zielserver und/oder seine Infrastruktur mit unterschiedlichem Angriffsverkehr. Sobald der Server nicht mehr in der Lage ist, Inkling-Anfragen effektiv zu verarbeiten, verhält er sich träge und verweigert schließlich den Dienst für mehr eingehende Anfragen, selbst von legitimen Besuchern.

SQL-Injection 💉

Die Methode, mit der ein Angreifer Schwachstellen ausnutzt, ähnelt der Art und Weise, wie Datenbanken Suchabfragen implementieren. Angreifer verwenden SQI, um auf nicht autorisierte Daten zuzugreifen, Benutzerberechtigungen zu erstellen oder zu ändern, vertrauliche Daten zu zerstören oder zu manipulieren und vieles mehr.

Remote-Dateieinbindung

Angreifer verwenden es, um bösartige Dateien mit Codes in einen Webanwendungsserver einzuschleusen, um diese Codes auszuführen, um die Anwendung zu beschädigen, sie zu manipulieren und Datendiebstahl durchzuführen.

Andere

Andere Angriffe umfassen Speicherbeschädigung, Datenschutzverletzung, Clickjacking, Directory Traversal, Command Injection, Butter Overflow und mehr.

Ich hoffe, das reicht aus, um zu verstehen, dass Websicherheit das Gebot der Stunde ist und warum jeder sie so schnell wie möglich implementieren muss, bevor sie eine Bedrohung für Ihre Anwendung darstellen und Sie finanziell oder in Bezug auf Ihren Ruf schädigen könnte.

Aufgrund der wachsenden Anforderungen kommen viele Menschen nach vorne, um zu lernen. Und wenn Sie daran interessiert sind, dieses Fach zu lernen, könnte es eine großartige Karriereoption und auf persönlicher Ebene von Vorteil sein.

Was machen Web Security Professionals?

Websicherheitsexperten sind für den Schutz von Webanwendungen, relevanten Netzwerken und Anwendungsdaten verantwortlich. Sie helfen, Datenschutzverletzungen zu mindern, indem sie das Netzwerk überwachen und auf Bedrohungen reagieren.

Diese Fachleute haben einen Hintergrund als Netzwerk- oder Systemadministratoren, Programmierer. Dies liegt daran, dass dieser Bereich Neugier, kritisches Denken, Leidenschaft für Forschung und Lernen erfordert. Sie müssen in der Lage sein, Hacker auszutricksen, die bei der Entwicklung und Einschleusung verschiedener Bedrohungen „destruktiv kreativ“ sind.

Da Sicherheitsbedrohungen jederzeit auftauchen können, müssen Sicherheitsexperten über die neuesten Taktiken auf dem Laufenden bleiben, die Hacker anwenden, um sich in Systeme und Netzwerke einzuschleichen. Einige der Verantwortlichkeiten von Web-Sicherheitsexperten sind:

- Finden Sie Schwachstellen in Webanwendungen, Datenbanken und Verschlüsselung.

- Abwehr von Angriffen durch Behebung von Sicherheitsproblemen

- Führen Sie regelmäßig Audits durch, um die besten Sicherheitspraktiken zu gewährleisten

- Setzen Sie Tools zur Verhinderung und Erkennung von Endpunkten ein, um böswillige Angriffe zu verhindern

- Implementieren Sie Systeme für das Schwachstellenmanagement über Assets in der Cloud und lokal

- Behandeln Sie die Bereinigung, falls Angriffe stattfinden

- Arbeiten Sie mit anderen IT-Betrieben zusammen, um die Notfallwiederherstellung zu planen.

- Arbeiten Sie mit Teamleitern und der Personalabteilung zusammen, um alle Mitarbeiter darin zu schulen, verdächtige Aktivitäten zu erkennen.

Einige bewährte Sicherheitspraktiken zum Sichern von Webanwendungen

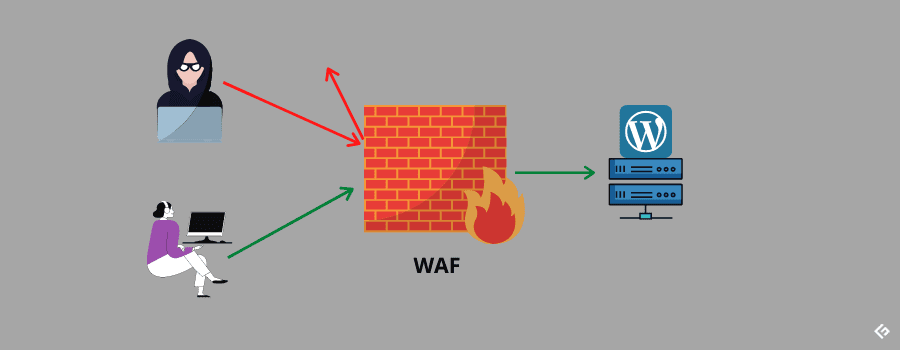

Verwendung von Web Application Firewalls (WAF)

WAF hilft beim Schutz Ihrer Webanwendungen vor böswilligen HTTP-Anfragen. Es errichtet eine Barriere zwischen dem Angreifer und Ihrem Server. Es kann Layer Seven vor Bedrohungen wie XSS, CSRF, SQL-Injection usw. schützen.

DDoS-Minderung

Wie der Name schon sagt, wird es verwendet, um Anwendungs-DDoS- und Netzwerkschichtangriffe abzuschwächen und somit Websites, Anwendungen und Serverinfrastruktur zu sichern.

Bot 🤖-Filterung

Es ist implementiert, um schädlichen Bot-Traffic herauszufiltern.

DNS-Schutz

Es wird getan, um Ihre DNS-Anfrage davor zu schützen, durch On-Path-Angriffe und DNS-Cache-Poisoning gekapert zu werden.

Verwendung von HTTPS

HTTPS verschlüsselt alle Daten, die zwischen dem Server und Ihrem Client ausgetauscht werden, um Anmeldeinformationen, Header-Informationen, Cookies, Anforderungsdaten usw. zu schützen.

Wenn Sie sich also entschlossen haben, die Sicherheit von Webanwendungen zu lernen, können Sie sich auf die folgenden Lernressourcen beziehen und Ihre Fähigkeiten verbessern 🧑💻.

PortSwigger

Lernen Sie von den Machern der Burp Suite – einer führenden Plattform für eine Vielzahl von Cybersicherheits-Tools von PortSwigger. Es ist ein KOSTENLOSES Online-Training, das Ihre Karriere in der Cybersicherheit vorantreiben kann.

Mit interaktiven Labs können Sie jederzeit und überall lernen und Ihren Fortschritt im Laufe der Zeit verfolgen. Es bietet Schulungen zu Schwachstellen in der Geschäftslogik, Offenlegung von Informationen, Web-Cache-Poisoning, unsichere Deserialisierung, SQL-Injection, XSS, CSRF, XXE-Injection und mehr.

Die Lernmaterialien von PortSwigger werden von erfahrenen Fachleuten, einem Forschungsteam und ihrem Gründer – Dafydd Stuttard – erstellt. Er ist auch Autor eines berühmten Buches mit dem Titel Web Application Hacker’s Handbook.

Die Tutorials werden im Text- und Videoinhalt umfassend erklärt, damit Sie sich die wichtigsten Punkte leicht merken können. Ihre interaktiven Labore machen den gesamten Kurs spannend, und hier stellen sie realistische Rätsel, um Ihre Hacking-Fähigkeiten zu testen.

EdX

Websicherheitsgrundlagen von EdX ist großartig, um die Grundprinzipien zu verstehen. Es bietet Ihnen einen Überblick über gängige Angriffe und Gegenmaßnahmen, die für jeden von ihnen geeignet sind, nur theatralisch und praktisch.

Sie vermitteln Ihnen auch die besten Sicherheitspraktiken, die derzeit zur Sicherung von Webanwendungen vorherrschen. Wenn Sie in den Kurs einsteigen möchten, benötigen Sie keine Sicherheitsvorkenntnisse unbedingt. Aber wenn Sie das tun, wird es Ihnen sehr helfen, Dinge wie HTTP, JavaScript, HTML usw. besser zu verstehen.

Die Kursdauer beträgt 5 Wochen, die 4-6 Stunden pro Woche beinhalten. Es ist völlig KOSTENLOS zu lernen; Wenn Sie möchten, können Sie jedoch 48,97 US-Dollar bezahlen, um ein verifiziertes und vom Dozenten unterzeichnetes Zertifikat mit einem Logo der Institution darauf zu erhalten. Dieses Zertifikat kann verwendet werden, um die Jobaussichten zu verbessern, und kann auf LinkedIn geteilt oder in Ihren Lebenslauf oder Lebenslauf aufgenommen werden.

Stanford

Der CS 253 Web Security Kurs von Stanford bietet eine vollständige Zusammenfassung der Websicherheit und zielt darauf ab, den Schülern die gängigen Webangriffe und deren Verhinderung verständlich zu machen. Der Kurs deckt nicht nur die Grundlagen, sondern auch die fortgeschrittenen Kenntnisse in Websicherheit ab.

Einige der Themen sind:

- Prinzipien der Websicherheit

- Angriffe & Gegenmaßnahmen

- Sicherheitslücken in Webanwendungen

- Browser-Sicherheitsmodell

- Injection-, DoS- und TLS-Angriffe

- Fingerprinting, Datenschutz, Same-Origin-Richtlinie, Authentifizierung, Cross-Site-Scripting, JavaScript-Sicherheit

- Verteidigung in der Tiefe

- Neue Bedrohungen

- Techniken zum Schreiben sicherer Codes, Sicherheits-Exploits

- Implementieren sich entwickelnder Webstandards und Abwehr schwacher Web-Apps

Für die Aufnahme dieses Kurses müssen Sie CS 142 oder eine andere gleichwertige Erfahrung in der Webentwicklung absolviert haben. Hier besteht Anwesenheitspflicht und die Benotung richtet sich nach:

- 75 % auf Aufträge

- 25% auf die Abschlussprüfung

Um sich besser vorzubereiten, können Sie die Lösung für die lesen Abschlussprüfung 2019 und andere Probefragen für CS253.

Anfängerfreundlich

Zweifellos, Udemy ist einer der besten Orte, um online für verschiedene Kurse zu lernen; Die Sicherheit von Webanwendungen ist eine davon. Wenn Sie Anfänger sind, ist dieser Kurs ideal für Sie, da keine Programmierkenntnisse erforderlich sind.

In diesem Kurs würden Sie lernen:

- Identifizierung der 10 besten Bedrohungen, die von OWASP oder dem Open Web Application Security Project erkannt wurden

- Verstehen, wie diese Bedrohungen abgeschwächt werden können

- Auswirkung jeder Bedrohung auf Ihr Unternehmen

- Wie Angreifer diese Bedrohungen ausführen

Der Kurs wird in der einfachsten Sprache erklärt, damit jeder mit wenig Informationen im Internet und am Computer ihn verstehen kann. Es umfasst auch eine eingehende Verteidigung, eine Erklärung für Spoofing, Offenlegung von Informationen, Manipulation, Ablehnung, Erhöhung von Rechten und DoS.

Erfahrene Tutoren bringen Ihnen alles bei, was Sie brauchen, um die Grundlagen der Websicherheit zu beherrschen.

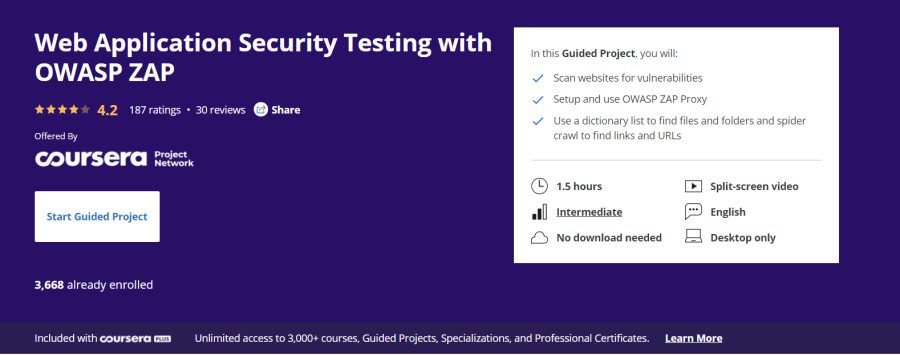

Coursera

Eine weitere sehr gute Option auf der Liste ist Coursera, das lehrt, wie Sie OWASP ZAP oder Zed Attack Proxy verwenden können. Dieses Tool hilft Sicherheitsexperten und Penetrationstestern beim Auffinden von Schwachstellen.

- Sie lehren, wie Sie nach Schwachstellen scannen, Scan-Ergebnisse analysieren, daraus Berichte erstellen usw.

- Sie lernen auch die Browser-Proxy-Konfiguration kennen, um Antworten und Anfragen passiv zu scannen, indem Sie Websites durchsuchen.

- Eine kurze Erläuterung zum Anzeigen, Abfangen, Weiterleiten und Ändern von Webanforderungen, die zwischen der Webanwendung und dem Browser auftreten.

- Außerdem lernen Sie, Wörterbuchlisten zu verwenden, um Ordner und Dateien auf Ihrem Webserver zu finden.

- Außerdem konnten Sie verstehen, wie Sie Websites durch Spider-Crawling durchsuchen können, um URLs und Links zu finden.

Die Kursleiter führen Sie Schritt für Schritt durch jedes Thema im Video mit geteiltem Bildschirm, und da es sich in der Cloud befindet, müssen Sie keine Zeit mit dem Herunterladen verschwenden. Coursera bietet Zertifikate für jedes Programm ohne zusätzliche Kosten.

PentesterLab

PentesterLab deckt von den Grundlagen bis zu fortgeschrittenen Niveaus ab. Sie zeigen Ihnen, wie Sie Schwachstellen finden und dann manuell ausnutzen. Alle ihre Übungen decken allgemeine Schwächen oder Probleme ab, die in verschiedenen Systemen zu finden sind.

Für besseres Lernen bieten sie echte Systeme und echte Schwachstellen, sodass Sie ohne Emulation in Echtzeit lernen können. Ihre Online-Übungen ermöglichen es Ihnen, nach Abschluss des Kurses Zertifikate zu erhalten. Alle Übungen sind in Abzeichen unterteilt, die Sie abschließen können, um das Zertifikat zu erhalten.

Youtube

Youtube ist die Drehscheibe für Wissen; man muss es nur richtig anwenden!

Es gibt also einen Kanal – Google Chrome Developers mit 505.000 Abonnenten auf YouTube, den Sie nachschlagen können, um mehr zu erfahren.

In diesem Tutorial lernen Sie einige typische Angriffsvektoren kennen und erfahren, wie Sie Ihre Daten, Benutzer und Ihren Ruf schützen können. Als nächstes werden Sie in einen neuen Kurs eingeführt, der darauf abzielt, prägnante Vorlesungen und praktische Übungen zu Themen wie Verteidigung und Angriff bereitzustellen.

Mozilla

Drehen Sie sich um MDN-Webdokumentation von Mozilla und greifen Sie auf nützliche Artikel zur Websicherheit zu. Die hier aufgeführten Artikel behandeln eine Vielzahl von Themen wie Inhaltssicherheit, Verbindungssicherheit, Datensicherheit, Informationslecks, Datenintegrität, Clickjacking-Schutz, Benutzerdatensicherheit usw.

Die Informationen aus diesen Artikeln helfen Ihnen, Ihre Website und all ihre Codes vor Datendiebstahl und Angriffen zu schützen. Sie können einige interessante Dinge lernen, z. B. wie Sie Ihre Website reparieren können, gemischte Inhalte blockiert haben, über Signaturalgorithmen und vieles mehr.

Invicti

Ein umfassender Artikel von Invicti ist geeignet, das Wesentliche der Sicherheit von Webanwendungen zu erklären. Es ist hervorragend geschrieben, um selbst Anfängern dabei zu helfen, die in der Websicherheit verwendeten Begriffe und Technologien zu verstehen.

In dem Artikel werden die Mythen und Grundlagen der Web-App-Sicherheit erklärt und erläutert, wie moderne Unternehmen ihre Website- und Anwendungssicherheit verbessern können, um Cyber-Angreifer in Schach zu halten.

Hier lernen Sie:

- So sichern Sie Ihre Webanwendungen

- Auswahl des richtigen Schwachstellen-Scanners

- Unterschied zwischen kostenlosem und kommerziellem Web-Schwachstellen-Scanner

- Wie Sie Ihren Schwachstellen-Scanner testen können und wann Sie ihn einsetzen

- Einige Best Practices zum Sichern Ihres Webservers sowie anderer Komponenten

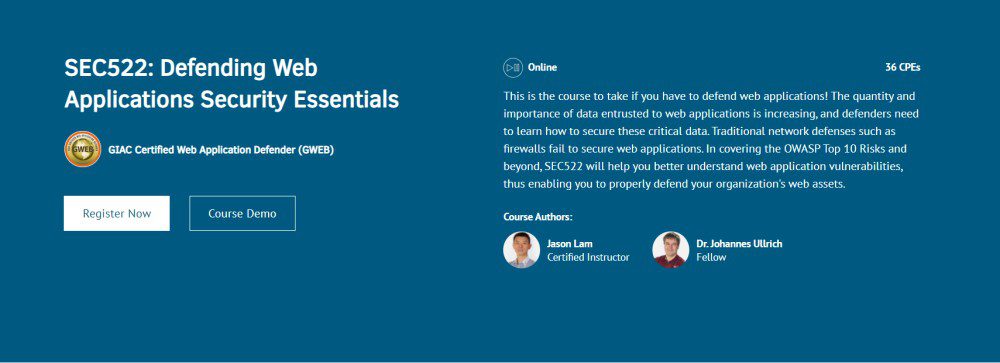

SAN

Nehmen Sie diesen Kurs – SEC22 ab SAN wenn Sie darauf abzielen, Webanwendungen zu verteidigen. Es hilft Ihnen dabei, alle Sicherheitslücken zu verstehen, die mit Ihrer Webanwendung verbunden sind, damit Sie Ihre Webressourcen schützen können.

Der Kurs führt Sie neben realen Methoden in Minderungstechniken für Architektur, Infrastruktur und Codierung ein. Sie werden sich mit der Art dieser Schwachstellen vertraut machen, um zu verstehen, warum sie auftreten und wie sie gemindert werden können.

Es eignet sich für Personen, die für die Verwaltung, Implementierung oder Verteidigung von Webanwendungen verantwortlich sind. Es kann App-Sicherheitsanalysten, Architekten, Entwickler, Audits, Pentester usw. umfassen.

Der Kurs behandelt Themen wie:

- Die 10 besten OWASP-Bedrohungen

- Spezifische Probleme mit den 25 häufigsten Softwarefehlern von CWE

- Cloud in eine Web-App integrieren

- App-Sprachkonfiguration

- Infrastrukturkonfiguration und Sicherheitsmanagement

- Authentifizierungsmechanismen

- HTTP-Header

- Fehler in der Geschäftslogik

- Codierungsfehler wie XSS, CSRF, SQL-Injection usw.

Wenn Sie die Grundlagen von Webanwendungskonzepten und -technologien wie JavaScript und HTML verstehen, sind Sie für den Kurs gut geeignet.

Wolkenflare

Dies ist ein weiterer Artikel in der Liste von Wolkenflare die Dinge über die Sicherheit von Webanwendungen abdeckt.

Genauer erklärt es:

- Was bedeutet diese Terminologie,

- Einige typische Schwachstellen, und dann

- Best Practices zum Verhindern von Sicherheitslücken im Internet

Lesen Sie diesen Artikel, um einige grundlegende Konzepte zu verdeutlichen, die Ihnen bei der Registrierung für ein Sicherheitsprogramm für Webanwendungen sehr helfen werden.

Fazit

Das Erlernen der Sicherheit von Webanwendungen ist entscheidend geworden, da die Cyberangriffe schnell zunehmen.

Alles Gute!