Der Distributed Denial of Service (DDoS)-Angriff ist eine Unterteilung des Denial of Service (DoS)-Angriffs, der das Zielnetzwerk, die Website und den Server mit gefälschtem Datenverkehr überschwemmt, um den normalen Datenverkehr zu unterbrechen. Normalerweise sind die Angriffe zufällig und das Ziel wird automatisch vom Online-DDoS-Angriffstool ausgewählt, aber DDoS-Angriffe im Internet können auch gezielt auf ein bestimmtes Netzwerk, eine bestimmte Website und einen bestimmten Server ausgerichtet werden. Alle Informationen in diesem Blog sind rein lehrreich. Wir unterstützen keinerlei illegale Malware-Online-Aktivitäten. DDoS-Angriffe sind in den meisten Ländern der Welt illegal und die Person kann in den USA für bis zu 10 Jahre inhaftiert werden, wenn sie für schuldig befunden wird.

Inhaltsverzeichnis

Bestes kostenloses DDoS-Angriffstool online

DDoS-Angriffe können sowohl für gute als auch für schlechte Dinge eingesetzt werden. Meistens wird es von Hackern zu Bekanntheitszwecken verwendet, um die Server oder Dienste des Opfers zu stören. Es gibt viele Tools, um DDoS-Angriffe online durchzuführen.

Unten sind die besten kostenlosen DDoS-Tools aufgeführt, die mit ihren Funktionen zum Download zur Verfügung stehen.

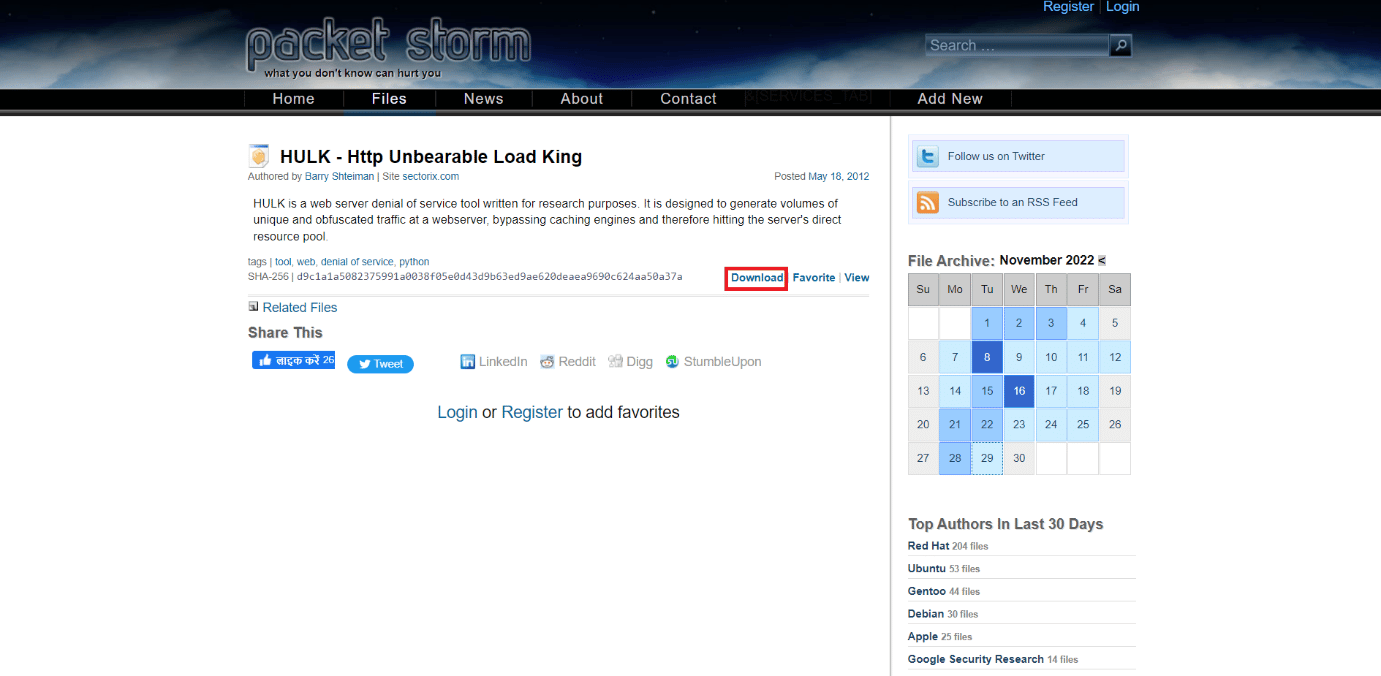

1. HULK (HTTP unerträglicher Lastkönig)

Dieses Tool sendet obskuren und eindeutigen Datenverkehr an einen Webserver. Es ist ein Denial-of-Service-Angriffstool, aber der gesendete Datenverkehr kann blockiert werden und der Angreifer ist möglicherweise nicht vollständig anonym. HULK Angaben dürfen nur zu Forschungszwecken erstellt werden, obwohl sie für mehr als nur Forschungszwecke verwendet werden können.

Merkmale:

- Es wird ein großes Volumen an eindeutigem Datenverkehr zum Ziel-Webserver generiert.

-

Schwerer zu erkennen, aber nicht unmöglich.

- Greift direkt auf den Ressourcenpool des Servers zu, indem die Cache-Engine umgangen wird.

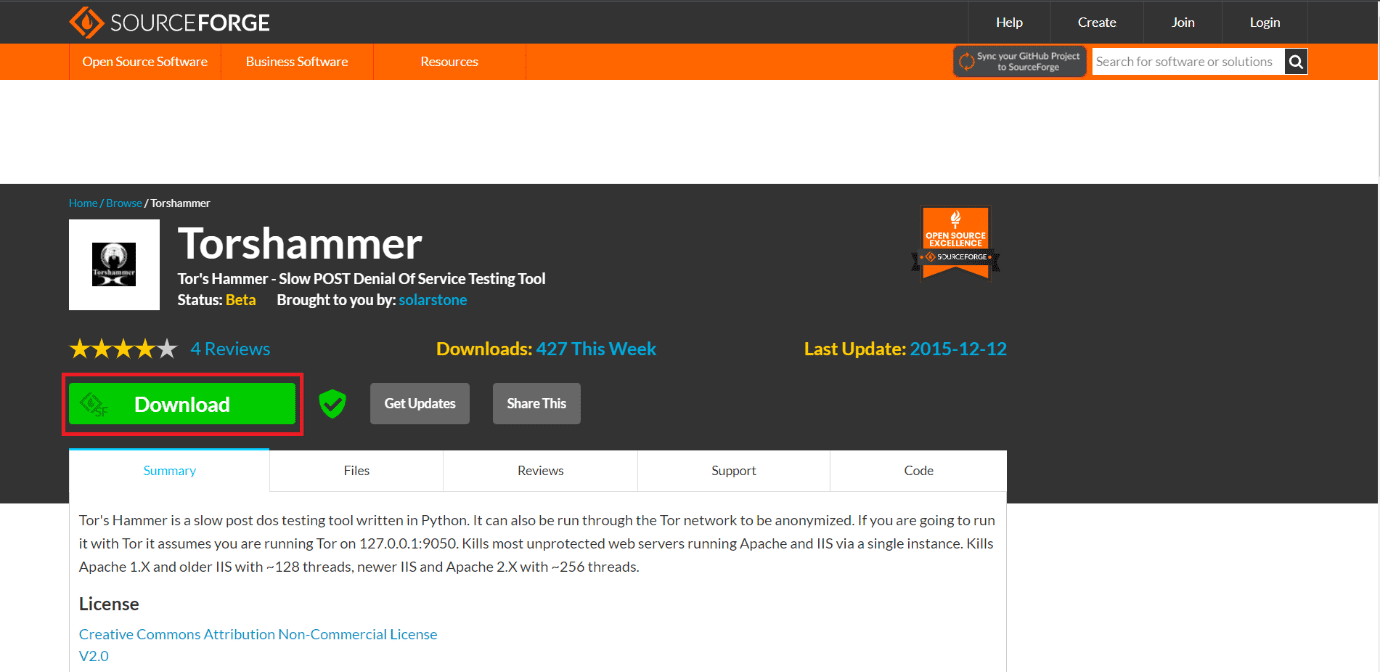

2. Tors Hammer

Es wird am besten mit dem Tor-Netzwerk verwendet, um bei der Durchführung eines DDoS-Angriffs unidentifiziert zu bleiben. Um es mit dem Tor-Netzwerk zu verwenden, verwenden Sie diese 127.0.0.1:9050. Tors Hammer wird zu Testzwecken erstellt, kann aber für langsame Nachangriffe verwendet werden. Mit Tor’s Hammer kann der Benutzer IIS- und Apache-Server angreifen.

Merkmale:

- Spezialisiert auf anonyme Angriffe.

- Wird auch verwendet, um Demo-Angriffe von Pentestern auf Sicherheitsstrukturen durchzuführen.

- Arbeitet auf Ebene 7 des OSI-Modells.

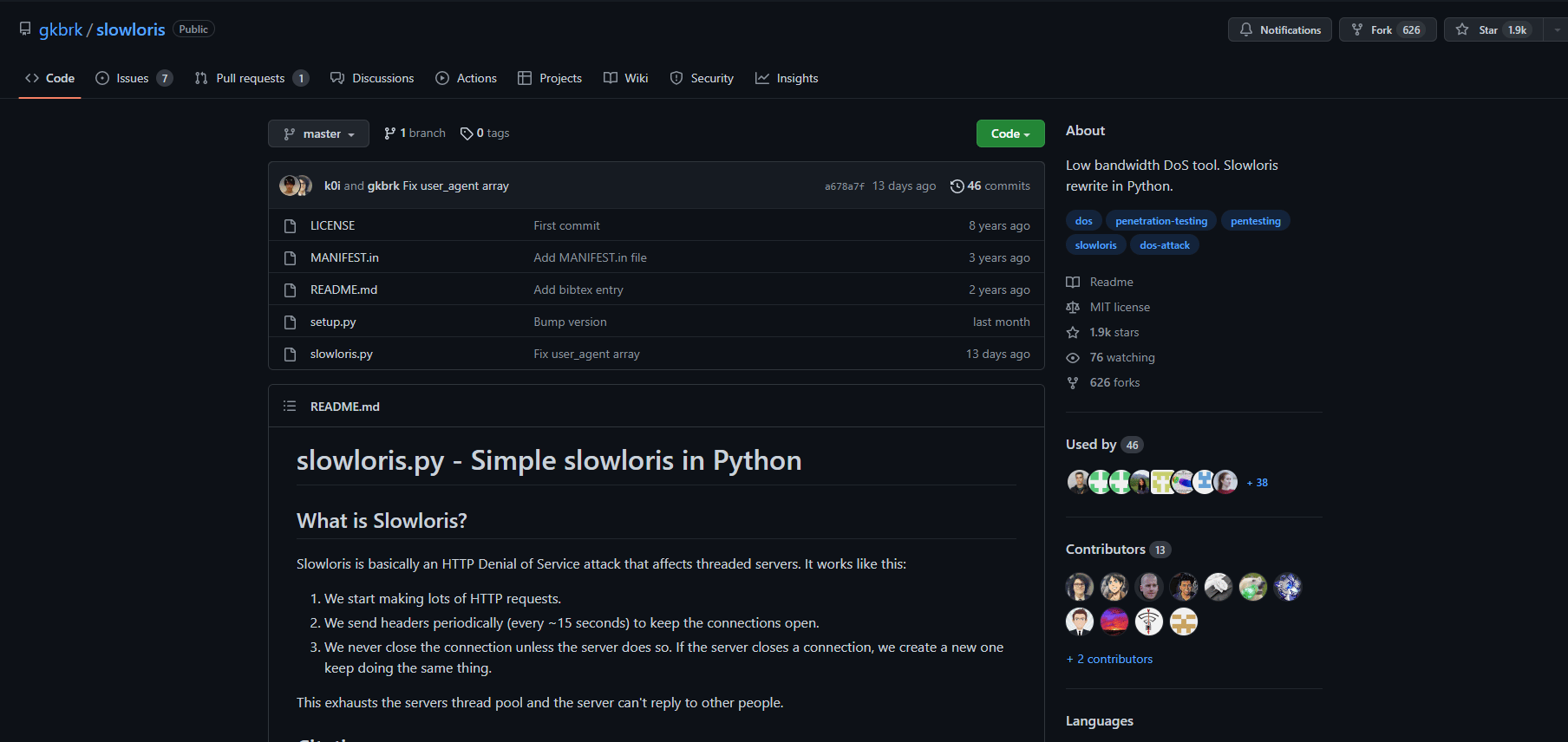

3. Slowloris

Langsam ist eine mehrschichtige Anwendung, die Thread-Server angreift, indem teilweise HTTP-Anforderungen verwendet werden, um Verbindungen zwischen dem Ziel-Webserver und einem einzelnen Computer zu öffnen. Anschließend werden die Verbindungen für längere Zeit offen gehalten, um die Zielserver mit Datenverkehr zu füllen und zu verlangsamen.

Merkmale:

- Führen Sie Angriffe durch, indem Sie legitime HTTP-Anforderungen senden.

- Kann die Verbindung mit dem Opferserver so lange aufrechterhalten, wie sie benötigt wird.

- Erfordert eine minimale Bandbreite auf dem Ziel-Webserver.

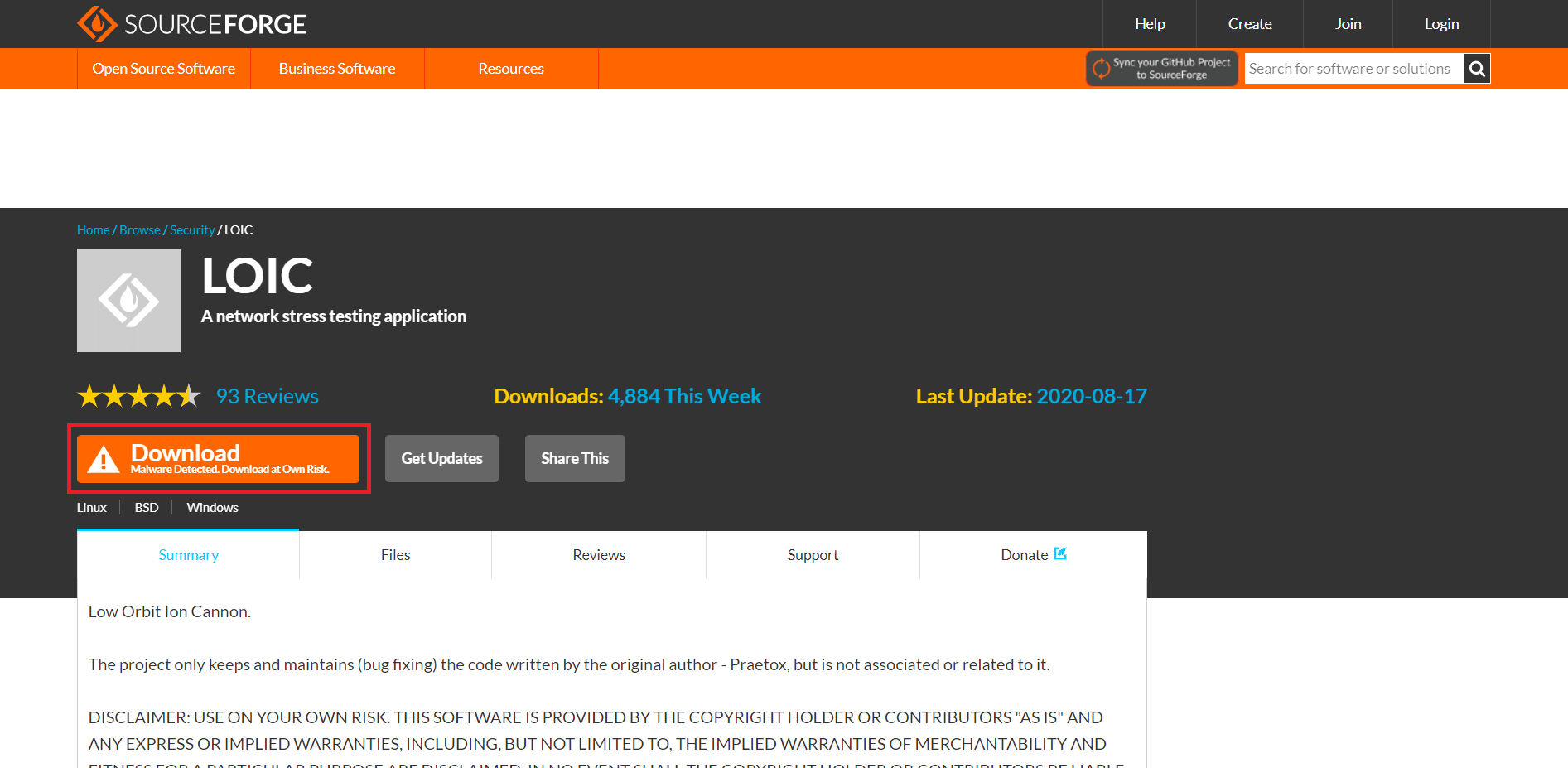

4. LOIC (Ionenkanone mit niedriger Umlaufbahn)

LOIC oder Low Orbit Ion Cannon ist ein beliebtes Tool und eines der besten DDoS-Angriffstools online. Die Schnittstelle ist sehr einfach zu bedienen und LOIC sendet HTTP-, UDP- und TCP-Anfragen an die Server. Es ist in Sekundenschnelle wirksam, die Zielwebsite wird innerhalb von Sekunden nach Beginn des Angriffs heruntergefahren, aber es verbirgt Ihre IP-Adresse nicht, selbst nachdem Sie den Proxyserver verwendet haben.

Merkmale:

- Wird hauptsächlich verwendet, um die kleinen Server anzugreifen.

- Verfügbar für Linux, Windows und Android.

- Einfach zu bedienen, wenige Schritte, um einen Angriff einzuleiten.

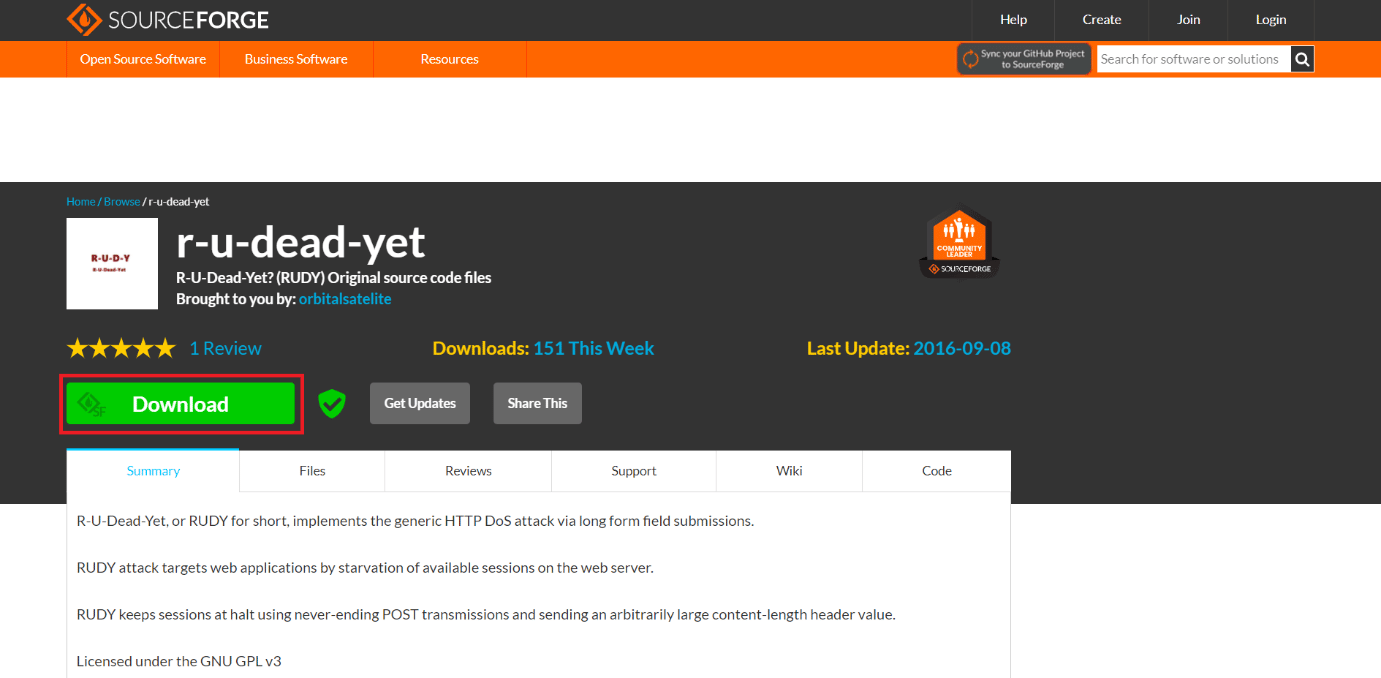

5. RUDY (RU-Noch-tot)

Rudi Durchsucht die Ziel-DDoS-Site automatisch und findet die eingebetteten Webformulare. Es führt nur kurze Layer-7-DDoS-Angriffe mit langsamer Rate aus, die durch die Verwendung von Feldübermittlungen in Langform implementiert werden, die eine niedrige und langsame Datenverkehrsrate erzeugen.

Merkmale:

- Schwer zu erkennen.

-

Interaktives Konsolenmenü.

- Arbeitet langsam.

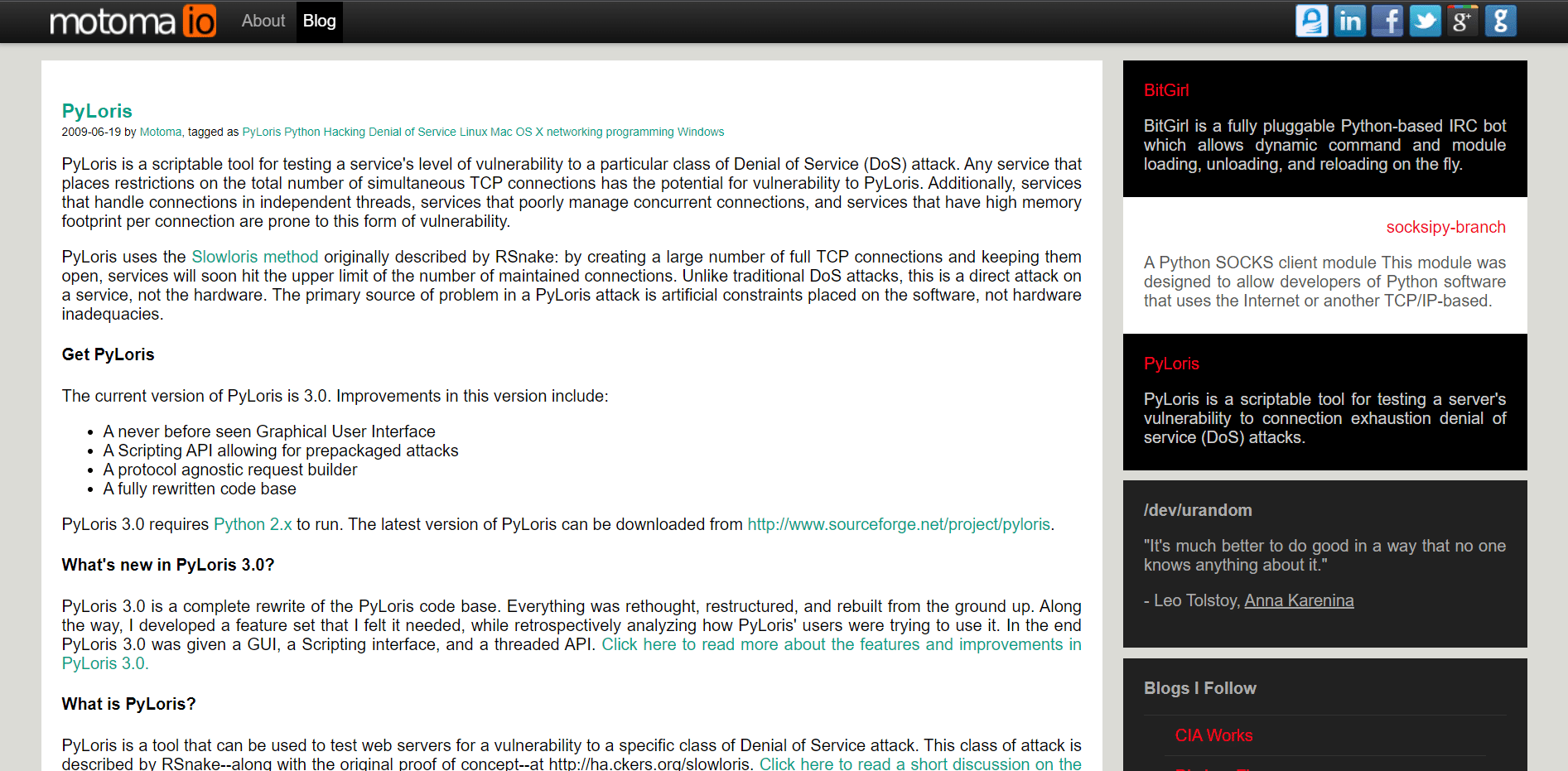

6. PyLoris

PyLoris ist ein Tool zum Testen der Anfälligkeit eines Servers für Erschöpfung der Verbindung, indem die Gesamtzahl gleichzeitiger TCP-Verbindungen verwendet wird, wenn es eine Einschränkung dafür gibt. Dienste, die einen hohen Speicherbedarf pro Verbindung haben oder Verbindungen in unabhängigen Threads verarbeiten, sind meistens anfällig für diese Form der Schwachstelle.

Merkmale:

- Angriffe können über SMTP, HTTP, FTP, Telnet und IMAP erfolgen.

- Interaktive und benutzerfreundliche Oberfläche nach der Installation.

- Verwendet SOCK-Proxys und SSL-Verbindungen.

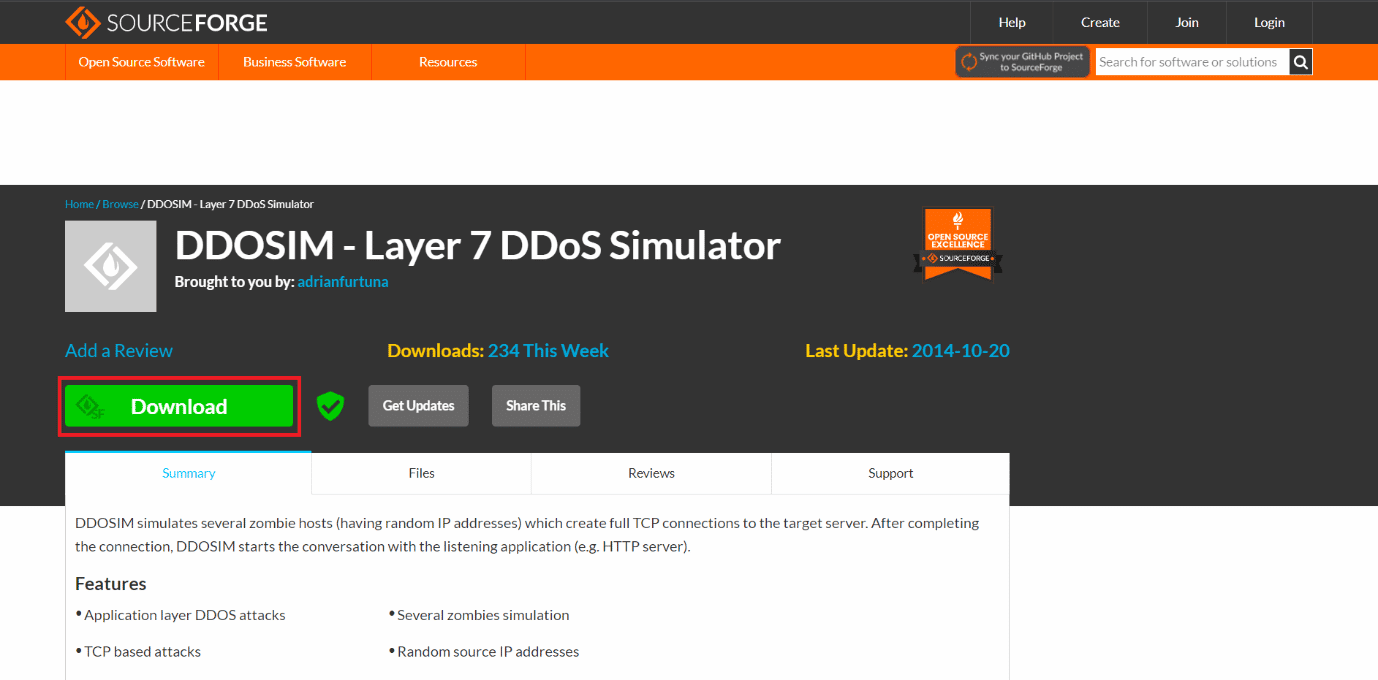

7. DDOSIM (Distributed-Denial-of-Service-Simulator)

DDOSIM soll den DDoS-Angriff sowohl auf der Website als auch im Netzwerk simulieren. Es greift den Server an, indem es verschiedene Zombie-Hosts repliziert, dann bauen diese Hosts eine vollständige TCP-Verbindung mit dem Server oder dem Netzwerk auf.

Merkmale:

-

HTTP-DDoS-Angriffe können mit gültigen Anfragen durchgeführt werden.

- DDoS-Angriffe können mit ungültigen Anfragen durchgeführt werden.

- Funktioniert unter Linux und Windows.

8. Daveset

Davoset wird verwendet, um Angriffe auf Websites durchzuführen, indem man sich Zugang über andere Seiten verschafft. Diese spezielle Methode wird seit kurzem von Hackern für böswillige Aktivitäten im Internet verwendet. Dieses Tool hilft Ihnen, DDoS-Angriffe mit Leichtigkeit durchzuführen.

Merkmale:

- Bietet Unterstützung für Cookies.

- Kostenlose Software, die eine Befehlszeilen-Benutzeroberfläche bereitstellt, um einen Angriff auszuführen.

- Führt einen Angriff mit externen XML-Entitäten durch.

9. GoldenEye

Goldenes Auge Das Tool führt einen Angriff durch, indem es eine HTTP-Anforderung an den Zielserver sendet. Es nutzt alle auf dem Zielserver vorhandenen HTTP/S-Sockets für den DDoS-Angriff.

Merkmale:

- Randomisiert GET, POST, um den gemischten Datenverkehr zu erhalten.

- Geschrieben in Python.

- Einfach zu verwenden.

10. OWASP-HTTP-POST

Öffnen Sie den HTTP-Post des Web Application Security Project (OWASP). hilft Ihnen, die Netzwerkleistung Ihrer Webanwendungen zu testen. Es ermöglicht Ihnen, online einen Denial-of-Service von einem einzigen DDoS-Rechner aus zu erstellen.

Merkmale:

- Benutzer können die Serverkapazität wählen.

- Kostenlos nutzbar, auch für kommerzielle Zwecke.

- Ermöglicht dem Benutzer das Testen gegen Angriffe auf die Anwendungsschicht.

11. XOIC

Xoisch ist ein Tool, das mithilfe von TCP- und UDP-Nachrichten einen Angriff auf kleinere Websites durchführt. Die von Xoic ausgeführten Angriffe können leicht erkannt und blockiert werden.

Merkmale:

- Kommt mit drei Angriffsmodi.

- Sehr einfach zu bedienen.

- Führt DoS-Angriffe mit ICMP-, UDP-, HTTP- oder TCP-Nachrichten durch.

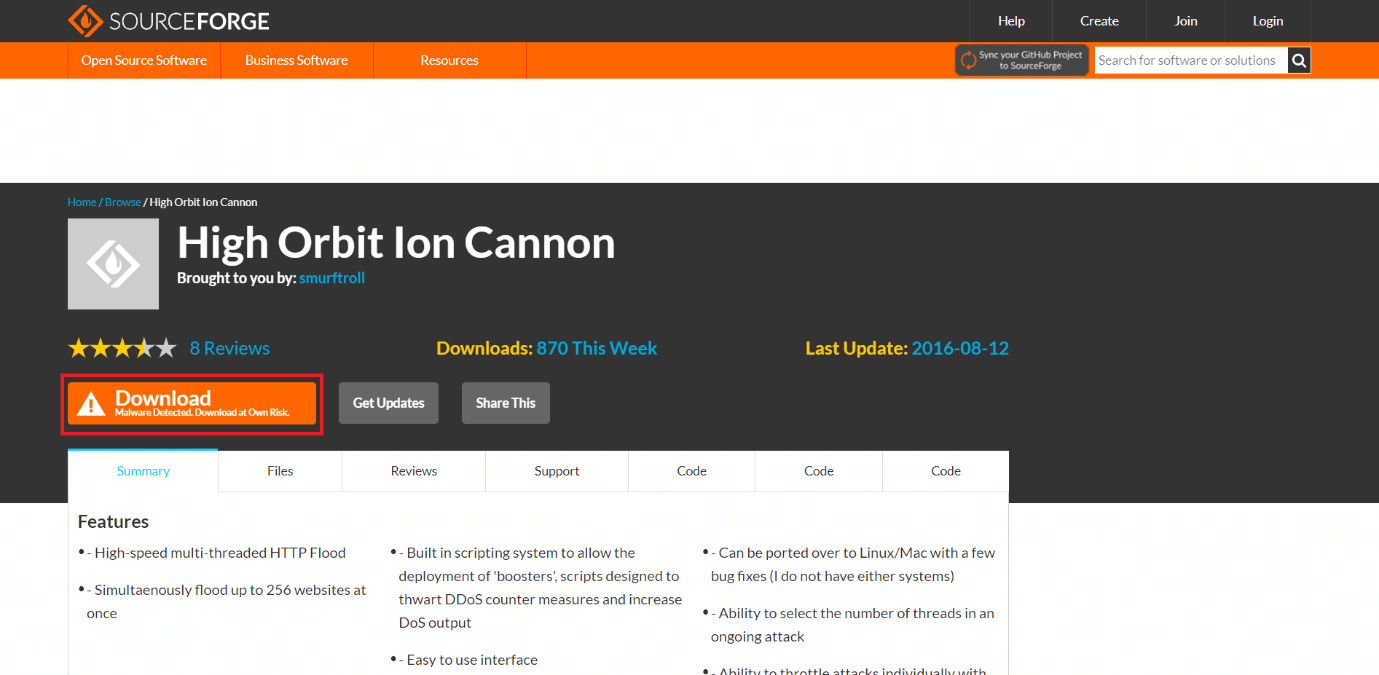

12. HOIC (High Orbit Ionenkanone)

Ionenkanone mit hoher Umlaufbahn (HOIC) ist ein Tool, das veröffentlicht wurde, um LOIC zu ersetzen. Es kann 256 gleichzeitige Angriffssitzungen gleichzeitig ausführen. Füllen des Zielsystems mit Junk-Anfragen, sodass die legitime Anfrage nicht verarbeitet werden kann.

Merkmale:

- Völlig kostenlos zu verwenden.

- Verfügbar für Windows, Mac und Linux.

- Ermöglichen Sie den Benutzern, Angriffe mit niedrigen, mittleren und hohen Einstellungen zu kontrollieren.

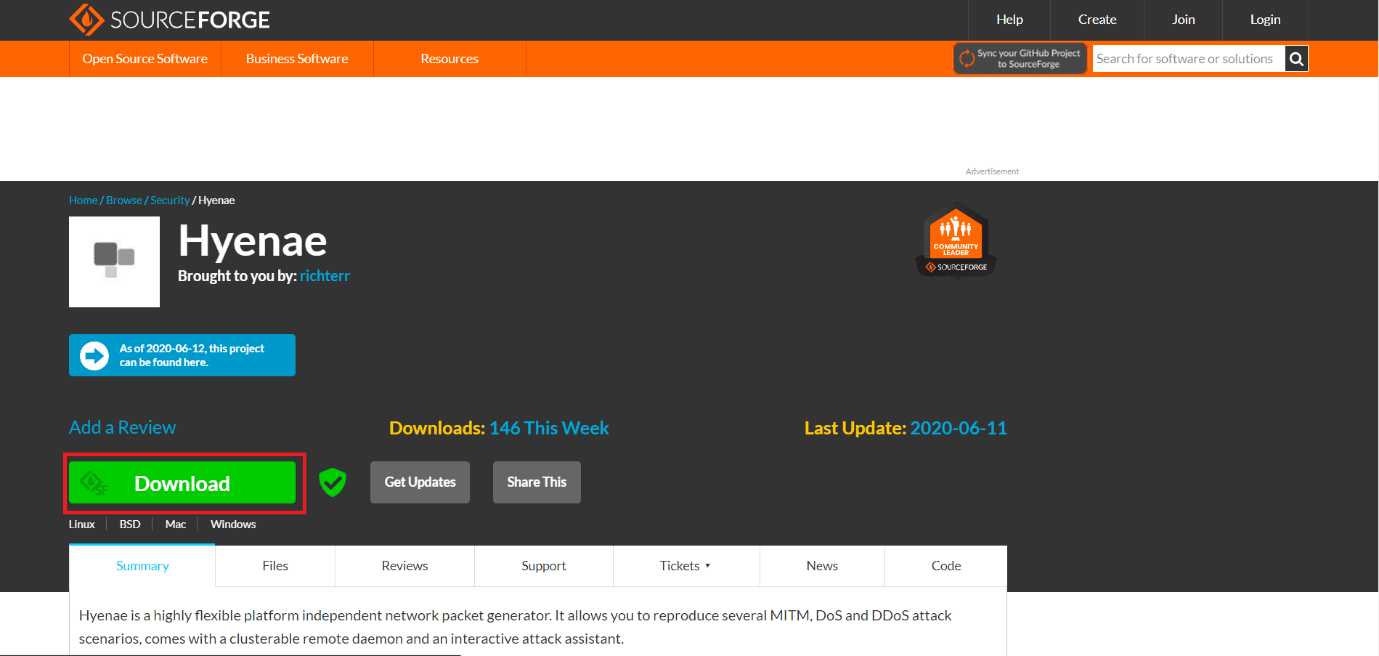

13. Hyänen

Hyänen ermöglicht es Ihnen, mehrere MITM-, DoS- und DDoS-Angriffe zu erstellen, die mit einem gruppierbaren Remote-Daemon und einem interaktiven Angriffsassistenten geliefert werden.

Merkmale:

- Unzählige Features wie ARP-Request Flooding, ARP-Cache Poisoning, ICMP-Echo Flooding etc.

- Intelligente Adress- und Adressprotokollerkennung.

- Intelligente Wildcard-basierte Randomisierung.

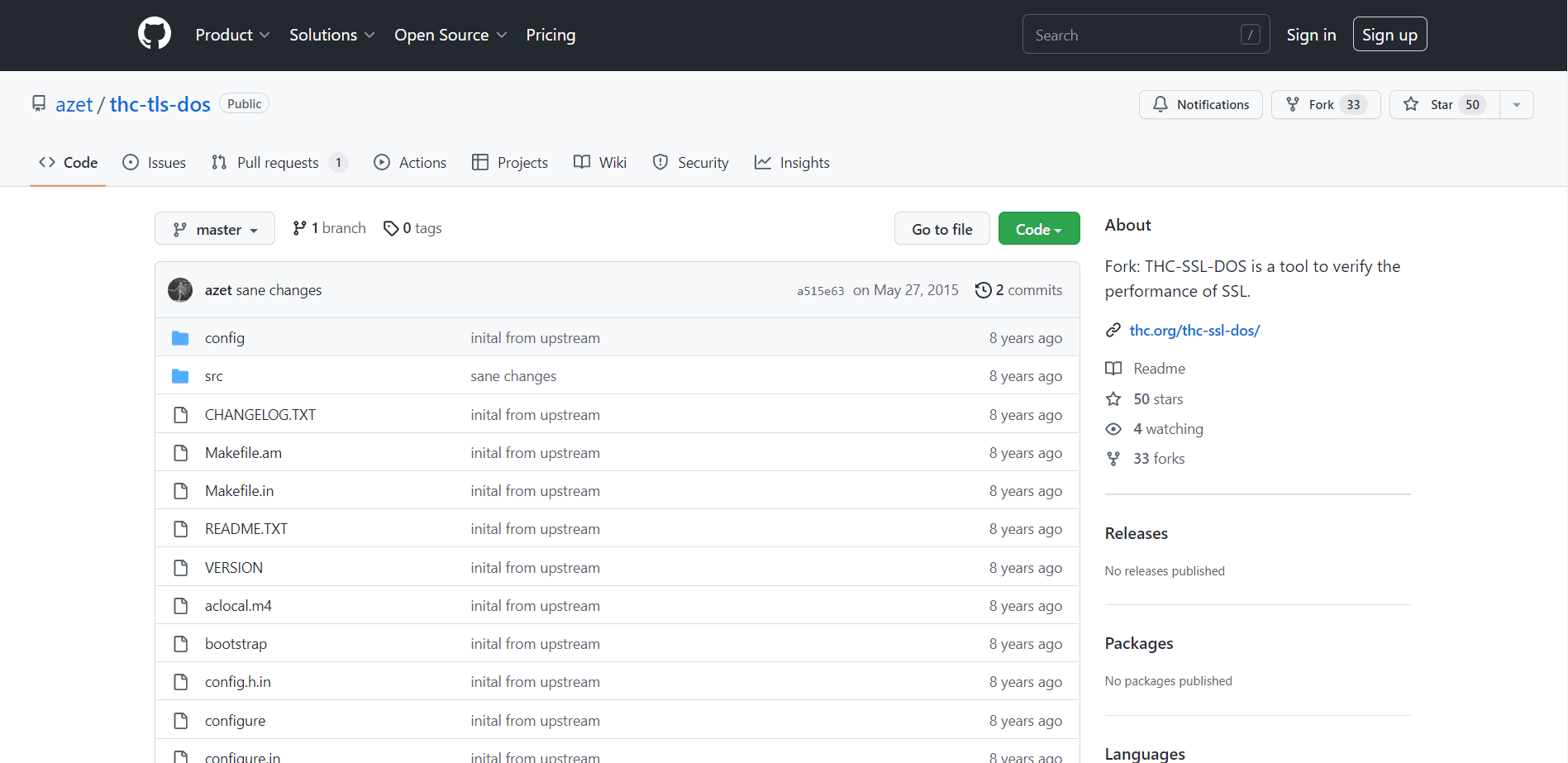

14. THC-SSL-DOS

THC-SSL-DOS ist ein Tool, das dem Benutzer hilft, einen Angriff auf die Zielwebsite erfolgreich durchzuführen, indem es alle SSL-Verbindungen ausschöpft und den Server des Opfers herunterfährt.

Merkmale:

- Benutzer können die Leistung des SSL überprüfen.

- Nutzt auch die sichere SSL-Neuverhandlungsfunktion.

- Unterstützt Linux, Windows und macOS.

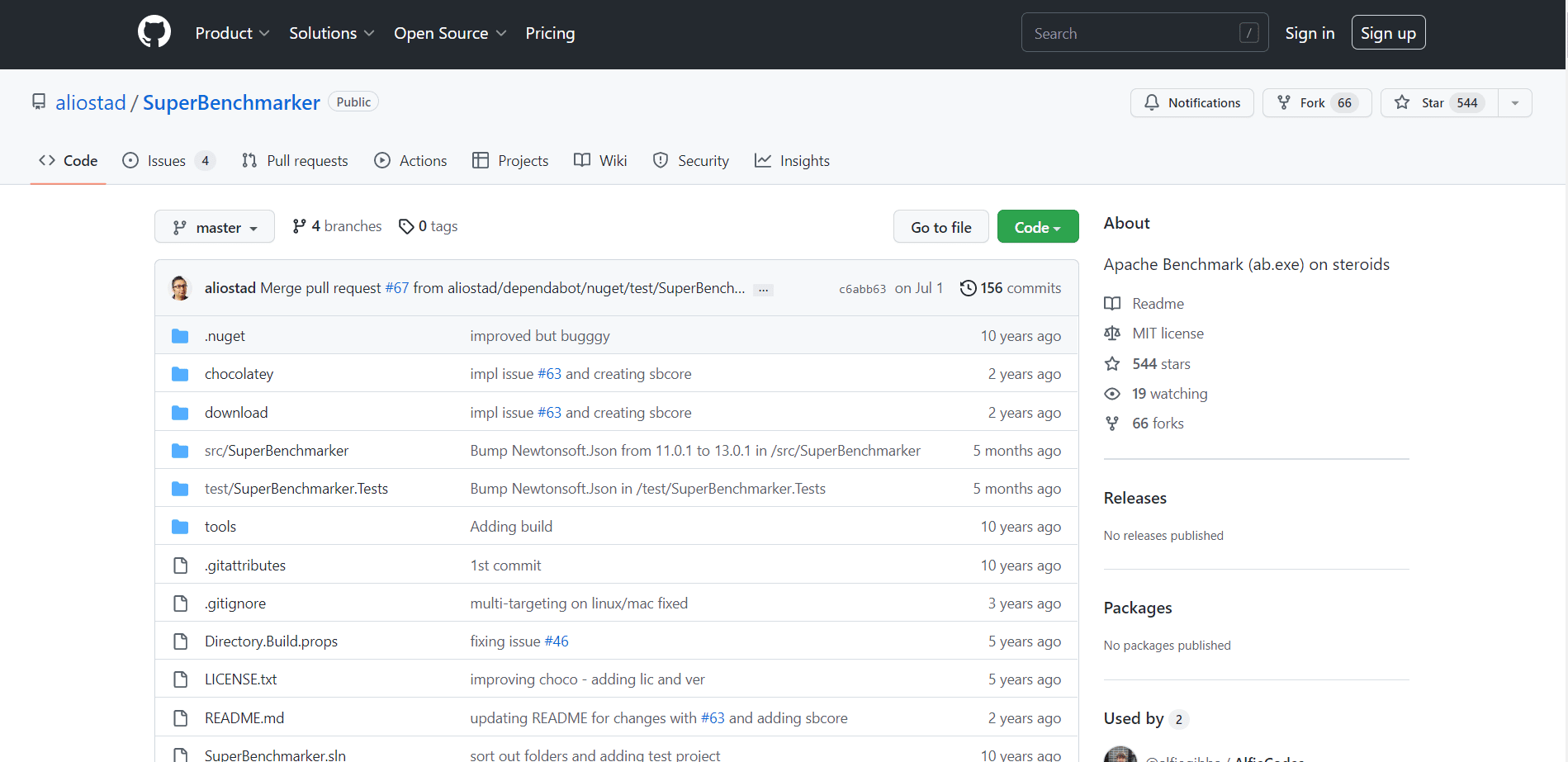

15. Apache-Benchmark-Tool

Apache-Benchmark-Tool wird im Wesentlichen verwendet, um eine Last von Servern zu testen, indem zahlreiche gleichzeitige Anfragen gesendet werden. Abgesehen davon kann es auch zur Durchführung eines DDoS-Angriffs verwendet werden.

Merkmale:

- Kann jeden HTTP-Server bewerten.

- Zeigt das Ergebnis am Ende an.

- Unterstützt Windows und macOS.

Bestes DDoS-Angriffstool für Windows

Alle oben aufgeführten Tools sind DDoS-Angriffstools für Fenster. Einige sind auch in anderen Betriebssystemen wie Linux und macOS verfügbar.

***

DDoS-Angriffe sind illegal, aber es gibt Möglichkeiten, wie sie für völlig legale Dinge wie das Blockieren Ihres eigenen Servers oder Dienstes verwendet werden, die Sie nicht die Aufmerksamkeit der Leute im Internet auf sich ziehen möchten, und wir hoffen, dass Ihre Suche nach dem besten DDoS-Angriff erfolgt Online-Tool dient einem guten und legalen Zweck. Hoffentlich haben wir alle Ihre Fragen zum Download des besten DDoS-Tools beantwortet. Geben Sie uns Ihr Feedback in den Kommentaren unten.