Wenn Sie plötzlich einen endlosen Strom von Junk-E-Mails erhalten, die möglicherweise nach einer Bestätigung eines Abonnements fragen, sind Sie das Opfer eines E-Mail-Bombardements. Der Täter versucht wahrscheinlich, sein wahres Ziel zu verbergen, also ist Folgendes zu tun.

Inhaltsverzeichnis

Was ist E-Mail-Bombardierung?

Ein E-Mail-Bombardement ist ein Angriff auf Ihren Posteingang, bei dem riesige Mengen an Nachrichten an Ihre Adresse gesendet werden. Manchmal sind diese Nachrichten völliges Kauderwelsch, aber häufiger sind es Bestätigungs-E-Mails für Newsletter und Abonnements. Im letzteren Fall durchsucht der Angreifer mit einem Skript das Internet nach Foren und Newslettern und erstellt dann mit Ihrer E-Mail-Adresse einen Account. Jeder sendet Ihnen eine Bestätigungs-E-Mail, in der Sie aufgefordert werden, Ihre Adresse zu bestätigen. Dieser Vorgang wird auf so vielen ungeschützten Sites wiederholt, wie das Skript finden kann.

Der Begriff „E-Mail-Bombardierung“ kann sich auch auf das Überfluten eines E-Mail-Servers mit zu vielen E-Mails beziehen, um den E-Mail-Server zu überlasten und zu Fall zu bringen, aber das ist hier nicht das Ziel – es wäre eine Herausforderung, moderne E-Mail-Konten, die verwenden, Jedenfalls die E-Mail-Server von Google oder Microsoft. Anstelle eines Denial-of-Service (DOS)-Angriffs auf die von Ihnen verwendeten E-Mail-Server lenkt der Ansturm von Nachrichten ab, um die wahren Absichten des Angreifers zu verbergen.

Warum passiert Ihnen das?

Ein E-Mail-Bombardement ist oft eine Ablenkung, die verwendet wird, um eine wichtige E-Mail in Ihrem Posteingang zu verstecken und vor Ihnen zu verbergen. Ein Angreifer kann sich beispielsweise Zugriff auf eines Ihrer Konten auf einer Online-Shopping-Website wie Amazon verschafft und teure Produkte für sich selbst bestellt haben. Die E-Mail-Bombardierung überflutet Ihren E-Mail-Posteingang mit irrelevanten E-Mails und verbirgt die Kauf- und Versandbestätigungs-E-Mails, damit Sie sie nicht bemerken.

Wenn Sie Eigentümer einer Domäne sind, versucht der Angreifer möglicherweise, diese zu übertragen. Wenn sich ein Angreifer Zugriff auf Ihr Bankkonto oder ein Konto bei einem anderen Finanzdienst verschafft hat, versucht er möglicherweise auch, Bestätigungs-E-Mails für Finanztransaktionen zu verbergen.

Durch die Überflutung Ihres Posteingangs dient das E-Mail-Bombardement als Ablenkung vom wirklichen Schaden und verbirgt alle relevanten E-Mails über das, was vor sich geht, in einem Berg nutzloser E-Mails. Wenn sie Ihnen keine E-Mail-Welle nach der anderen senden, ist es möglicherweise zu spät, um den Schaden rückgängig zu machen.

Ein E-Mail-Bombing kann auch verwendet werden, um die Kontrolle über Ihre E-Mail-Adresse zu erlangen. Wenn Sie eine begehrte Adresse haben – zum Beispiel etwas Einfaches mit wenigen Symbolen und einem richtigen Namen –, kann es nur darum gehen, Sie zu frustrieren, bis Sie die Adresse aufgeben. Sobald Sie die E-Mail-Adresse preisgeben, kann der Angreifer diese übernehmen und für seine Zwecke verwenden.

Was tun, wenn eine E-Mail bombardiert wird

Wenn Sie Opfer von E-Mail-Bomben werden, müssen Sie zunächst Ihre Konten überprüfen und sperren. Melden Sie sich bei einem beliebigen Einkaufskonto wie Amazon an und prüfen Sie, ob es kürzlich getätigte Bestellungen gibt. Wenn Sie eine Bestellung sehen, die Sie nicht aufgegeben haben, wenden Sie sich sofort an den Kundensupport der Shopping-Website.

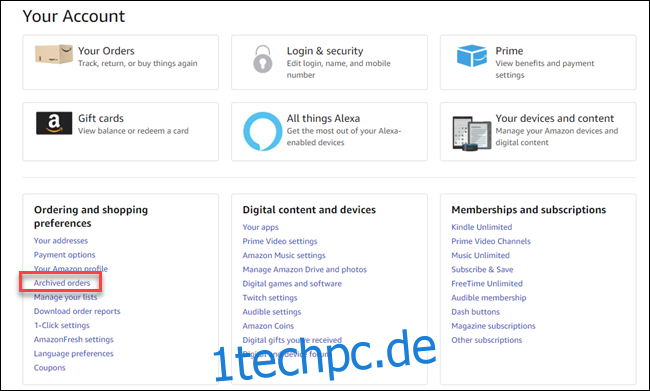

Vielleicht möchten Sie noch einen Schritt weitergehen. Auf Amazon ist es möglich, Bestellungen zu „archivieren“ und aus der normalen Bestellliste auszublenden. Ein Reddit-Benutzer entdeckte eine E-Mail von Amazon, in der eine Bestellung von fünf Grafikkarten im Gesamtwert von 1.000 US-Dollar bestätigt wurde, die in einem Ansturm eingehender E-Mails versenkt wurden. Als sie die Bestellung stornieren wollten, konnten sie sie nicht finden. Der Angreifer hatte die Amazon-Bestellung archiviert, in der Hoffnung, dass das hilft, unentdeckt zu bleiben.

Sie können nach archivierten Amazon-Bestellungen suchen, indem Sie zu Amazon gehen Ihr Konto Seite und klicken Sie unter „Bestell- und Einkaufseinstellungen“ auf „Archivierte Bestellungen“.

Während Sie Ihre Einkaufskonten überprüfen, ist es ratsam, Ihre Zahlungsoptionen vollständig zu entfernen. Wenn der Täter immer noch darauf wartet, in Ihr Konto einzubrechen und etwas zu bestellen, kann er nicht.

Nachdem Sie jede Website überprüft haben, auf der Sie Zahlungsinformationen angegeben haben, überprüfen Sie Ihre Bank- und Kreditkartenkonten und suchen Sie nach ungewöhnlichen Aktivitäten. Sie sollten auch Ihre Finanzinstitute kontaktieren und auf die Situation aufmerksam machen. Sie können möglicherweise Ihr Konto sperren und Ihnen helfen, ungewöhnliche Aktivitäten zu finden. Wenn Sie Domains besitzen, sollten Sie sich an Ihren Domainanbieter wenden und um Hilfe beim Sperren der Domain bitten, damit sie nicht übertragen werden kann.

Wenn Sie feststellen, dass sich ein Angreifer Zugang zu einer Ihrer Websites verschafft hat, sollten Sie Ihr Passwort auf dieser Website ändern. Stellen Sie sicher, dass Sie für alle Ihre wichtigen Online-Konten starke, eindeutige Passwörter verwenden. Ein Passwort-Manager hilft. Wenn Sie es verwalten können, sollten Sie für jede Site, die sie anbietet, eine Zwei-Faktor-Authentifizierung einrichten. Dadurch wird sichergestellt, dass Angreifer keinen Zugriff auf ein Konto erhalten – selbst wenn sie das Passwort dieses Kontos irgendwie erhalten.

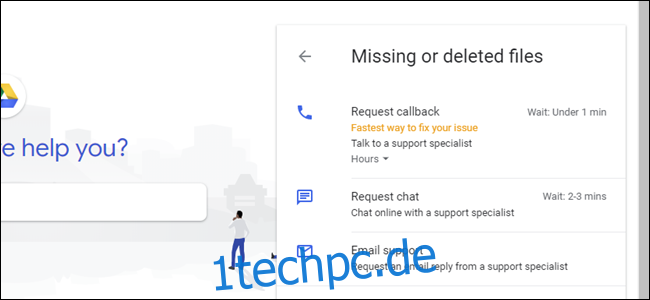

Nachdem Sie Ihre verschiedenen Konten gesichert haben, ist es an der Zeit, sich mit Ihren E-Mails zu befassen. Bei den meisten E-Mail-Anbietern besteht der erste Schritt darin, sich an Ihren E-Mail-Anbieter zu wenden. Leider ist die Kontaktaufnahme mit Google unglaublich schwierig. Googles Kontaktseite scheint für die meisten Google-Nutzer keine Kontaktmethode anzubieten. Wenn du bezahlt bist Google One-Abonnent oder G Suite-Abonnent, können Sie sich direkt an den Google-Support wenden. Beim Durchstöbern der vielen Menüs haben wir nur dann eine direkte Kontaktmethode gefunden, wenn Sie Dateien in Google Drive fehlen.

Es ist fraglich, ob jemand von diesem Support-Team bei Ihrem Problem helfen kann. Wenn Sie Gmail ohne Abonnement nutzen, müssen Sie die Bombardierung überstehen. Sie können Filter erstellen, um Ihren Posteingang zu bereinigen. Versuchen Sie, etwas Gemeinsames in den E-Mails zu finden, die Sie erhalten, und setzen Sie einige Filter, um sie in den Spam- oder Papierkorb zu verschieben. Passen Sie nur auf, dass Sie keine E-Mails herausfiltern, die Sie dabei sehen möchten.

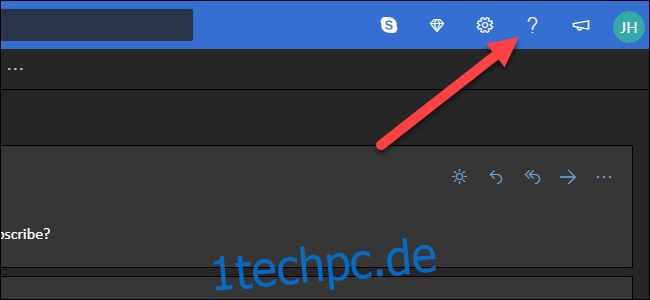

Wenn Sie eine Outlook.com-E-Mail verwenden, ist die Hilfe in die Website integriert. Melden Sie sich bei Ihrer E-Mail an und klicken Sie dann auf das Fragezeichen in der oberen rechten Ecke.

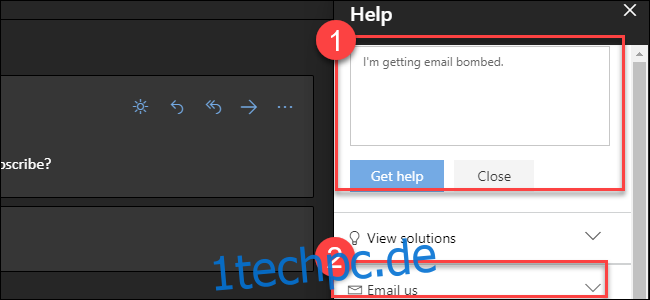

Geben Sie etwas wie „Ich werde mit E-Mails bombardiert“ ein und klicken Sie auf „Hilfe anfordern“. Sie erhalten die Option „E-Mail an uns“ und folgen dieser.

Sie erhalten keine sofortige Linderung, aber der Support wird sich hoffentlich mit Ihnen in Verbindung setzen. In der Zwischenzeit sollten Sie Regeln erstellen, um den empfangenen Müll herauszufiltern.

Wenn Sie einen anderen E-Mail-Anbieter verwenden, wenden Sie sich direkt an diesen und richten Sie Filter ein. Löschen Sie auf keinen Fall Ihr Konto oder Ihre E-Mail-Adresse. Die Kontrolle über Ihre E-Mail-Adresse zu erlangen, könnte tatsächlich das sein, was der Angreifer wirklich will. Das Aufgeben Ihrer E-Mail-Adresse bietet ihnen eine Möglichkeit, dieses Ziel zu erreichen.

Sie können den Angriff nicht stoppen, aber Sie können ihn abwarten

Letztendlich gibt es nichts, was Sie tun können, um den Angriff selbst zu stoppen. Wenn Ihr E-Mail-Anbieter nicht helfen kann oder will, müssen Sie den Angriff ertragen und hoffen, dass er aufhört.

Seien Sie sich nur bewusst, dass Sie möglicherweise eine lange Reise haben. Während E-Mail-Bombardierungen manchmal nach einem Tag abklingen, können sie so lange andauern, wie der Täter will oder die Ressourcen dafür hat. Es kann eine gute Idee sein, wichtige Personen zu kontaktieren, sie über die Vorgänge zu informieren und eine andere Möglichkeit zur Kontaktaufnahme anzubieten. Irgendwann wird Ihr Angreifer entweder bekommen, was er will, oder er erkennt, dass Sie die Schritte unternommen haben, um ihn am Erfolg zu hindern und sich einem leichteren Ziel zuzuwenden.