Jede Online-Geschäfts- oder E-Commerce-Website verfügt über viele Vermögenswerte, die leicht ausgenutzt werden könnten, wenn sie nicht ordnungsgemäß gesichert sind oder unbemerkt bleiben.

Wenn Sie eine E-Commerce-Site besitzen, wissen Sie wahrscheinlich nicht, dass Sie offene Ports, private Git-Repositories oder exponierte Subdomains haben könnten – um nur einige zu nennen – die Angreifer ausnutzen können, um Zugriff auf vertrauliche Informationen zu erhalten, die sich in Ihren Systemen befinden.

Was Sie brauchen, um die Risiken eines Angriffs und seinen potenziellen Schaden zu reduzieren, ist eine Asset-Überwachungs- und Bestandslösung. Die Verwendung von Asset Monitoring ist wie die Einstellung eines Hackers, der in Ihre Netzwerke eindringt, um Ihnen mitzuteilen, wo Sie Schwachstellen haben: Es ahmt die Aktion eines Angreifers nach, um die Angriffsfläche eines Ziels und seine Schwächen zu skizzieren und zu bemessen.

Neben der Überwachung ist die Inventarisierung Ihrer Assets ein grundlegender Schritt, um zu wissen, was sich in Ihrer globalen Hybrid-IT-Umgebung befindet und was gesichert werden muss. Eine Bestandsaufnahme hilft Ihnen, verborgene oder unbekannte Assets aufzudecken, die mit Ihrer IT-Umgebung verbunden sind.

Idealerweise sollte Ihnen ein Bestandstool dabei helfen, Produkte nach Produktfamilien zu normalisieren und zu kategorisieren, wodurch Variationen bei Anbieter- und Produktnamen eliminiert werden. Dieses Inventar sollte Ihnen detaillierte Informationen zu jedem Asset geben, einschließlich installierter Software, laufender Dienste und anderer wichtiger Elemente.

Sehen wir uns den relevantesten Bereich für SaaS-basierte Asset-Überwachung und -Inventarisierung an.

Inhaltsverzeichnis

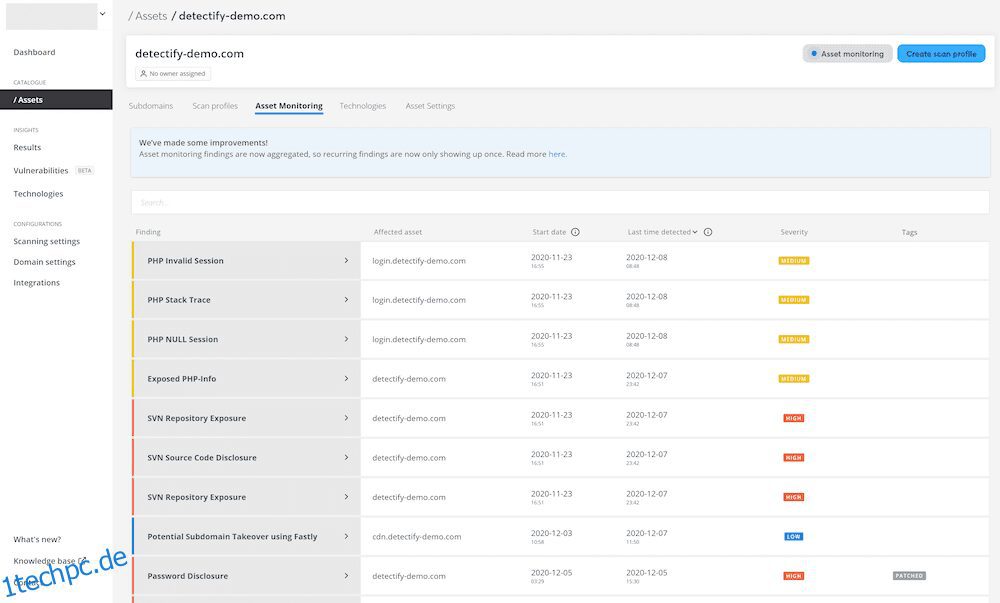

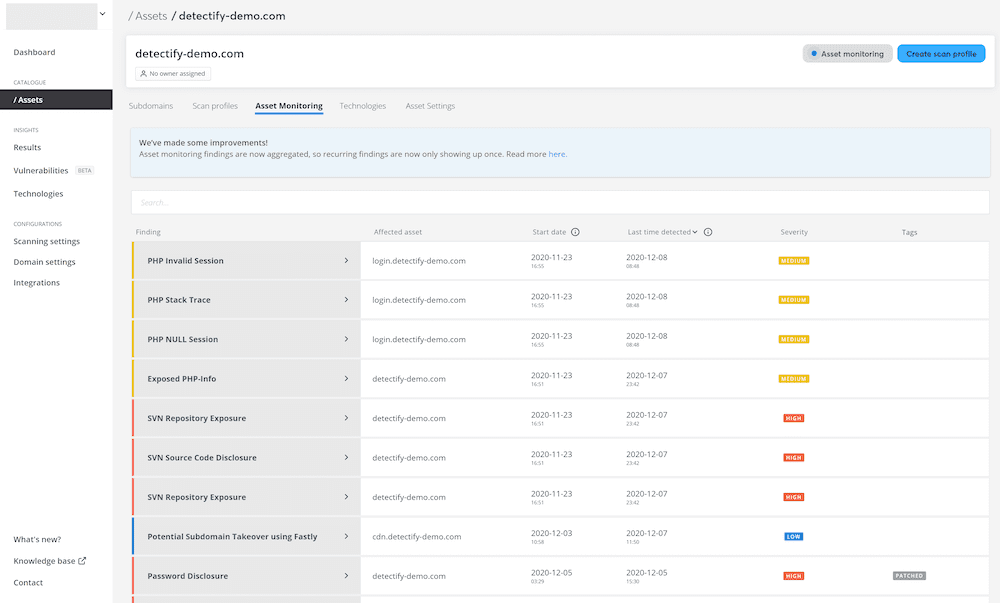

Asset-Überwachung erkennen

Erkennen bietet einen leistungsstarken Web-Schwachstellen-Scanner, der Sicherheitsmodule in großem Maßstab automatisiert, auf Schwachstellen an Einstiegspunkten prüft und eine breite Angriffsfläche abdeckt. Die von Detectify durchgeführten Tests zeigen XSS-, SSRF-, RCE-Schwachstellen, Offenlegung sensibler Dateien, API-Schlüssel oder Passwörter, die in Seitenantworten offengelegt werden, Offenlegung von Daten durch interne Überwachungstools und Schwachstellen beim Durchlaufen von Pfaden.

Detectify hostet eine eigene private Community ethischer Hacker, um Schwachstellenforschung per Crowdsourcing zu betreiben, damit Sie Warnungen aus der Perspektive eines echten Angreifers erhalten. Das Detectify-Sicherheitsteam überprüft Erkenntnisse von White-Hat-Hackern und automatisiert sie für den Scanner.

Weitere Funktionen von Detectify Asset Monitoring umfassen das Verfolgen von Änderungen in Ihrem Software-Stack und das Erkennen potenzieller Subdomain-Übernahmen. Durch den Einsatz von Fingerprinting-Technologien berichtet Asset Monitoring über die entdeckte Software und hilft Ihnen, den Überblick über bösartige Installationen oder Änderungen in Ihrem Tech-Stack zu behalten.

Möglicherweise haben Sie Subdomains, die Sie nicht mehr verwenden und die versehentlich auf Dienste von Drittanbietern verweisen. Diese Subdomains können bei diesen Drittanbietern von böswilligen Hackern registriert werden, die sie letztendlich entführen könnten. Detectify kann verhindern, dass Ihre Subdomains gekapert werden, entweder durch die Verwendung einer Liste von Subdomains, die Sie bereitstellen, oder durch Erkennung.

Detectify bietet verschiedene monatliche Abonnementpläne an, die sich an die Bedürfnisse jedes Online-Geschäfts oder E-Commerce anpassen. Sie können den Dienst mit einer zweiwöchigen kostenlosen Testversion testen, die Ihnen 14 Tage Zeit gibt, um so viele häufige Schwachstellen zu beheben, wie er erkennen kann.

Lesen Sie die ausführliche Anleitung, wie Sie die Sicherheit von Webanwendungen mit Detectify verbessern können.

Qualys-Asset-Inventar

Qualität bietet seine Global IT Asset Inventory-App an, die jedem Unternehmen hilft, alles sichtbar zu machen und die manuelle Inventarisierung zu eliminieren. Mithilfe eines Sensornetzwerks und einer KI kann die Lösung von Qualys lokale Geräte und Anwendungen zusammen mit Containern, Endpunkten, Mobilgeräten, Cloud- und IoT-Assets erkennen.

Was Sie erhalten, ist eine 100-prozentige Echtzeit-Sichtbarkeit Ihrer Hybrid-IT-Umgebung in Form von Dashboards mit sauberen, organisierten Daten.

Mit Qualys Asset Inventory erhalten Sie sofortige Antworten auf Fragen wie:

Auf wie vielen Computern ist nicht die neueste Version von Windows 10 installiert?

Auf welchen Client-Geräten wird nicht autorisierte Software ausgeführt?

Die Lösung bietet Ihnen detaillierte Informationen zu jedem Asset, einschließlich laufender Dienste, Hardwarespezifikationen und Netzwerkverkehr. Es erhält auch Metadaten wie Softwarelizenzen, Hardware- und Softwarelebenszyklen und mehr.

Die KI von Qualys kümmert sich um die Kategorisierung und Normalisierung von Bestandsdaten und wandelt sie in eine einzige Informationsquelle für Ihre Sicherheits-, IT- und Compliance-Teams um. Mit einer Reihe dynamischer und anpassbarer Dashboards können Sie Ihr IT-Inventar so visualisieren, wie Sie es möchten.

Die Lösung von Qualys ist zu 100 % Cloud-basiert, mit einfachen Bereitstellungs- und Verwaltungsverfahren, und ihre Inventarfähigkeit kann von einer Handvoll auf eine Million Assets skaliert werden.

Sie können es KOSTENLOS mit eingeschränkten Funktionen starten. Qualys bietet viele weitere kostenlose Services an, darunter API Security Assessment, SSL Labs, BrowserCheck und 60-Tage-Remote-Endpunktschutz.

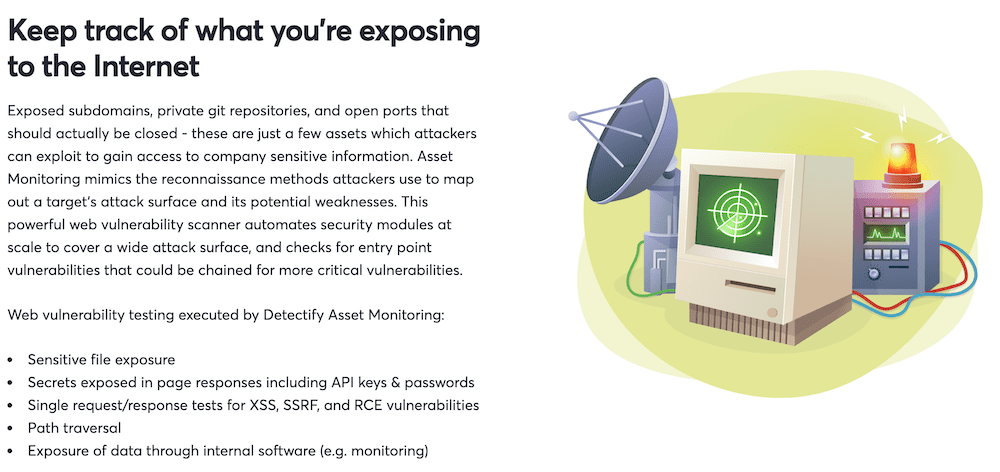

Ivanti Neuronen

Ivanti Neuronen Der Vorschlag besteht aus einer Hyper-Automation-Plattform, die entwickelt wurde, um Endbenutzern auf kontinuierliche, proaktive und vorhersehbare Weise Self-Service bereitzustellen. Der Zweck dieser Plattform besteht darin, alle Arten von Geräten von der Cloud bis zum Edge zu verwalten und ihnen die Fähigkeit zur Selbstheilung und zum Selbstschutz zu geben.

Post-2020-Normalität bedeutet, dass Unternehmen Mitarbeiter haben, die jederzeit und von überall aus arbeiten und schnelle, verbraucherähnliche Erfahrungen erwarten. Diese Situation führt zu einem explosionsartigen Wachstum von Edge-Services und Endpunkten und vervielfacht die Cyber-Sicherheitsbedrohungen. Mit Ivanti Neurons for Edge Intelligence erhält Ihr IT-Team die Möglichkeit, diese Bedrohungen schnell zu erkennen, alle Edge-Geräte mithilfe von Natural Language Processing (NLP) abzufragen und Echtzeitinformationen im gesamten Unternehmen zu erhalten.

Sobald Ivanti Neurons for Healing in Aktion tritt, wird eine Armee von Automatisierungs-Bots in Ihrem gesamten Netzwerk eingesetzt, um jedes Asset zu diagnostizieren, Leistungs-, Sicherheits- und Konfigurationsprobleme zu beheben und die Compliance Ihrer Endpunkte aufrechtzuerhalten. Alle Routineaufgaben werden automatisiert, wodurch eine selbstheilende Umgebung geschaffen wird, die Kosten senkt und die Produktivität verbessert.

Mit der Ivanti-Plattform könnte die Zeit, die zum Sammeln und Normalisieren von Asset-Informationen erforderlich ist, von Wochen auf Minuten reduziert werden. Ihre Asset-Management-Datenbank wird mit umsetzbaren Erkenntnissen aus Hardware- und Software-Inventardaten und Informationen zur Softwarenutzung gefüllt.

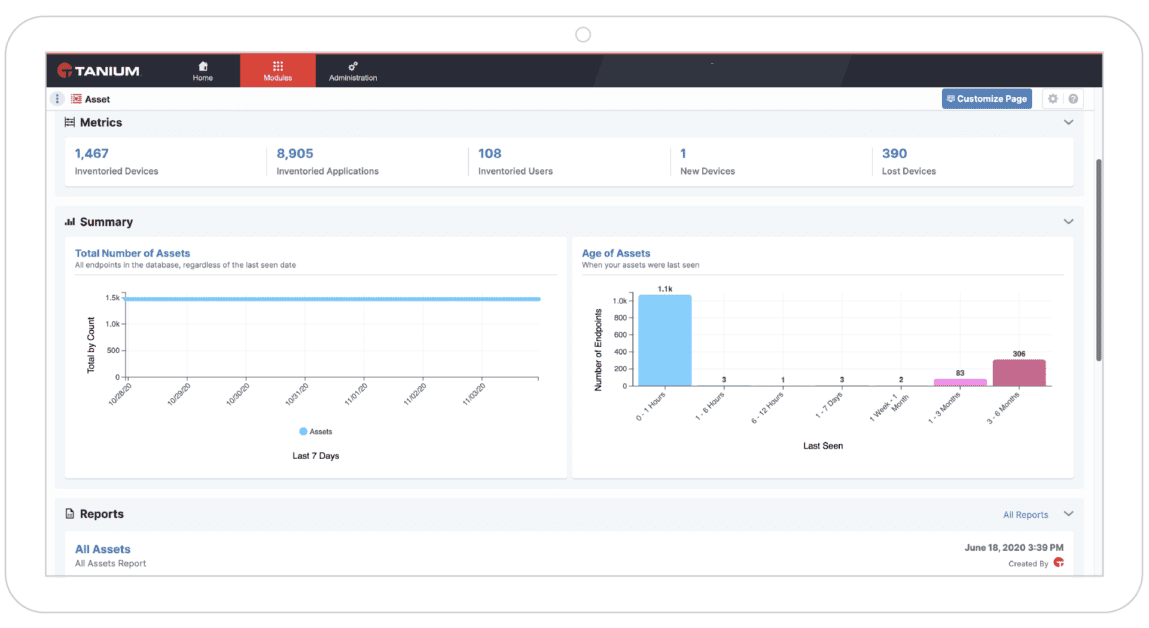

Tanium-Asset

Strategische Entscheidungen erfordern aktualisierte, realistische Daten. In Bezug auf den IT-Betrieb ist ein vollständiges Verständnis Ihrer Assets und ihrer Vorgänge ein Muss, um die richtigen Entscheidungen zu treffen und Ihre Investition in die IT in einen Treiber Ihres Unternehmens und nicht in eine Belastung zu verwandeln.

Tanium-Asset liefert Ihnen Echtzeitdaten über Ihre Assets, egal wo sie sich befinden oder ob sie online oder offline sind.

Tanium Asset erledigt seine Arbeit, ohne zusätzliche Infrastruktur zu benötigen und ohne Agenten auf den Endpunkten zu installieren. Ein einheitlicher Plattformansatz bietet Endpunktkontrolle und -transparenz, liefert Echtzeit-Inventarinformationen über Ihre Assets und befreit Ihr IT-Team von komplizierten oder manuell erstellten Berichten. Mit Hilfe anpassbarer Dashboards können Sie sich auf die Assets nach Abteilung, Benutzergruppe, Standort und anderen Parametern konzentrieren.

Genaue Informationen können Ihnen dabei helfen, den Durchsatz zu steigern, indem Sie nicht ausgelastete Ressourcen zurückfordern. Tanium Asset füttert Ihre Configuration Management Database (CMDB) mit Echtzeitdaten und stellt sicher, dass Sie immer über die aktuellsten Informationen verfügen, um die Nutzungsrate jedes Assets und seinen letzten bekannten Zustand zu kennen.

Die Lösungssuite von Tanium verwaltet Ihre Cloud-, Endbenutzer- und Rechenzentrumssysteme von einer einheitlichen Plattform in großem Umfang. Diese Plattform wurde entwickelt, um alle ihre Dienste – Patching, Bestandsaufnahme, Compliance und Reaktion auf Vorfälle – von einem einzigen Agenten bereitzustellen. Gleichzeitig bietet der Tanium-Client vollständige Sichtbarkeit der Endpunkte sowie die Möglichkeit, Maßnahmen zu ergreifen.

Haltbar

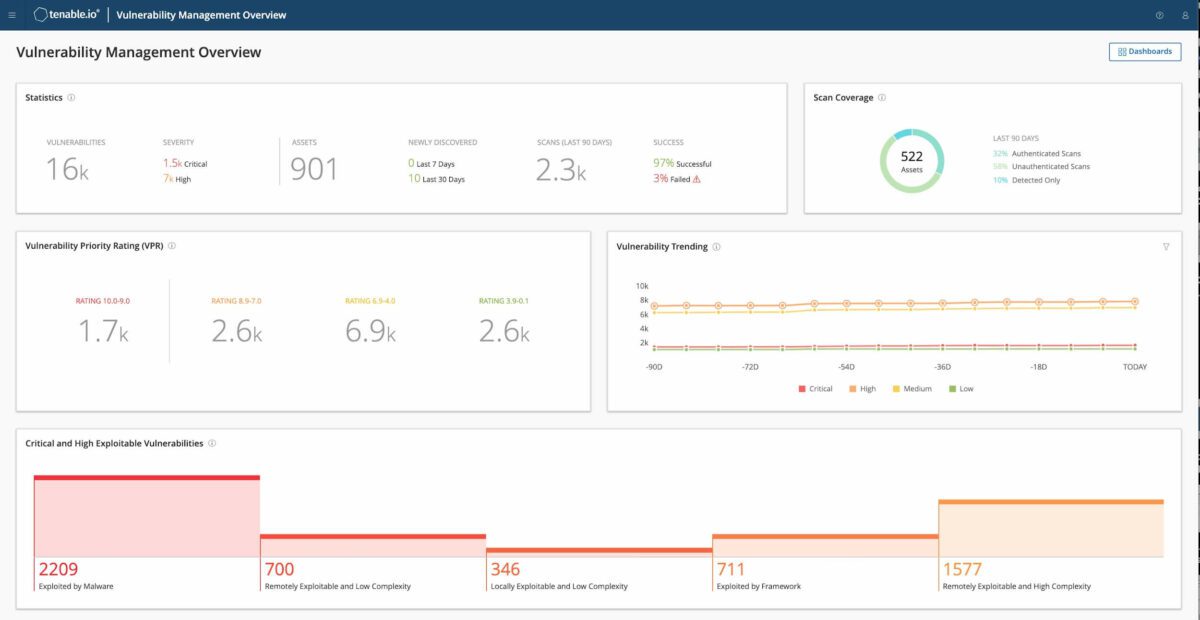

Sobald Sie Ihre gesamte Angriffsfläche vollständig im Blick haben, fragen Sie sich vielleicht: Wo fange ich an? Tenable.io hilft Ihnen in diesem Bereich und lässt Sie Schwachstellen schnell untersuchen, identifizieren und priorisieren, damit Sie wissen, wo Sie Ihre Anstrengungen unternehmen müssen.

Tenable bezieht seine Energie aus Nessus Technologie, ein beliebtes Remote-Sicherheits-Scan-Tool. Es bietet aktives Scannen, Cloud-Konnektoren, passive Überwachung, Agenten und CMDB-Integrationen, um eine kontinuierliche Sichtbarkeit bekannter und bisher unbekannter Assets zu gewährleisten.

Tenable kombiniert seine Abdeckung von mehr als 60.000 Schwachstellen mit datenwissenschaftlichen Techniken und Threat Intelligence und erstellt verständliche Risikobewertungen, anhand derer Sie entscheiden können, welche Schwachstellen zuerst behoben werden sollen.

Sie benötigen keine Netzwerkscanner oder Agenten mehr, um Ihre Assets in der Cloud zu erkennen. Mit Cloud-nativen Tools und der Frictionless-Assessment-Technologie bietet Tenable.io kontinuierliche Sichtbarkeit Ihrer AWS- oder anderer Cloud-Infrastrukturen nahezu in Echtzeit.

Die Preise hängen von der Anzahl der Assets ab, die Sie überwachen und schützen müssen. Sie können die Lösung in Sekundenschnelle installieren und innerhalb weniger Minuten umsetzbare Ergebnisse erhalten.

Eine Lösung für unangenehme Überraschungen

Überraschungen sind gut für Geburtstagsfeiern und Weihnachtsgeschenke. Aber wenn es um IT Asset Management geht, ist es besser, Überraschungen zu vermeiden. Wenn Sie anfällige Anwendungen und Geräte in Ihrer Cloud, in Ihrem Rechenzentrum oder an Ihrem Edge haben, haben Sie, je früher Sie es wissen, desto bessere Chancen, es zu beheben und zu vermeiden, Ziel von Cyberangriffen zu werden.