Mit fail2ban blockiert Ihr Linux-Computer automatisch IP-Adressen, die zu viele Verbindungsfehler aufweisen. Es ist selbstregulierende Sicherheit! Wir zeigen Ihnen, wie Sie es verwenden.

Inhaltsverzeichnis

Sicherheit Sicherheit Sicherheit

Herzogin von Windsor, Wallis Simpson, sagte einmal berühmt: „Man kann nie zu reich oder zu dünn sein.“ Wir haben das für unsere moderne, vernetzte Welt aktualisiert: Man kann nie zu vorsichtig oder zu sicher sein.

Wenn Ihr Computer eingehende Verbindungsanfragen akzeptiert, wie z Sichere Hülle (SSH)-Verbindungen oder fungiert als Web- oder E-Mail-Server, müssen Sie ihn vor Brute-Force-Angriffen und Passwort-Erraten schützen.

Dazu müssen Sie Verbindungsanfragen überwachen, die bei einem Konto nicht eingehen. Wenn sie sich innerhalb kurzer Zeit wiederholt nicht authentifizieren, sollten ihnen weitere Versuche untersagt werden.

Dies ist praktisch nur durch die Automatisierung des gesamten Prozesses zu erreichen. Mit ein wenig einfacher Konfiguration verwaltet fail2ban die Überwachung, Sperrung und Entsperrung für dich.

fail2ban integriert sich mit die Linux-Firewall iptables. Es erzwingt die Sperren der verdächtigen IP-Adressen, indem es der Firewall Regeln hinzufügt. Um diese Erklärung übersichtlich zu halten, verwenden wir iptables mit einem leeren Regelsatz.

Wenn Sie sich Sorgen um die Sicherheit machen, haben Sie wahrscheinlich eine Firewall mit einem gut gefüllten Regelsatz konfiguriert. Nur fail2ban fügt eigene Regeln hinzu und entfernt sie– Ihre regulären Firewall-Funktionen bleiben unberührt.

Wir können unseren leeren Regelsatz mit diesem Befehl sehen:

sudo iptables -L

Fail2ban installieren

Die Installation von fail2ban ist bei allen Distributionen, mit denen wir diesen Artikel recherchiert haben, einfach. Unter Ubuntu 20.04 lautet der Befehl wie folgt:

sudo apt-get install fail2ban

Geben Sie auf Fedora 32 Folgendes ein:

sudo dnf install fail2ban

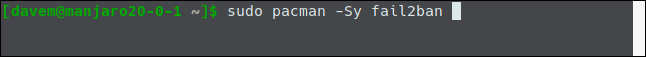

Auf Manjaro 20.0.1 haben wir Pacman verwendet:

sudo pacman -Sy fail2ban

Fail2ban konfigurieren

Die fail2ban-Installation enthält eine Standardkonfigurationsdatei namens jail.conf. Diese Datei wird beim Upgrade von fail2ban überschrieben, sodass wir unsere Änderungen verlieren, wenn wir Anpassungen an dieser Datei vornehmen.

Stattdessen kopieren wir die Datei jail.conf in eine Datei namens jail.local. Wenn Sie unsere Konfigurationsänderungen in jail.local ablegen, bleiben sie über Upgrades hinweg bestehen. Beide Dateien werden automatisch von fail2ban gelesen.

So kopieren Sie die Datei:

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

Öffnen Sie nun die Datei in Ihrem bevorzugten Editor. Wir werden gedit verwenden:

sudo gedit /etc/fail2ban/jail.local

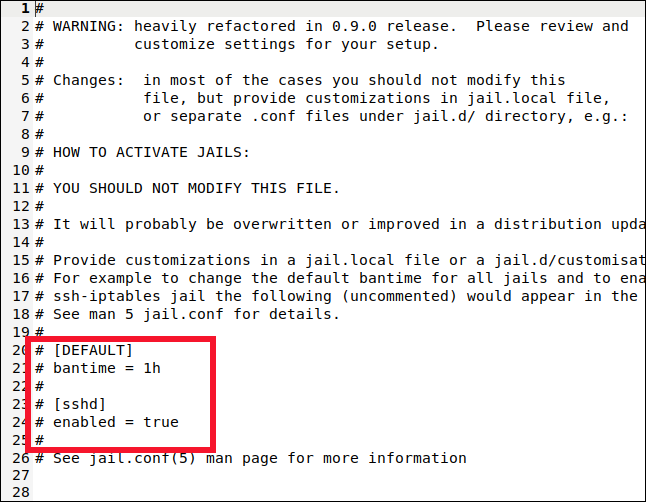

Wir suchen in der Datei nach zwei Abschnitten: [DEFAULT] und [sshd]. Achten Sie jedoch darauf, die tatsächlichen Abschnitte zu finden. Diese Labels erscheinen auch oben in einem Abschnitt, der sie beschreibt, aber das ist nicht das, was wir wollen.

Sie finden die [DEFAULT] Abschnitt irgendwo um Zeile 40 herum. Es ist ein langer Abschnitt mit vielen Kommentaren und Erklärungen.

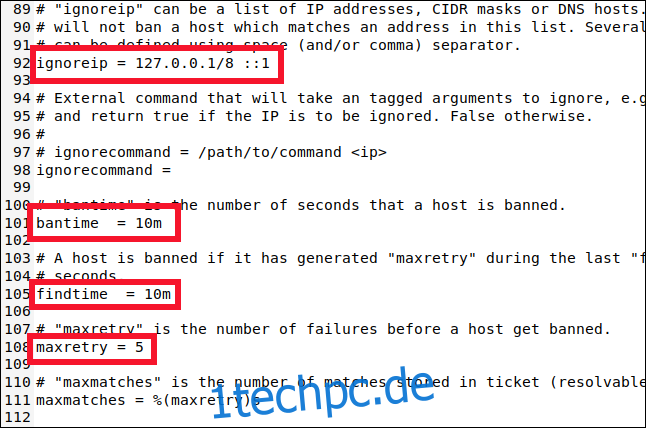

Scrollen Sie nach unten zu etwa Zeile 90, und Sie finden die folgenden vier Einstellungen, die Sie kennen müssen:

ignoreip: Eine Whitelist von IP-Adressen, die niemals gesperrt werden. Sie haben eine dauerhafte Karte „Get Out of Jail Free“. Der localhost-IP-Adresse (127.0.0.1) ist standardmäßig zusammen mit seinem IPv6-Äquivalent (::1) in der Liste enthalten. Wenn es andere IP-Adressen gibt, von denen Sie wissen, dass sie niemals gesperrt werden sollten, fügen Sie sie dieser Liste hinzu und lassen Sie zwischen den einzelnen IP-Adressen ein Leerzeichen.

bantime: Die Dauer, für die eine IP-Adresse gesperrt ist (das „m“ steht für Minuten). Wenn Sie einen Wert ohne „m“ oder „h“ (für Stunden) eingeben, wird er als Sekunden behandelt. Ein Wert von -1 sperrt eine IP-Adresse dauerhaft. Passen Sie auf, dass Sie sich nicht dauerhaft aussperren.

findtime: Die Zeitspanne, innerhalb derer zu viele fehlgeschlagene Verbindungsversuche dazu führen, dass eine IP-Adresse gesperrt wird.

maxretry: Der Wert für „zu viele fehlgeschlagene Versuche“.

Wenn eine Verbindung von derselben IP-Adresse innerhalb des Findtime-Zeitraums fehlgeschlagene Verbindungsversuche mit maxretry durchführt, werden sie für die Dauer der Bantime gesperrt. Die einzigen Ausnahmen sind die IP-Adressen in der ignoreip-Liste.

fail2ban setzt die IP-Adressen für einen festgelegten Zeitraum ins Gefängnis. fail2ban unterstützt viele verschiedene Jails, und jede davon repräsentiert, dass die Einstellungen für einen einzelnen Verbindungstyp gelten. Dadurch können Sie unterschiedliche Einstellungen für verschiedene Verbindungstypen vornehmen. Oder Sie können fail2ban nur einen ausgewählten Satz von Verbindungstypen überwachen lassen.

Sie haben es vielleicht aus dem erraten [DEFAULT] Abschnittsname, aber die Einstellungen, die wir uns angesehen haben, sind die Standardeinstellungen. Schauen wir uns nun die Einstellungen für die SSH-Jail an.

Konfigurieren eines Gefängnisses

Mit Jails können Sie Verbindungstypen in die Überwachung von fail2ban ein- und auslagern. Wenn die Standardeinstellungen nicht denen entsprechen, die Sie auf die Jail anwenden möchten, können Sie bestimmte Werte für bantime, findtime und maxretry festlegen.

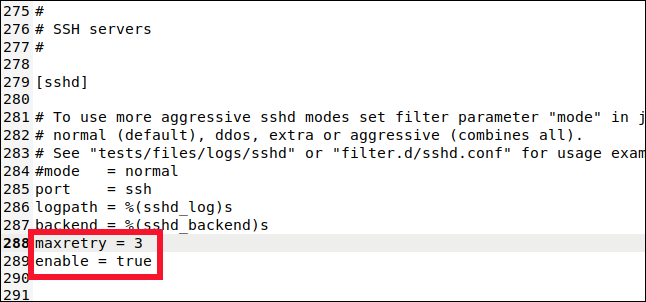

Scrollen Sie nach unten zu etwa Zeile 280, und Sie sehen die [sshd] Sektion.

Hier können Sie Werte für die SSH-Verbindungsjail festlegen. Um dieses Gefängnis in die Überwachung und Sperrung einzubeziehen, müssen wir die folgende Zeile eingeben:

enabled = true

Wir tippen auch diese Zeile:

maxretry = 3

Die Standardeinstellung war fünf, aber wir möchten bei SSH-Verbindungen vorsichtiger sein. Wir haben es auf drei reduziert und dann die Datei gespeichert und geschlossen.

Wir haben diese Jail zur Überwachung von fail2ban hinzugefügt und eine der Standardeinstellungen überschrieben. Eine Jail kann eine Kombination aus Standard- und Jail-spezifischen Einstellungen verwenden.

Fail2ban aktivieren

Bisher haben wir fail2ban installiert und konfiguriert. Jetzt müssen wir es aktivieren, damit es als Autostart-Dienst ausgeführt wird. Dann müssen wir es testen, um sicherzustellen, dass es wie erwartet funktioniert.

Um fail2ban als Service zu aktivieren, verwenden wir die systemctl-Befehl:

sudo systemctl enable fail2ban

Wir verwenden es auch, um den Dienst zu starten:

sudo systemctl start fail2ban

Wir können den Status des Dienstes auch mit systemctl überprüfen:

sudo systemctl status fail2ban.service

Alles sieht gut aus – wir haben grünes Licht, also ist alles gut.

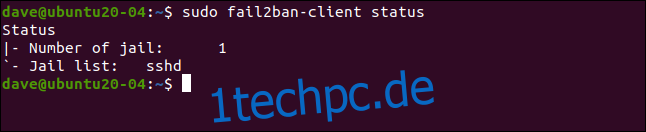

Mal sehen, ob fail2ban zustimmt:

sudo fail2ban-client status

Dies spiegelt wider, was wir eingerichtet haben. Wir haben ein einzelnes Gefängnis namens . aktiviert [sshd]. Wenn wir den Namen des Gefängnisses in unseren vorherigen Befehl einschließen, können wir uns das genauer ansehen:

sudo fail2ban-client status sshd

Diese listet die Anzahl der Fehler und gesperrten IP-Adressen auf. Natürlich sind alle Statistiken im Moment null.

Testen unseres Gefängnisses

Auf einem anderen Computer stellen wir eine SSH-Verbindungsanfrage an unseren Testcomputer und geben das Passwort absichtlich falsch ein. Sie erhalten bei jedem Verbindungsversuch drei Versuche, das Passwort richtig zu machen.

Der Wert maxretry wird nach drei fehlgeschlagenen Verbindungsversuchen ausgelöst, nicht nach drei fehlgeschlagenen Kennwortversuchen. Wir müssen also dreimal ein falsches Passwort eingeben, um den ersten Verbindungsversuch fehlschlagen zu lassen.

Wir werden dann einen weiteren Verbindungsversuch unternehmen und das Passwort noch dreimal falsch eingeben. Der erste falsche Passwortversuch der dritten Verbindungsanfrage sollte fail2ban auslösen.

Nach dem ersten falschen Passwort bei der dritten Verbindungsanfrage erhalten wir keine Antwort vom Remote-Rechner. Wir bekommen keine Erklärung; Wir bekommen nur die kalte Schulter.

Sie müssen Strg+C drücken, um zur Eingabeaufforderung zurückzukehren. Wenn wir es noch einmal versuchen, erhalten wir eine andere Antwort:

ssh [email protected]

Zuvor lautete die Fehlermeldung „Berechtigung verweigert“. Diesmal wird die Verbindung komplett abgelehnt. Wir sind persona non grata. Wir wurden gesperrt.

Schauen wir uns die Details der [sshd] wieder Gefängnis:

sudo fail2ban-client status sshd

Es gab drei Fehler und eine IP-Adresse (192.168.4.25) wurde gesperrt.

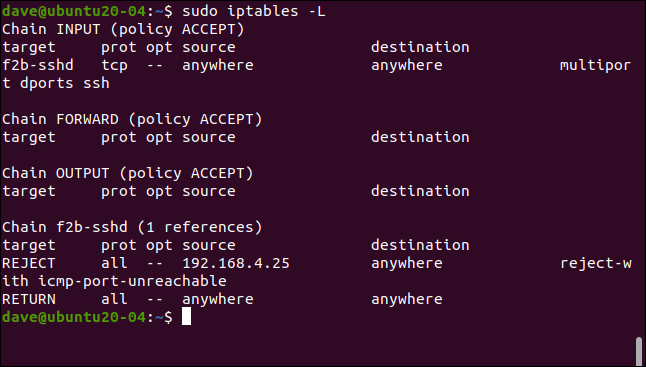

Wie bereits erwähnt, erzwingt fail2ban Verbote, indem dem Firewall-Regelsatz Regeln hinzugefügt werden. Schauen wir uns den Regelsatz noch einmal an (vorher war er leer):

sudo iptables -L

Der INPUT-Richtlinie wurde eine Regel hinzugefügt, die SSH-Datenverkehr an die f2b-sshd-Kette sendet. Die Regel in der f2b-sshd-Kette lehnt SSH-Verbindungen ab 192.168.4.25 ab. Wir haben die Standardeinstellung für die Bantime nicht geändert, sodass diese IP-Adresse in 10 Minuten entbannt wird und neue Verbindungsanfragen stellen kann.

Wenn Sie eine längere Sperrdauer festlegen (z. B. mehrere Stunden), aber einer IP-Adresse erlauben möchten, früher eine weitere Verbindungsanfrage zu stellen, können Sie diese vorzeitig entlassen.

Dazu geben wir Folgendes ein:

sudo fail2ban-client set sshd unbanip 192.168.5.25

Wenn wir auf unserem Remote-Computer eine weitere SSH-Verbindungsanfrage stellen und das richtige Passwort eingeben, können wir eine Verbindung herstellen:

ssh [email protected]

Einfach und effektiv

Einfacher ist normalerweise besser, und fail2ban ist eine elegante Lösung für ein kniffliges Problem. Es erfordert nur sehr wenig Konfiguration und verursacht kaum Betriebskosten – für Sie oder Ihren Computer.